Настройка брандмауэра Windows для удаленной отладки

В сети, защищенной брандмауэром Windows, необходимо настроить брандмауэр для разрешения удаленной отладки. Visual Studio и средства удаленной отладки пытаются открыть правильные порты брандмауэра во время установки или запуска, но также может потребоваться открыть порты или разрешить отладку приложений вручную.

В этой статье описывается настройка брандмауэра Windows для включения удаленной отладки на компьютерах с Windows 10, 8/8.1 и 7, а также на компьютерах с Windows Server 2012 R2, 2012 и 2008 R2. Компьютер с Visual Studio и удаленный компьютер не должны работать под управлением разных операционных систем. Например, на компьютере с Visual Studio может использоваться Windows 10, а на удаленном компьютере — Windows Server 2012 R2.

Инструкции по настройке брандмауэра Windows немного различаются в зависимости от операционной системы. Кроме того, они другие в прежних версиях Windows. В параметрах Windows 8/8.1, Windows 10 и Windows Server 2012 используется слово приложение, тогда как в Windows 7 и Windows Server 2008 используется слово программа.

Настройка портов для удаленной отладки

Visual Studio и удаленный отладчик пытаются открыть правильные порты во время установки или запуска. Однако в некоторых сценариях, таких использование стороннего брандмауэра, может потребоваться открыть порты вручную.

Открытие порта

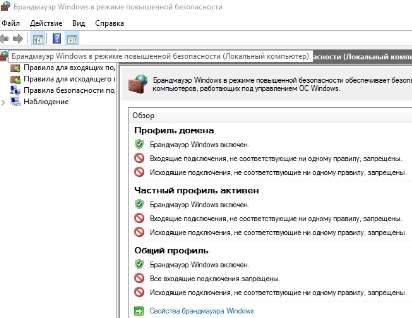

В меню Windows Пуск найдите и откройте Брандмауэр Windows в режиме повышенной безопасности. В Windows 10 это Брандмауэр Защитника Windows с повышенной безопасностью.

Для нового входящего порта выберите Правила для входящего трафика, затем Новое правило. Для правила для исходящего трафика выберите Правила для исходящего трафика.

В окне мастера создания правил для входящего трафика выберите Порт, а затем нажмите кнопку Далее.

Выберите TCP или UDP в зависимости от номера порта из следующих таблиц.

В разделе Определенные локальные порты введите номер порта из следующих таблиц, а затем нажмите кнопку Далее.

Нажмите кнопку Проверить соединение, а затем Далее.

Выберите один тип сети или несколько для включения, в том числе тип сети для удаленного подключения, а затем нажмите кнопку Далее.

Присвойте правилу имя (например, msvsmon, IIS или Веб-развертывание), а затем нажмите кнопку Готово.

Новое правило должно появиться и быть выбранным в списке Правила для входящего трафика или Правила для исходящего трафика.

Чтобы открыть порт с помощью PowerShell, выполните следующие действия:

Для Брандмауэра Windows можно использовать команды PowerShell, например New-NetFirewallRule.

В следующем примере порт 4026 открывается для удаленного отладчика на удаленном компьютере. Путь, который необходимо использовать, может отличаться.

В следующем примере порт 4024 открывается для удаленного отладчика на удаленном компьютере. Путь, который необходимо использовать, может отличаться.

Порты на удаленном компьютере, обеспечивающие удаленную отладку

Для удаленной отладки на удаленном компьютере должны быть открыты следующие порты.

| Порты | Входящий или исходящий | Протокол | Описание |

|---|---|---|---|

| 4026 | Входящий | TCP | Для Visual Studio 2022. Более подробную информацию см. в разделе Назначение портов удаленного отладчика Visual Studio. |

| 4025 | Входящий | TCP | Для Visual Studio 2022. Этот порт используется только для удаленной отладки 32-разрядного процесса из 64-разрядной версии удаленного отладчика. Более подробную информацию см. в разделе Назначение портов удаленного отладчика Visual Studio. |

| 3702 | Исходящий | UDP | (Необязательно.) Требуется для обнаружения удаленного отладчика. |

| Порты | Входящий или исходящий | Протокол | Описание |

|---|---|---|---|

| 4024 | Входящий | TCP | Для Visual Studio 2019. Номер порта увеличивается на 2 с каждой версией Visual Studio. Более подробную информацию см. в разделе Назначение портов удаленного отладчика Visual Studio. |

| 4025 | Входящий | TCP | Для Visual Studio 2019. Этот порт используется только для удаленной отладки 32-разрядного процесса из 64-разрядной версии удаленного отладчика. Более подробную информацию см. в разделе Назначение портов удаленного отладчика Visual Studio. |

| 3702 | Исходящий | UDP | (Необязательно.) Требуется для обнаружения удаленного отладчика. |

| Порты | Входящий или исходящий | Протокол | Описание |

|---|---|---|---|

| 4022 | Входящий | TCP | Для Visual Studio 2017. Номер порта увеличивается на 2 с каждой версией Visual Studio. Более подробную информацию см. в разделе Назначение портов удаленного отладчика Visual Studio. |

| 4023 | Входящий | TCP | Для Visual Studio 2017. Номер порта увеличивается на 2 с каждой версией Visual Studio. Этот порт используется только для удаленной отладки 32-разрядного процесса из 64-разрядной версии удаленного отладчика. Более подробную информацию см. в разделе Назначение портов удаленного отладчика Visual Studio. |

| 3702 | Исходящий | UDP | (Необязательно.) Требуется для обнаружения удаленного отладчика. |

Если выбрать параметр Использовать режим совместимости управляемого кода в разделе Сервис > Параметры > Отладка, следует открыть эти дополнительные порты удаленного отладчика. Режим совместимости управляемого кода позволяет использовать устаревшую версию отладчика Visual Studio 2010.

| Порты | Входящий или исходящий | Протокол | Описание |

|---|---|---|---|

| 135, 139, 445 | Исходящий | TCP | Обязательный. |

| 137, 138 | Исходящий | UDP | Обязательный. |

Если, согласно политике домена, обмен данными по сети должен выполняться по протоколу IPSec, необходимо открыть дополнительные порты как на компьютере с Visual Studio, так и на удаленном компьютере. Для отладки на удаленном веб-сервере IIS откройте порт 80 на удаленном компьютере.

| Порты | Входящий или исходящий | Протокол | Описание |

|---|---|---|---|

| 500, 4500 | Исходящий | UDP | Требуется, если в соответствии с политикой домена обмен данными по сети должен осуществляться по протоколу IPSec. |

| 80 | Исходящий | TCP | Требуется для отладки веб-сервера. |

Сведения о разрешении взаимодействия с конкретными приложениями через брандмауэр Windows см. в разделе Настройка удаленной отладки через брандмауэр Windows.

Настройка удаленной отладки через брандмауэр Windows

Можно установить средства удаленной отладки на удаленном компьютере или запустить их из общей папки. В любом случае необходимо правильно настроить брандмауэр удаленного компьютера.

На удаленном компьютере средства удаленной отладки находятся в следующей папке:

Разрешение и настройка удаленного отладчика через брандмауэр Windows

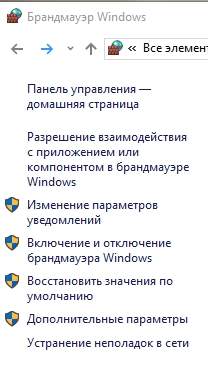

В меню Windows Пуск найдите и откройте Брандмауэр Windows или Брандмауэр Защитника Windows.

Щелкните Разрешить взаимодействие с приложением через брандмауэр Windows.

Если удаленный отладчик или удаленный отладчик Visual Studio не отображаются в разделе Разрешенные приложения и компоненты, выберите Изменить параметры, а затем выберите Разрешить другое приложение.

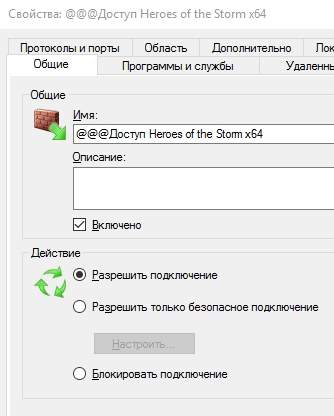

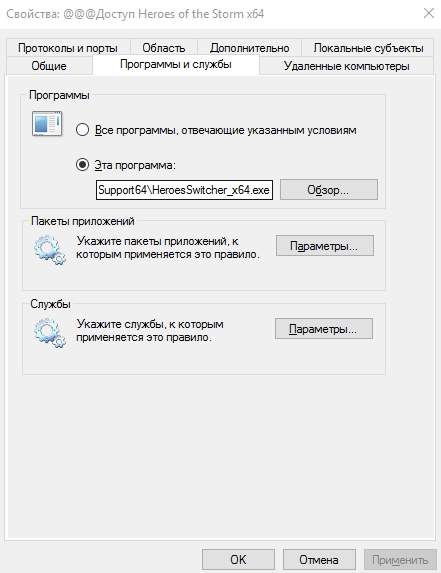

В списке Приложения выберите только что добавленный удаленный отладчик. Выберите Типы сетей, затем выберите один тип сети или несколько для включения, в том числе тип сети для удаленного подключения.

Выберите Добавить, а затем нажмите кнопку ОК.

Устранение неполадок подключения удаленной отладки

Если вы не можете присоединиться к приложению с помощью удаленного отладчика, проверьте правильность всех портов брандмауэра, протоколов, типов сетей и параметров приложения для удаленной отладки.

В меню Windows Пуск найдите и откройте Брандмауэр Windows, а затем выберите Разрешить взаимодействие с приложением через брандмауэр Windows. Убедитесь, что в списке Разрешенные приложения и компоненты отображается выбранный удаленный отладчик или удаленный отладчик Visual Studio и выбраны правильные типы сетей. В противном случае добавьте необходимые приложения и параметры.

В меню Windows Пуск найдите и откройте Брандмауэр Windows в режиме повышенной безопасности. Убедитесь, что в разделе Правила для входящего трафика (и при необходимости в разделе Правила для исходящего трафика) отображается удаленный отладчик или удаленный отладчик Visual Studio с зеленым флажком, а все параметры заданы правильно.

Как настроить брандмауэр Windows и правила

Мы многое писали о безопасности, как антивирусной или парольной, так и, что называется, сетевой, т.е про фаерволлы и всё, что с ними связано (даже упоминали старенькую ловушку APS, которая, в общем-то еще более-менее жива для определенных раскладов).

Тем не менее, многие забывают о том, что в самой Windows существует собственный брандмауэр (он же фаерволл), которым можно вполне успешно пользоваться, если настроить его должным образом, а не оставлять работать по принципу «как есть». Т.е вполне можно обойтись и им, без установки стороннего софта, что, в общем-то разумно (особенно, если у Вас лицензия).

Нас частенько просят рассказать хотя бы основы этой настройки.

Что ж, давайте кратенько пройдемся по этой теме.

Прежде чем приступить, собственно, обязательно стоит понять следующее:

Давайте, что называется, приступимс.

Первичный запуск и настройка

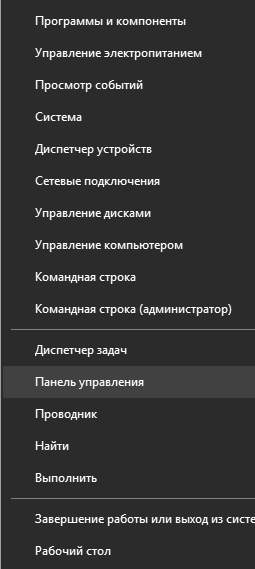

Для начала зайдите в панель управления и откройте управления этим самым брандмауэром, т.е нажмите правой кнопкой мышки на меню » Пуск «.

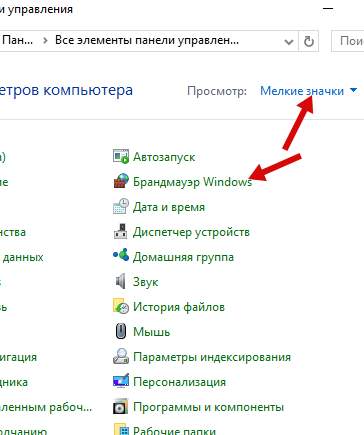

Затем выберите пункт » Панель управления «, в которой переключитесь на маленькие значки (справа вверху) и выберите из списка » Мелкие значки «, после чего тыркнитесь в » Брандмауэр Windows «:

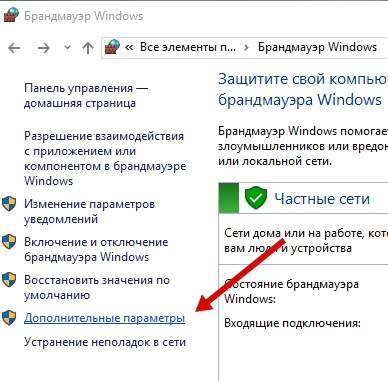

На выходе мы получим, собственно, окно этого самого брандмауэра, в котором необходимо сразу перейти к дополнительным настройкам, радостно тыркнув мышкой в соответствующий пункт ( Дополнительные параметры ):

Брандмауэр Windows и настройка профилей

Здесь для каждого (т.е три раза) из профилей нам нужно включить брандмауэр Windows (первый выпадающий список), включить блокировку всех входящих подключений (второй выпадающий список) и блокировать исходящие подключения (третий список).

На выходе, на каждой из вкладок профиля Вы должны видеть то, что видите на скриншоте выше.

Результатом должно являться нечто следующее (см.описание профилей в колонке » Обзор «), скриншот кликабелен:

В данный момент у нас запрещены все входящие подключения и все исходящие, кроме тех правил, что заданы изначально приложениями или самой системой.

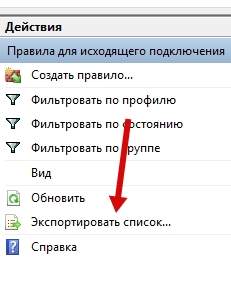

Правила для исходящих соединений

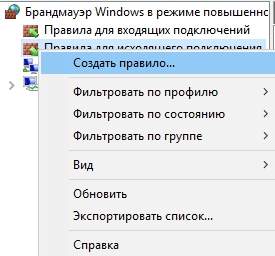

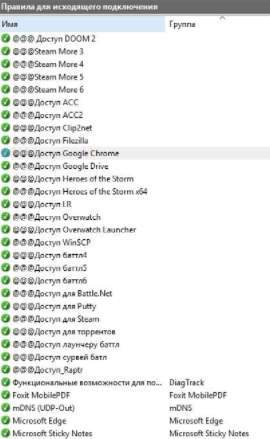

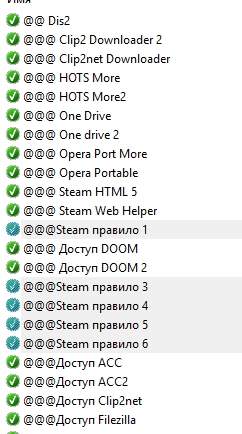

Для того, чтобы это сделать, собственно, Перейдите на вкладку » Правила для исходящего подключения «, где Вы увидите существующие (все) и активные (зеленая галочка), правила, которые есть в системе.

Чаще всего здесь стоит оставить всё как есть изначально, либо (если Вы параноидальны) удалить все правила, кроме отмеченных зелёной галочкой, т.е включенных самой системой (и приложениями) в данный момент.

В правой колонке вы найдите кнопку » Создать правило «, которая так же доступна при клике правой кнопкой мышки на пункте » Правила для исходящего подключения «.

С помощью этой самой кнопки необходимо создать правила для всех приложений, которые, по Вашему мнению, должны иметь доступ в интернет.

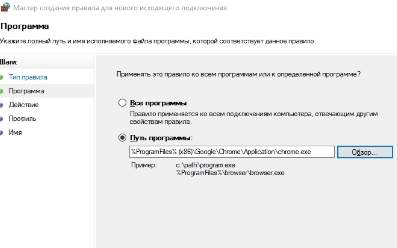

Создание правил работы брандмауэра

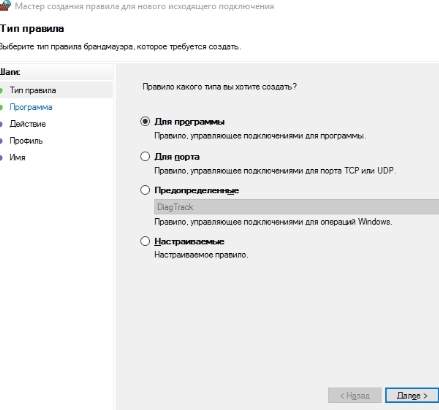

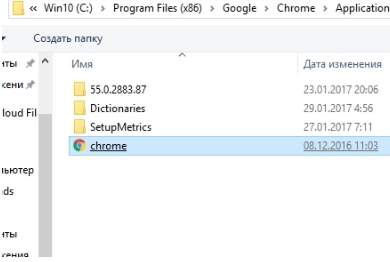

Например, давайте сделаем правило для браузера, чтобы он таки заработал:

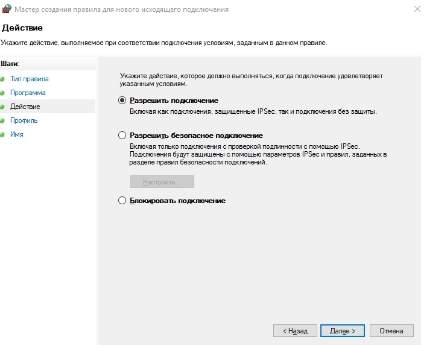

На следующей вкладке выбираем пункт » Действие » как » Разрешить подключение » (здесь разумнее было бы настроить безопасные подключения, но это не совсем тема данной статьи).

Профилирование

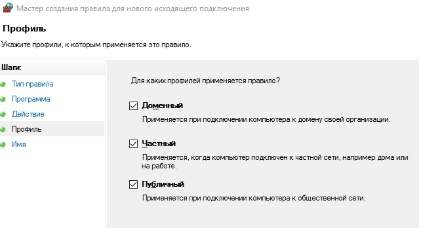

На вкладке » Профиль » выбираем разрешения для всех профилей, т.е ставим все галочки:

Теперь, когда Вы сделали правило (и если Вы его сделали правильно) браузер должен успешно соединятся с интернетом.

По тому же принципу Вы добавляете правила, как я уже говорил, для всех приложений, которым, по Вашему мнению, нужен доступ в интернет.

Для «сложносоставных» программ требуется много разрешений, например для Steam ‘а нужно где-то 6-8 правил для полностью рабочего функционала (т.к у них одно приложение отвечает за браузерную часть, второе за запуск клиента, третье за трансляции, четвертое за магазин, пятое за что-либо еще):

Исключения, работа с проблемами, изоляция

Опять же, если после всех настроек работа нормализовалась, но не полностью (например, торренты скачивают, но не раздают), то возможно есть смысл настроить разрешение для входящих соединений брандмауэра для конкретно этой программы (настраивается аналогично, просто на соседней вкладке, а именно на вкладке » Правила для входящих подключений «).

Потратив некое количество времени Вы будете сидеть в изолированной среде и ничего лишнего не будет стучаться к Вам извне или наоборот выгружать Ваши данные на сторону.

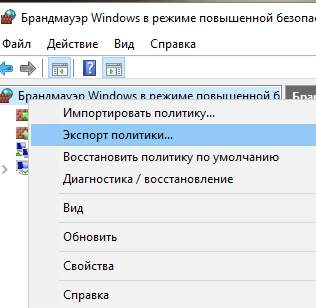

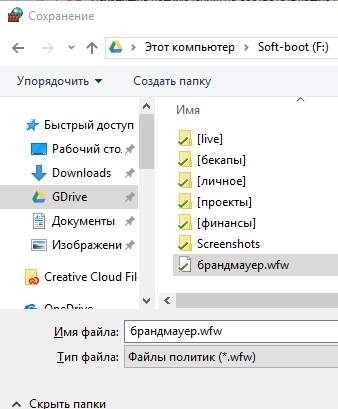

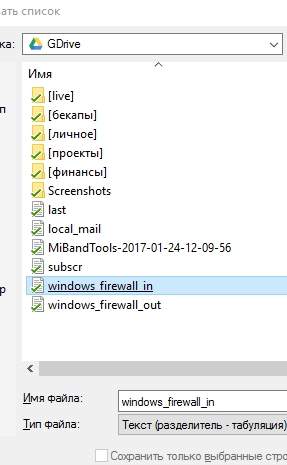

Экспорт и импорт готовых настроек

Это позволит быстрее восстанавливать уже настроенные правила, переносить пути, настройки и другие нюансы, локально или между машинами:

В общем и целом, это тот необходимый минимальный базис, который стоит знать и понимать.

Так что, в общем-то, поводов для беспокойства при кривых руках нет и сломать что-то крайне сложно. Конечно, в этом всём есть как свои плюсы, так и свои минусы.

Основным из минусов можно считать невозможность быстро создавать новые правила, т.е, в большинстве случаев, при установке нового приложения, требуется открывать брандмауэр, лезть в настройки, потом создавать новое правило и так по кругу.

В двух словах как-то так. Больше бывает в обучалке, но в рамках статьи сейчас, думаю, и этого многим должно хватить с лихвой.

Послесловие

Если конечно Вам лень с этим возится руками, то ничто не мешает поставить сторонний фаерволл, который позволяет ставить правила, что называется «на лету». Есть даже легкие решения-интеграторы, вроде Windows 10 Firewall Control о котором мы уже писали ранее.

Как и всегда, если есть какие-то вопросы, мысли, дополнения и всё такое прочее, то добро пожаловать в комментарии к этой статье (может подскажу какие-то нюансы с особо заковыристыми правилами и всем таким).

Назначение брандмауэра Windows и его настройка

Так необходимая нам Всемирная глобальная сеть далеко не безопасное место. Через интернет мошенники активно распространяют откровенно вредоносные либо зараженные, с виду безобидные программы. Каждый из нас может нарваться на такой неприятный сюрприз, следствием которого является утечка личной информации и снятие средств с банковских счетов, злоумышленное шифрование данных, повреждение системных файлов и нарушение работы компьютера. Барьером для всех вышеперечисленных угроз выступает брандмауэр Windows, о котором мы подробно расскажем в нашей статье.

Функции брандмауэра Windows

В отличие от обычных браузерных или самостоятельных фаерволов, препятствующих проникновению вирусов извне в систему, брандмауэр работает в обе стороны. Он запрещает установленным на ПК программам обращаться к Сети без полученного на то разрешения от администратора или при отсутствии сертификатов безопасности. Проще говоря, если программа подозрительна и требует неоправданно больших полномочий ‒ она будет блокирована.

Данный защитный инструмент включен во все современные версии Windows, начиная с XP Service Pack 2. Помимо программ, брандмауэр проверяет запущенные службы и останавливает их при обнаружении опасной активности. Отдельным плюсом является то, что опытный пользователь может самостоятельно устанавливать правила проверки для определенного перечня IP-адресов, портов, сетевых профилей.

Несмотря на все преимущества, брандмауэр не заменяет антивирусное ПО, а лишь «купирует» деятельность вредоносного софта, поэтому не стоит целиком полагаться на него.

Включаем брандмауэр в Windows 7, 8, 10

После установки или восстановления Виндоус ее брандмауэр запущен по умолчанию. Поводом для его ручного отключения должна быть веская причина, например, выскакивающая ошибка 0х80070422, сообщающая о сбое защиты и конфликте служб.

Самостоятельно отключить (или запустить) брандмауэр в Windows 7, 8 и 10 можно двумя способами: через командную строку или панель управления.

Сначала рассмотрим первый вариант, как наиболее простой.

Владельцы десятки для открытия консоли могут сразу кликнуть ПКМ по значку «Пуска».

После нескольких секунд система уведомит об успешном отключении: «ОК».

Теперь разберем вариант №2.

Включение производится в обратном порядке. После всех действий желательно перезагрузить компьютер.

Разрешаем запуск программ через брандмауэр

Работа межсетевого экрана не всегда корректна, и он может заблокировать вполне безобидную программу, требующую доступ к Сети. Такое часто случается при установке и первом запуске клиента онлайн-игры или загрузчика. В настройках можно самостоятельно добавить программу в исключения брандмауэра, но только если вы уверены в ее источнике.

Делается это следующим образом:

Но если и тут не оказалось искомого exe-файла ‒ укажите путь к нему через «Обзор».

После подтверждения этих изменений перезагружать компьютер необязательно.

Настройка брандмауэра в режиме повышенной безопасности

Теперь стоит упомянуть альтернативный способ настройки брандмауэра, позволяющий, кроме всего прочего, открывать порты и устанавливать политику безопасности. В нем есть инструмент для создания новых правил ‒ алгоритмов действия межсетевого экрана при работе с некоторыми приложениями.

Чтобы попасть в расширенные настройки:

Решаем проблемы с брандмауэром

Как описывалось выше, эта защита неидеальна тем, что может приводить к сбоям и конфликтам служб Windows. Также ее работа потребляет ресурсы компьютера, ощутимо «просаживая» производительность слабых машин. Из-за этого многие пользователи полностью отключают брандмауэр, оставаясь при этом уязвимыми. В результате люди, отключившие сетевой экран на своем ПК, могут увидеть сообщение такого рода: «ошибка 0х80070422 не удалось изменить некоторые параметры».

Проблема устраняется путем включения брандмауэра стандартным способом или через службы центра обновления и брандмауэра Windows.

После всех манипуляций перезагружаем компьютер и анализируем результат.

Если брандмауэр не запускается ни обычным способом, ни через консоль служб, то проблема может крыться в заражении компьютера вирусами. Воспользуйтесь антивирусной программой (например, Dr.Web CureIt!) и сделайте полную проверку компьютера. Также мы рекомендуем воспользоваться службой поддержки Microsoft по ссылке, где эта проблема уже описывалась.

Вдобавок к вышесказанному

Из нашей статьи вы узнали, что такое брандмауэр Виндоус, почему он так важен для безопасности системы, где он находится и как настраивается. По традиции мы дадим вам полезный совет: не отключайте сетевой экран Windows без острой необходимости, так как он является первой и последней «линией обороны» на пути червей, троянов и прочей шпионской заразы, попадающей к нам из интернета. Даже при заражении компьютера вредоносная программа в большинстве случаев будет блокирована и не сможет осуществлять передачу данных.

Твой Сетевичок

Все о локальных сетях и сетевом оборудовании

Настройка брандмауэра windows 7

В общем случае брандмауэр (он же фаерволл) – это специализированный аппаратно-программный комплекс, позволяющий минимизировать возможность вредного воздействия извне на вверенном ему участке сети.

Разумеется, более надежную защиту обеспечивают брандмауэры в виде отдельных модулей, которые обычно размещаются в серверной комнате и представляют собой весьма солидное оборудование.

Однако такие комплексы стоят по несколько тысяч долларов и «простые смертные» (в том числе и большинство сисадминов) обходятся готовыми программными решениями, такими как брандмауэр Windows 7.

По сути, брандмауэр выполняет функции КПП на шлюзе или компьютере, где он установлен.

Какой пакет пропустить, а какой заблокировать Brandmauer определяет с помощью правил, заложенных в него заранее. Данные правила варьируются в зависимости от версии ПО, а также пользователи в процессе работы могут настраивать свои правила.

Необходимость создания собственных правил для фаерволла возникает при условии того, что брандмауэр включен, но требуются специальные разрешения для некоторых программ (прежде всего на входящий трафик). Также могут быть наложены ограничения на исходящий трафик.

Техника работы с «бортовым» брандмауэром не сильно изменяется от версии к версии Windows. Итак…

Как включить брандмауэр Windows 7.

Рассмотрим, как самостоятельно подключить и настроить внутренний сетевой экран

Нажмите на клавишу «Пуск» и в меню программ справа выберите «Панель управления».

После этого появится окно Панели управления, где следует выбрать «Брандмауэр Windows»

Появится окно настроек фаерволла. Если брандмауэр отключен, то выглядеть будет он приблизительно вот так.

Справа находится список настроек и сетей, активных на данный момент.

Слева видны пункты настройки брандмауэра.

Для того чтобы включить брандмауэр следует выбрать пункт «Включение и выключение Брандмауэра Windows».

В следующем окне выберите пункт «Включение…» для нужных сетей и установите соответствующие маркеры, после чего нажмите «Enter» (или программную кнопку «ОК»).

Если Firewall был случайно отключен и настройки оповещений безопасности не изменялись, то найти его можно гораздо проще. В панели рабочего стола справа появится флажок, нажав на который вам откроется меню следующего вида:

В данном случае для включения брандмауэра достаточно выбрать соответствующий пункт.

Теперь ваш брандмауэр на windows 7 включен, и окно настроек выглядит так:

Как настроить брандмауэр windows 7?

Настройка фаервола на Windows 7 заключается в прописывании для него соответствующих правил.

Желательно, сразу же после включение брандмауэра прописать правило исключения для программы-антивируса.

Как добавить программу в исключения брандмауэра windows 7?

Для этого выберите первый пункт левого меню – «Разрешить запуск программы…», после чего появится окно настроек:

Далее нажмите на кнопку «Разрешить другую программу…». Если эта функция неактивна, нажмите на кнопку «изменить параметры» над списком компонентов.

В следующем списке следует найти необходимую программу, которую вы хотите добавить в исключения брандмауэра windows 7. В данном случае это — MsSE, который является бесплатным антивирусом и в рамках домашней сети отлично справляется со своими обязанностями.

Далее нажмите «Добавить» – теперь в списке разрешённых компонентов выделена именно она.

При необходимости поставьте или уберите галочки в соответствующих строчках и нажмите ОК.

Снова появится окно общих настроек Брандмауэра.

Для более тонкой настройки брандмауэра на Windows 7 следует выбрать пункт меню «Дополнительные параметры», где досконально прописаны все правила для всех соединений. Не рекомендуется настраивать дополнительные параметры без надлежащего опыта. В данной области можно прописать правила вручную.

В правой колонке выберите «Правила для исходящих подключений».

В средней колонке отобразятся все доступные правила для входящих подключений.

В левой колонке найдите пункт «создать правило» и кликните по нему.

Появится окно настроек правила.

Слева перечислены «шаги», которые требуется совершить, справа — варианты настроек.

Для настройки правил под конкретную программу нажмите «далее».

В следующем окне потребуется выбрать необходимую программу, если правило не относится ко всем приложениям, установленным на компьютере.

В окне «действия» следует сообщить, разрешаем ли мы или запрещаем соединение в данном правиле, а также настроить дополнительные условия (шифрования, инкапсуляция).

Следующий шаг «Профиль» предопределяет, при каком профиле сети данное правило будет работать.

Последний шаг — Имя.

Нажмите на кнопку «Готово», и новое правило добавится в настройки брандмауэра на вашем компьютере.