наиболее распространенный криптографический код это ответ

10 популярных кодов и шифров

10 популярных кодов и шифров

Коды и шифры — не одно и то же: в коде каждое слово заменяется другим, в то время как в шифре заменяются все символы сообщения.

В данной статье мы рассмотрим наиболее популярные способы шифрования, а следующим шагом будет изучение основ криптографии.

Стандартные шифры

Этот шифр известен многим детям. Ключ прост: каждая буква заменяется на следующую за ней в алфавите. Так, А заменяется на Б, Б — на В, и т. д. Фраза «Уйрйшоьк Рспдсбннйту» — это «Типичный Программист».

Попробуйте расшифровать сообщение:

Сумели? Напишите в комментариях, что у вас получилось.

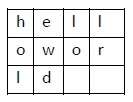

Шифр транспонирования

В транспозиционном шифре буквы переставляются по заранее определённому правилу. Например, если каждое слово пишется задом наперед, то из hello world получается dlrow olleh. Другой пример — менять местами каждые две буквы. Таким образом, предыдущее сообщение станет eh ll wo ro dl.

1 октября в 10:00, Москва, Беcплатно

Ещё можно использовать столбчатый шифр транспонирования, в котором каждый символ написан горизонтально с заданной шириной алфавита, а шифр создаётся из символов по вертикали. Пример:

Из этого способа мы получим шифр holewdlo lr. А вот столбчатая транспозиция, реализованная программно:

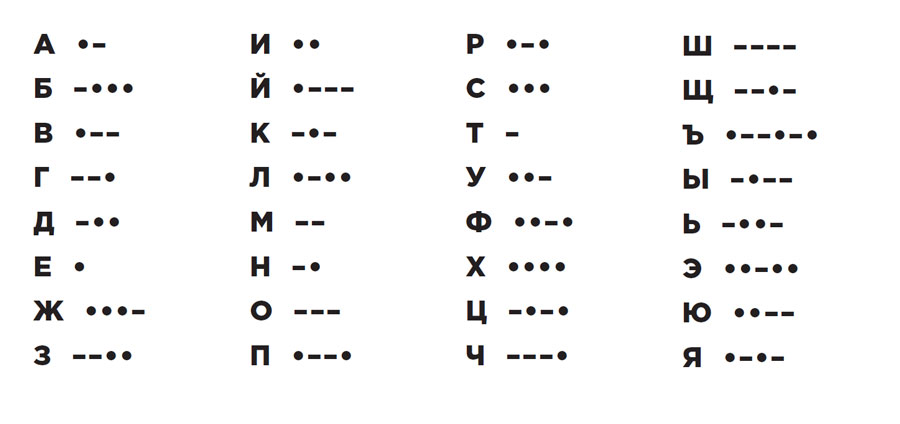

Азбука Морзе

В азбуке Морзе каждая буква алфавита, цифры и наиболее важные знаки препинания имеют свой код, состоящий из череды коротких и длинных сигналов:

Сможете расшифровать сообщение, используя картинку?

Шифр Цезаря

Это не один шифр, а целых 26, использующих один принцип. Так, ROT1 — лишь один из вариантов шифра Цезаря. Получателю нужно просто сообщить, какой шаг использовался при шифровании: если ROT2, тогда А заменяется на В, Б на Г и т. д.

А здесь использован шифр Цезаря с шагом 5:

Моноалфавитная замена

Коды и шифры также делятся на подгруппы. Например, ROT1, азбука Морзе, шифр Цезаря относятся к моноалфавитной замене: каждая буква заменяется на одну и только одну букву или символ. Такие шифры очень легко расшифровываются с помощью частотного анализа.

Например, наиболее часто встречающаяся буква в английском алфавите — «E». Таким образом, в тексте, зашифрованном моноалфавитным шрифтом, наиболее часто встречающейся буквой будет буква, соответствующая «E». Вторая наиболее часто встречающаяся буква — это «T», а третья — «А».

Однако этот принцип работает только для длинных сообщений. Короткие просто не содержат в себе достаточно слов.

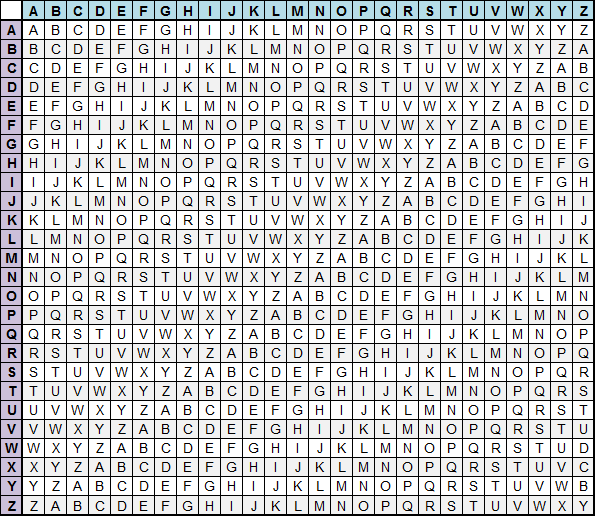

Шифр Виженера

Представим, что есть таблица по типу той, что на картинке, и ключевое слово «CHAIR». Шифр Виженера использует принцип шифра Цезаря, только каждая буква меняется в соответствии с кодовым словом.

В нашем случае первая буква послания будет зашифрована согласно шифровальному алфавиту для первой буквы кодового слова «С», вторая буква — для «H», etc. Если послание длиннее кодового слова, то для (k*n+1)-ой буквы, где n — длина кодового слова, вновь будет использован алфавит для первой буквы кодового слова.

Чтобы расшифровать шифр Виженера, для начала угадывают длину кодового слова и применяют частотный анализ к каждой n-ной букве послания.

Попробуйте расшифровать эту фразу самостоятельно:

Подсказка длина кодового слова — 4.

Шифр Энигмы

Энигма — это машина, которая использовалась нацистами во времена Второй Мировой для шифрования сообщений.

Есть несколько колёс и клавиатура. На экране оператору показывалась буква, которой шифровалась соответствующая буква на клавиатуре. То, какой будет зашифрованная буква, зависело от начальной конфигурации колес.

Существовало более ста триллионов возможных комбинаций колёс, и со временем набора текста колеса сдвигались сами, так что шифр менялся на протяжении всего сообщения.

Цифровые шифры

В отличие от шифровки текста алфавитом и символами, здесь используются цифры. Рассказываем о способах и о том, как расшифровать цифровой код.

Двоичный код

Текстовые данные вполне можно хранить и передавать в двоичном коде. В этом случае по таблице символов (чаще всего ASCII) каждое простое число из предыдущего шага сопоставляется с буквой: 01100001 = 97 = «a», 01100010 = 98 = «b», etc. При этом важно соблюдение регистра.

Расшифруйте следующее сообщение, в котором использована кириллица:

Шифр A1Z26

Это простая подстановка, где каждая буква заменена её порядковым номером в алфавите. Только нижний регистр.

Попробуйте определить, что здесь написано:

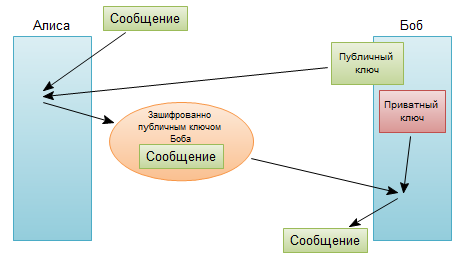

Шифрование публичным ключом

Алгоритм шифрования, применяющийся сегодня буквально во всех компьютерных системах. Есть два ключа: открытый и секретный. Открытый ключ — это большое число, имеющее только два делителя, помимо единицы и самого себя. Эти два делителя являются секретным ключом, и при перемножении дают публичный ключ. Например, публичный ключ — это 1961, а секретный — 37 и 53.

Открытый ключ используется, чтобы зашифровать сообщение, а секретный — чтобы расшифровать.

Как расшифровать код или шифр?

Для этого применяются специальные сервисы. Выбор такого инструмента зависит от того, что за код предстоит расшифровать. Примеры шифраторов и дешифраторов:

Хинт для программистов: если зарегистрируетесь на соревнования Huawei Cup, то бесплатно получите доступ к онлайн-школе для участников. Можно прокачаться по разным навыкам и выиграть призы в самом соревновании.

Перейти к регистрации

Популярные коды и шифры.

В рубрике “Информационная безопасность” мы разбирали общие вопросы о криптографии и методах шифрования. В этой статье мы рассмотрим самые популярные коды и шифры.

В мире существует множество шифров и кодов для засекречивания различных посланий. Вопреки распространенному мнению, код и шифр — это не одно и то же. В коде каждое слово заменяется на какое-то иное кодовое слово, в то время как в шифре заменяются сами символы сообщения.

1. Шифр Цезаря

Шифр Цезаря так называется, потому что его использовал сам Юлий Цезарь. Шифр Цезаря — это не один шифр, а целых двадцать шесть, использующих один и тот же принцип. Например, шифр ROT1 относится к шифру Цезаря.

Получателю нужно сказать, какой из шифров используется. Если используется шифр «G», тогда А заменяется на G, B на H, C на I и т.д. Если используется шифр «Y», тогда А заменяется на Y, B на Z, C на A и т.д. На шифре Цезаря базируется огромное число других, более сложных шифров.

Шифр Цезаря очень простой и быстрый, но он является шифром простой одинарной перестановки и поэтому легко взламывается.

2. Азбука Морзе

Азбука является средством обмена информации и ее основная задача – сделать сообщения более простыми и понятными для передачи. В системе Морзе каждая буква, цифра и знак препинания имеют свой код, составленный из группы тире и точек. При передаче сообщения с помощью телеграфа тире и точки означают длинные и короткие сигналы. Пример:

3. Стеганография

Стеганография старше кодирования и шифрования. Это искусство появилось очень давно. Оно буквально означает «скрытое письмо» или «тайнопись». Хоть стеганография не совсем соответствует определениям кода или шифра, но она предназначена для сокрытия информации от чужих глаз. Про стеганографию можно почитать в нашей отдельной статье.

4. ROT1

Данный шифр известен всем с детства. Каждая буква шифра заменяется на следующую за ней в алфавите. Так, A заменяется на B, B на C, и т.д.

«ROT1» значит «ROTate 1 letter forward through the alphabet» («сдвиньте алфавит на одну букву вперед»).

5. Моноалфавитная замена

Описанные выше ROT1 и азбука Морзе являются представителями шрифтов моноалфавитной замены. Приставка «моно» означает, что при шифровании каждая буква изначального сообщения заменяется другой буквой или кодом из единственного алфавита шифрования.

Дешифрование шифров простой замены не составляет труда, и в этом их главный недостаток. Разгадываются они простым перебором или частотным анализом.

6. Транспозиция

В транспозирующих шифрах буквы переставляются по заранее определенному правилу. Например, если каждое слово пишется задом наперед, то из «all the better to see you with» получается «lla eht retteb ot ees joy htiw».

В Гражданскую войну в США и в Первую мировую его использовали для передачи сообщений.

7. Шифр Виженера

Шифр Виженера использует тот же принцип, что и шифр Цезаря, за тем исключением, что каждая буква меняется в соответствии с кодовым словом.

Данный шифр на порядок более устойчив к взлому, чем моноалфавитные, хотя представляет собой шифр простой замены текста. Пример:

Давайте зашифруем слово “Пароль” с помощью данного шифра. Ключевое слово будем использовать “Код”. Нарисуем таблицу:

| 1 | 2 | 3 | 4 | 5 | 6 | |

| Фраза: | п | а | р | о | л | ь |

| Ключ | к | о | д | к | о | д |

Берем первые буквы ключа и нашего слова и скрещиваем между собой с помощью таблицы Виженера и получается буква “ъ” и идем далее. Остальное попробуйте самостоятельно и напишите ответ в комментариях

8. Настоящие коды

В настоящих кодах каждое слово заменяется на другое. Расшифровывается такое послание с помощью кодовой книги, где записано соответствие всех настоящих слов кодовым, прямо как в словаре.

Многие страны использовали коды, периодически их меняя, чтобы защититься от частотного анализа. Но есть минус: если кодовая книга будет украдена, то с ее помощью больше будет невозможно что-либо зашифровать, и придется придумывать новый код, что требует огромных усилий и затрат времени.

9. Шифр Энигмы

Энигма — это шифровальная машина, использовавшаяся нацистами во времена Второй Мировой. Принцип ее работы таков: есть несколько колес и клавиатура. На экране оператору показывалась буква, которой шифровалась соответствующая буква на клавиатуре. То, какой будет зашифрованная буква, зависело от начальной конфигурации колес.

Существовало более ста триллионов возможных комбинаций колес, и со временем набора текста колеса сдвигались сами, так что шифр менялся на протяжении всего сообщения.

10. Шифр Гронсфельда

Шифр Гронсфельда — это модификация шифра Цезаря. Данный способ является значительно более стойким к взлому и заключается в том, что каждый символ кодируемой информации шифруется при помощи одного из разных алфавитов, которые циклически повторяются. Можно сказать, что это многомерное применение простейшего шифра замены.

11. Шифрование методом публичного ключа

Суть данного шифра заключается, как правило, в наличии двух ключей, один из которых передается публично, а второй является секретным (приватным). Открытый ключ используется для шифровки сообщения, а секретный — для дешифровки.

В роли открытого ключа чаще всего выступает очень большое число, у которого существует только два делителя, не считая единицы и самого числа. Вместе эти два делителя образуют секретный ключ.

Тест с ответами: “Криптография”

1. Что такое шифрование?

а) способ изменения сообщения или другого документа, обеспечивающее искажение его содержимого+

б) совокупность тем или иным способом структурированных данных и комплексом аппаратно-программных средств

в) удобная среда для вычисления конечного пользователя

2. Что такое кодирование?

а) преобразование обычного, понятного текста в код+

б) преобразование

в) написание программы

3. Для восстановления защитного текста требуется:

а) ключ

б) матрица

в) вектор

4. Сколько лет назад появилось шифрование?

а) четыре тысячи лет назад+

б) две тысячи лет назад

в) пять тысяч лет назад

5. Первое известное применение шифра:

а) египетский текст+

б) русский

в) нет правильного ответа

6. Секретная информация, которая хранится вWindows:

а) пароли для доступа к сетевым ресурсам+

б) пароли для доступа в Интернет+

в) сертификаты для доступа к сетевым ресурсам и зашифрованным данным на самом компьютере+

7. Что такое алфавит?

а) конечное множество используемых для кодирования информации знаков+

б) буквы текста

в) нет правильного ответа

8. Что такое текст?

а) упорядоченный набор из элементов алфавита+

б) конечное множество используемых для кодирования информации знаков

в) все правильные

9. Выберите примеры алфавитов:

а) Z256 – символы, входящие в стандартные коды ASCII и КОИ-8+

б) восьмеричный и шестнадцатеричный алфавиты+

в) АЕЕ

10. Что такое шифрование?

а) преобразовательный процесс исходного текста в зашифрованный+

б) упорядоченный набор из элементов алфавита

в) нет правильного ответа

11. Что такое дешифрование?

а) на основе ключа шифрованный текст преобразуется в исходный+

б) пароли для доступа к сетевым ресурсам

в) сертификаты для доступа к сетевым ресурсам и зашифрованным данным на самом компьютере

12. Что представляет собой криптографическая система?

а) семейство Т преобразований открытого текста, члены его семейства индексируются символом k+

б) программу

в) систему

13. Что такое пространство ключей k?

а) набор возможных значений ключа+

б) длина ключа

в) нет правильного ответа

14. На какие виды подразделяют криптосистемы?

а) симметричные+

б) ассиметричные+

в) с открытым ключом+

15. Количество используемых ключей в симметричных криптосистемах для шифрования и дешифрования:

а) 1+

б) 2

в) 3

16. Количество используемых ключей в системах с открытым ключом:

а) 2+

б) 3

в) 1

17. Ключи, используемые в системах с открытым ключом:

а) открытый+

б) закрытый+

в) нет правильного ответа

18. Выберите то, как связаны ключи друг с другом в системе с открытым ключом:

а) математически+

б) логически

в) алгоритмически

19. Что принято называть электронной подписью?

а) присоединяемое к тексту его криптографическое преобразование+

б) текст

в) зашифрованный текст

20. Что такое криптостойкость?

а) характеристика шрифта, определяющая его стойкость к дешифрованию без знания ключа+

б) свойство гаммы

в) все ответы верны

21. Выберите то, что относится к показателям криптостойкости:

а) количество всех возможных ключей+

б) среднее время, необходимое для криптоанализа+

в) количество символов в ключе

22. Требования, предъявляемые к современным криптографическим системам защиты информации:

а) знание алгоритма шифрования не должно влиять на надежность защиты+

б) структурные элементы алгоритма шифрования должны быть неизменными+

в) не должно быть простых и легко устанавливаемых зависимостью между ключами +последовательно используемыми в процессе шифрования+

23. Для современных криптографических систем защиты информации сформулированы следующие общепринятые требования:

а) длина шифрованного текста должна быть равной лине исходного текста+

б) зашифрованное сообщение должно поддаваться чтению только при наличии ключа+

в) нет правильного ответа

24. Основными современными методами шифрования являются:

а) алгоритм гаммирования+

б) алгоритмы сложных математических преобразований+

в) алгоритм перестановки+

25. Чем являются символы исходного текста, складывающиеся с символами некой случайной последовательности?

а) алгоритмом гаммирования+

б) алгоритмом перестановки

в) алгоритмом аналитических преобразований

26. Чем являются символы оригинального текста, меняющиеся местами по определенному принципу, которые являются секретным ключом?

а) алгоритм перестановки+

б) алгоритм подстановки

в) алгоритм гаммирования

27. Самая простая разновидность подстановки:

а) простая замена+

б) перестановка

в) простая перестановка

28. Количество последовательностей, из которых состоит расшифровка текста по таблице Вижинера:

а) 3+

б) 4

в) 5

29. Таблицы Вижинера, применяемые для повышения стойкости шифрования:

а) во всех (кроме первой) строках таблицы буквы располагаются в произвольном порядке+

б) в качестве ключа используется случайность последовательных чисел+

в) нет правильного ответа

30. Суть метода перестановки:

а) символы шифруемого текста переставляются по определенным правилам внутри шифруемого блока символов+

б) замена алфавита

в) все правильные

31. Цель криптоанализа:

а) Определение стойкости алгоритма+

б) Увеличение количества функций замещения в криптографическом алгоритме

в) Уменьшение количества функций подстановок в криптографическом алгоритме

г) Определение использованных перестановок

32. По какой причине произойдет рост частоты применения брутфорс-атак?

а) Возросло используемое в алгоритмах количество перестановок и замещений

б) Алгоритмы по мере повышения стойкости становились менее сложными и более подверженными атакам

в) Мощность и скорость работы процессоров возросла+

г) Длина ключа со временем уменьшилась

33. Не будет являться свойством или характеристикой односторонней функции хэширования:

а) Она преобразует сообщение произвольной длины в значение фиксированной длины

б) Имея значение дайджеста сообщения, невозможно получить само сообщение

в) Получение одинакового дайджеста из двух различных сообщений невозможно, либо случается крайне редко

г) Она преобразует сообщение фиксированной длины в значение переменной длины+

34. Выберите то, что указывает на изменение сообщения:

а) Изменился открытый ключ

б) Изменился закрытый ключ

в) Изменился дайджест сообщения+

г) Сообщение было правильно зашифровано

35. Алгоритм американского правительства, который предназначен для создания безопасных дайджестов сообщений:

а) Data Encryption Algorithm

б) Digital Signature Standard

в) Secure Hash Algorithm+

г) Data Signature Algorithm

36. Выберите то, что лучшеописывает отличия между HMAC и CBC-MAC?

а) HMAC создает дайджест сообщения и применяется для контроля целостности; CBC-MAC используется для шифрования блоков данных с целью обеспечения конфиденциальности

б) HMAC использует симметричный ключ и алгоритм хэширования; CBC-MAC использует первый блок в качестве контрольной суммы

в) HMAC обеспечивает контроль целостности и аутентификацию источника данных; CBC-MAC использует блочный шифр в процессе создания MAC+

г) HMAC зашифровывает сообщение на симметричном ключе, а затем передает результат в алгоритм хэширования; CBC-MAC зашифровывает все сообщение целиком

37. Определите преимущество RSA над DSA?

а) Он может обеспечить функциональность цифровой подписи и шифрования+

б) Он использует меньше ресурсов и выполняет шифрование быстрее, поскольку использует симметричные ключи

в) Это блочный шифр и он лучше поточного

г) Он использует одноразовые шифровальные блокноты

38. С какой целью многими странами происходит ограничение использования и экспорта криптографических систем?

а) Без ограничений может возникнуть большое число проблем совместимости при попытке использовать различные алгоритмы в различных программах

б) Эти системы могут использоваться некоторыми странами против их местного населения

в) Криминальные элементы могут использовать шифрование, чтобы избежать обнаружения и преследования+

г) Законодательство сильно отстает, а создание новых типов шифрования еще больше усиливает эту проблему

39. Выберите то, что используют для создания цифровой подписи:

а) Закрытый ключ получателя

б) Открытый ключ отправителя

в) Закрытый ключ отправителя+

г) Открытый ключ получателя

40. Выберите то, что лучше всего описывает цифровую подпись:

а) Это метод переноса собственноручной подписи на электронный документ

б) Это метод шифрования конфиденциальной информации

в) Это метод, обеспечивающий электронную подпись и шифрование

г) Это метод, позволяющий получателю сообщения проверить его источник и убедиться в целостности сообщения+

41.Эффективная длина ключа в DES:

а) 56+

б) 64

в) 32

г) 16

42. Причина, по которой удостоверяющий центр отзывает сертификат:

а) Если открытый ключ пользователя скомпрометирован

б) Если пользователь переходит на использование модели PEM, которая использует сеть доверия

в) Если закрытый ключ пользователя скомпрометирован+

г) Если пользователь переходит работать в другой офис

43. Выберите то, что лучше всего описывает удостоверяющий центр?

а) Организация, которая выпускает закрытые ключи и соответствующие алгоритмы

б) Организация, которая проверяет процессы шифрования

в) Организация, которая проверяет ключи шифрования

г) Организация, которая выпускает сертификаты+

44. Расшифруйте аббревиатуру DEA:

а) Data Encoding Algorithm

б) Data Encoding Application

в) Data Encryption Algorithm+

г) Digital Encryption Algorithm

45. Разработчик первого алгоритма с открытыми ключами:

а) Ади Шамир

б) Росс Андерсон

в) Брюс Шнайер

г) Мартин Хеллман+

46. Процесс, выполняемый после создания сеансового ключа DES:

а) Подписание ключа

б) Передача ключа на хранение третьей стороне (key escrow)

в) Кластеризация ключа

г) Обмен ключом+

47. Количество циклов перестановки и замещения, выполняемый DES:

а) 16+

б) 32

в) 64

г) 56

48. Выберите правильное утверждение в отношении шифрования данных, выполняемого с целью их защиты:

а) Оно обеспечивает проверку целостности и правильности данных

б) Оно требует внимательного отношения к процессу управления ключами+

в) Оно не требует большого количества системных ресурсов

г) Оно требует передачи ключа на хранение третьей стороне (escrowed)

49. Название ситуации, в которой при использовании различных ключей для шифрования одного и того же сообщения в результате получается один и тот же шифротекст:

а) Коллизия

б) Хэширование

в) MAC

г) Кластеризация ключей+

50. Определение фактора трудозатрат для алгоритма:

а) Время зашифрования и расшифрования открытого текста

б) Время, которое займет взлом шифрования+

в)Время, которое занимает выполнение 16 циклов преобразований

г) Время, которое занимает выполнение функций подстановки

51. Основная цельиспользования одностороннего хэширования пароля пользователя:

а) Это снижает требуемый объем дискового пространства для хранения пароля пользователя

б) Это предотвращает ознакомление кого-либо с открытым текстом пароля+

в) Это позволяет избежать избыточной обработки, требуемой асимметричным алгоритмом

г) Это предотвращает атаки повтора (replay attack)

52. Алгоритм, основанный на сложности разложения больших чисел на два исходных простых сомножителя:

а) ECC

б) RSA+

в)DES

г) Диффи-Хеллман

53. Что является описанием разницы алгоритмов DES и RSA:

а) DES – это симметричный алгоритм, а RSA – асимметричный +

б) DES – это асимметричный алгоритм, а RSA – симметричный

в) Они оба являются алгоритмами хэширования, но RSA генерирует 160-битные значения хэша

г) DES генерирует открытый и закрытый ключи, а RSA выполняет шифрование сообщений

54. Алгоритм, использующий симметричный ключ и алгоритм хэширования:

а) HMAC+

б) 3DES

в) ISAKMP-OAKLEY

г) RSA

55. Количество способов гаммирования:

а) 2+

б) 5

в) 3

56. Показатель стойкости шифрования методом гаммирования:

а) свойство гаммы+

б) длина ключа

в) нет правильного ответа

57. То, что применяют в качестве гаммы:

а) любая последовательность случайных символов+

б) число

в) все ответы верны

58. Метод, который применяют при шифровании с помощью аналитических преобразований:

а) алгебры матриц+

б) матрица

в) факториал

59. То, что применяют в качестве ключа при шифровании с помощью аналитических преобразований:

а) матрица А+

б) вектор

в) обратная матрица

60. Способ осуществления дешифрования текста при аналитических преобразованиях:

а) умножение матрицы на вектор+

б) деление матрицы на вектор

в) перемножение матриц