Локальная политика безопасности. Часть 1: Введение

Введение

В предыдущих моих статьях о групповых политиках было рассказано о принципах работы оснастки «Редактор локальной групповой политики». Рассматривались некоторые узлы текущей оснастки, а также функционал множественной групповой политики. Начиная с этой статьи, вы сможете узнать об управлении параметрами безопасности на локальном компьютере, а также в доменной среде. В наше время обеспечение безопасности является неотъемлемой частью работы как для системных администраторов в крупных и даже мелких предприятиях, так и для домашних пользователей, перед которыми стоит задача настройки компьютера. Неопытные администраторы и домашние пользователи могут посчитать, что после установки антивируса и брандмауэра их операционные системы надежно защищены, но это не совсем так. Конечно, эти компьютеры будут защищены от множества атак, но что же спасет их от человеческого фактора? Сейчас возможности операционных систем по обеспечению безопасности очень велики. Существуют тысячи параметров безопасности, которые обеспечивают работу служб, сетевую безопасность, ограничение доступа к определенным ключам и параметрам системного реестра, управление агентами восстановления данных шифрования дисков BitLocker, управление доступом к приложениям и многое, многое другое.

В связи с большим числом параметров безопасности операционных систем Windows Server 2008 R2 и Windows 7, невозможно настроить все компьютеры, используя один и тот же набор параметров. В статье «Настройки групповых политик контроля учетных записей в Windows 7» были рассмотрены методы тонкой настройки контроля учетных записей операционных систем Windows, и это только малая часть того, что вы можете сделать при помощи политик безопасности. В цикле статей по локальным политикам безопасности я постараюсь рассмотреть как можно больше механизмов обеспечения безопасности с примерами, которые могут вам помочь в дальнейшей работе.

Конфигурирование политик безопасности

Политика безопасности – это набор параметров, которые регулируют безопасность компьютера и управляются с помощью локального объекта GPO. Настраивать данные политики можно при помощи оснастки «Редактор локальной групповой политики» или оснастки «Локальная политика безопасности». Оснастка «Локальная политика безопасности» используется для изменения политики учетных записей и локальной политики на локальном компьютере, а политики учетных записей, привязанных к домену Active Directory можно настраивать при помощи оснастки «Редактор управления групповыми политиками». Перейти к локальным политикам безопасности, вы можете следующими способами:

В том случае, если ваш компьютер подсоединен к домену Active Directory, политика безопасности определяется политикой домена или политикой подразделения, членом которого является компьютер.

Применение политик безопасности для локального компьютера и для объекта групповой политики рабочей станции, подсоединенной к домену

При помощи следующих примеров вы увидите разницу между применением политики безопасности для локального компьютера и для объекта групповой политики рабочего компьютера, присоединенного к домену Windows Server 2008 R2.

Применение политики безопасности для локального компьютера

Для успешного выполнения текущего примера, учетная запись, под которой выполняются данные действия, должна входить в группу «Администраторы» на локальном компьютере. Если компьютер подключен к домену, то эти действия могут выполнять только пользователи, которые являются членами группы «Администраторы домена» или групп, с разрешенными правами на редактирование политик.

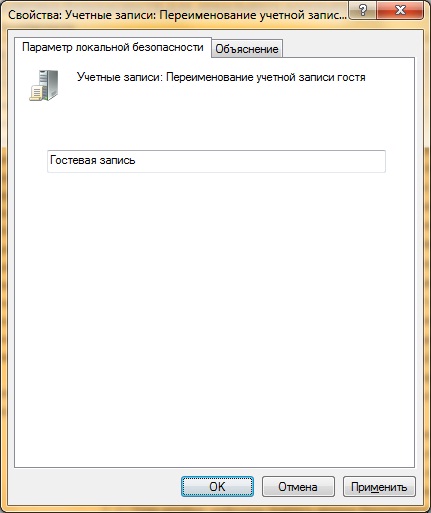

В этом примере мы переименуем гостевую учетную запись. Для этого выполните следующие действия:

После перезагрузки компьютера для того чтобы проверить, применилась ли политика безопасности к вашему компьютеру, вам нужно открыть в панели управления компонент «Учетные записи пользователей» и перейти по ссылке «Управление другой учетной записью». В открывшемся окне вы увидите все учетные записи, созданные на вашем локальном компьютере, в том числе переименованную учетную запись гостя:

Применение политики безопасности для объекта групповой политики рабочей компьютера, присоединенного к домену Windows Server 2008 R2

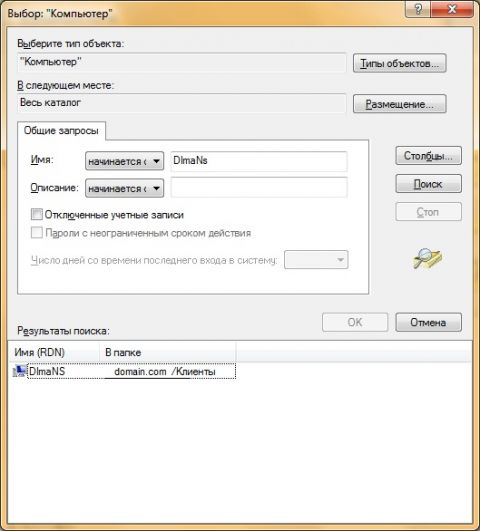

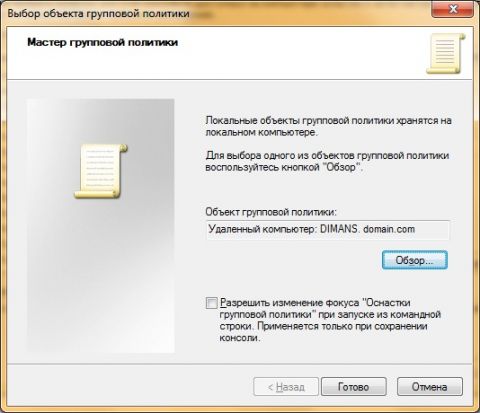

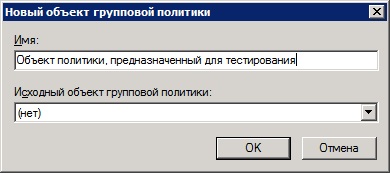

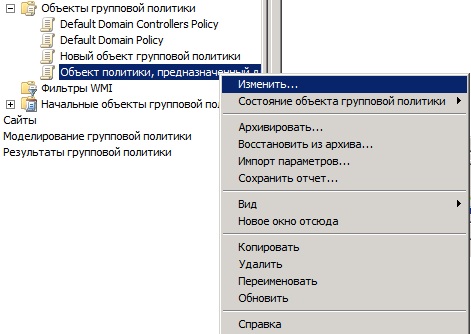

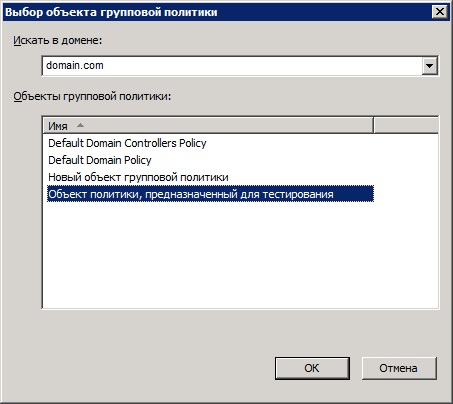

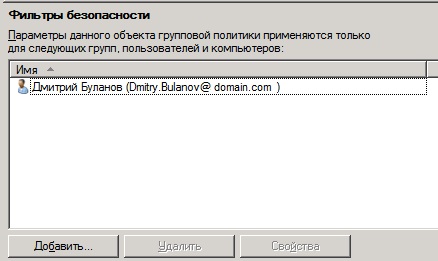

В этом примере мы запретим пользователю Test_ADUser изменять пароль для учетной записи на своем компьютере. Напомню, что для выполнения следующих действий вы должны входить в группу «Администраторы домена». Выполните следующие действия:

После перезагрузки компьютера для того чтобы проверить, применилась ли политика безопасности, перейдите на компьютер, над которым проводились изменения и откройте консоль управления MMC. В ней добавьте оснастку «Локальные пользователи и группы» и попробуйте изменить пароль для своей доменной учетной записи.

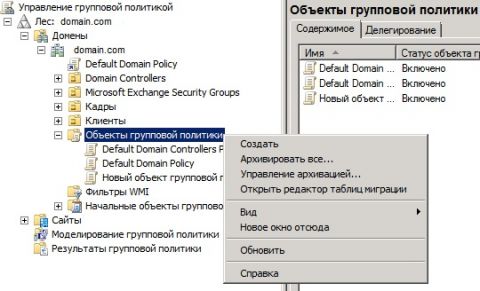

Применение политики безопасности для объекта групповой политики с контроллера домена Windows Server 2008 R2

При помощи этого примера, изменим число новых уникальных паролей, которые должны быть назначены учетной записи пользователя до повторного использования старого пароля. Эта политика позволяет вам улучшать безопасность, гарантируя, что старые пароли не будут повторно использоваться в течении нескольких раз. Войдите на контроллер домена или используйте средства администрирования удаленного сервера. Выполните следующие действия:

Об использовании оснастки «Управление групповой политикой» на контроллерах домена и о команде gpupdate будет подробно рассказываться в последующих статьях.

Заключение

Из этой статьи вы узнали о методах применения локальных политик безопасности. В предоставленных примерах проиллюстрирована настройка политик безопасности при помощи оснастки «Локальная политика безопасности» на локальном компьютере, настройка политик на компьютере, подсоединенном к домену, а также управление локальными политиками безопасности с использованием контроллер домена. В следующих статьях из цикла о локальных политиках безопасности вы узнаете об использовании каждого узла оснастки «Локальная политика безопасности» и о примерах их использования в тестовой и рабочей среде.

Администрирование параметров политики безопасности

Относится к:

В этой статье обсуждаются различные методы администрирования параметров политики безопасности на локальном устройстве или в небольшой или средней организации.

Параметры политики безопасности должны использоваться в рамках общей реализации системы безопасности, чтобы обеспечить безопасность контроллеров доменов, серверов, клиентских устройств и других ресурсов в организации.

Политики параметров безопасности — это правила, которые можно настроить на устройстве или нескольких устройствах с целью защиты ресурсов на устройстве или сети. Расширение Параметры редактора локальной групповой политики (Gpedit.msc) позволяет определять конфигурации безопасности как часть объекта групповой политики (GPO). GPOs связаны с контейнерами Active Directory, такими как сайты, домены и организационные подразделения, и они позволяют администраторам управлять настройками безопасности для нескольких компьютеров с любого устройства, подключенного к домену.

Параметры безопасности могут управлять:

Сведения о каждом параметре, включая описания, параметры по умолчанию, а также соображения управления и безопасности, см. в справке о параметрах политики безопасности.

Для управления конфигурациями безопасности для нескольких компьютеров можно использовать один из следующих вариантов:

Изменения в администрировании параметров

Со временем были внедрены новые способы управления настройками политики безопасности, которые включают новые функции операционной системы и добавление новых параметров. В следующей таблице перечислены различные средства администрирования параметров политики безопасности.

| Средство или функция | Описание и использование |

|---|---|

| Оснастка политики безопасности | Secpol.msc Оснастка MMC, предназначенная для управления только настройками политики безопасности. |

| Средство командной строки редактора безопасности | Secedit.exe Настраивает и анализирует системную безопасность, сравнивая текущую конфигурацию с указанными шаблонами безопасности. |

| Диспетчер соответствия требованиям безопасности | Загрузка инструмента Ускоритель решений, который помогает планировать, развертывать, оперировать и управлять базовыми показателями безопасности для Windows и серверных операционных систем, а также приложений Майкрософт. |

| Мастер настройки безопасности | Scw.exe SCW — это средство, основанное на роли, доступное только на серверах: его можно использовать для создания политики, которая включает службы, правила брандмауэра и параметры, необходимые для выбранного сервера для выполнения определенных ролей. |

| Средство диспетчера конфигурации безопасности | Этот набор инструментов позволяет создавать, применять и изменять безопасность локального устройства, организационного подразделения или домена. |

| Групповая политика | Gpmc.msc и Gpedit.msc Консоль управления групповой политикой использует редактор объекта групповой политики для разоблачения локальных параметров безопасности, которые затем можно включить в объекты групповой политики для распространения по всему домену. Редактор локальной групповой политики выполняет аналогичные функции на локальном устройстве. |

| Политики ограниченного использования программ См. правила администрирования политики ограничения программного обеспечения | Gpedit.msc Политики ограничения программного обеспечения (SRP) — это функция, основанная на групповой политике, которая определяет программы, работающие на компьютерах в домене, и контролирует возможность их запуска. |

| Администрирование AppLocker См. в приложении Администрирование AppLocker | Gpedit.msc Предотвращает влияние вредоносных программ (вредоносных программ) и неподтверганных приложений на компьютеры в вашей среде, а также не позволяет пользователям в организации устанавливать и использовать несанкционированные приложения. |

Использование привязки к локальной политике безопасности

Привязка к локальной политике безопасности (Secpol.msc) ограничивает представление объектов локальной политики следующими политиками и функциями:

Локальные политики могут быть перезаписаны, если компьютер присоединяется к домену.

Привязка к локальной политике безопасности является частью набора средств Диспетчер конфигурации безопасности. Сведения о других средствах в этом наборе инструментов см. в разделе Работа с диспетчером конфигурации безопасности в этом разделе.

Использование средства командной строки secedit

Средство командной строки secedit работает с шаблонами безопасности и предоставляет шесть основных функций:

Использование диспетчера соответствия требованиям безопасности

Диспетчер соответствия требованиям безопасности — это загружаемый инструмент, который помогает планировать, развертывать, эксплуатировать и управлять базовыми показателями безопасности для Windows и серверных операционных систем, а также для приложений Майкрософт. Он содержит полную базу данных рекомендуемых параметров безопасности, методов настройки базовых показателей и возможность реализации этих параметров в нескольких форматах, включая пакеты XLS, GPOs, Desired Configuration Management (DCM) или протокол автоматизации контента безопасности (SCAP). Диспетчер соответствия требованиям безопасности используется для экспорта базовых данных в среду для автоматизации процесса развертывания и проверки соответствия требованиям безопасности.

Администрирование политик безопасности с помощью диспетчера соответствия требованиям безопасности

Использование мастера конфигурации безопасности

Ниже рассматриваются следующие аспекты использования SCW:

ScW доступен только на Windows Server и применим только к установкам сервера.

К SCW можно получить доступ через диспетчер сервера или с помощью scw.exe. Мастер проходит через конфигурацию безопасности сервера, чтобы:

Мастер политики безопасности настраивает службы и сетевую безопасность в зависимости от роли сервера, а также настраивает параметры аудита и реестра.

Дополнительные сведения о SCW, включая процедуры, см. в см. в руб. Мастер конфигурации безопасности.

Работа с диспетчером конфигурации безопасности

Набор инструментов Диспетчер конфигурации безопасности позволяет создавать, применять и изменять безопасность локального устройства, организационного подразделения или домена.

Процедуры по использованию диспетчера конфигурации безопасности см. в см. в руб. Диспетчер конфигурации безопасности.

В следующей таблице перечислены функции диспетчера конфигурации безопасности.

| Средства диспетчера конфигурации безопасности | Описание |

|---|---|

| Конфигурация и анализ безопасности | Определяет политику безопасности в шаблоне. Эти шаблоны можно применить к групповой политике или локальному компьютеру. |

| Шаблоны безопасности | Определяет политику безопасности в шаблоне. Эти шаблоны можно применить к групповой политике или локальному компьютеру. |

| Расширение Параметры до групповой политики | Редактирует отдельные параметры безопасности на домене, сайте или организационном подразделении. |

| Локальная политика безопасности | Редактирует отдельные параметры безопасности на локальном компьютере. |

| Secedit | Автоматизирует задачи конфигурации безопасности по командной подсказке. |

Конфигурация и анализ безопасности

Конфигурация и анализ безопасности — это оснастка MMC для анализа и настройки локальной системной безопасности.

Анализ безопасности

Состояние операционной системы и приложений на устройстве динамическое. Например, может потребоваться временно изменить уровни безопасности, чтобы можно было немедленно устранить проблему администрирования или сети. Однако это изменение часто может быть неперевещённым. Это означает, что компьютер может больше не соответствовать требованиям безопасности предприятия.

Регулярный анализ позволяет отслеживать и обеспечивать достаточный уровень безопасности на каждом компьютере в рамках корпоративной программы управления рисками. Вы можете настроить уровни безопасности и, самое главное, обнаружить все недостатки безопасности, которые могут возникать в системе с течением времени.

Конфигурация безопасности и анализ позволяют быстро анализировать результаты анализа безопасности. Он представляет рекомендации наряду с текущими настройками системы и использует визуальные флаги или замечания, чтобы выделить все области, в которых текущие параметры не соответствуют предлагаемому уровню безопасности. Конфигурация безопасности и анализ также предоставляет возможность устранить любые несоответствия, выявленные при анализе.

Конфигурация безопасности

Конфигурация безопасности и анализ также можно использовать для непосредственной настройки локальной системной безопасности. С помощью личных баз данных можно импортировать шаблоны безопасности, созданные с помощью шаблонов безопасности, и применять эти шаблоны на локальном компьютере. Это немедленно настраивает систему безопасности с уровнями, указанными в шаблоне.

Шаблоны безопасности

С помощью оснастки шаблонов безопасности для консоли управления Майкрософт можно создать политику безопасности для устройства или сети. Это единственная точка входа, в которой можно учесть весь диапазон системной безопасности. Оснастка Шаблоны безопасности не вводит новые параметры безопасности, она просто организует все существующие атрибуты безопасности в одном месте, чтобы облегчить администрирование безопасности.

Импорт шаблона безопасности в объект групповой политики облегчает администрирование домена, настроив безопасность для домена или организационного подразделения одновременно.

Чтобы применить шаблон безопасности к локальному устройству, можно использовать конфигурацию и анализ безопасности или средство командной строки secedit.

Шаблоны безопасности можно использовать для определения:

Расширение параметров безопасности до групповой политики

Организационные подразделения, домены и сайты связаны с объектами групповой политики. Средство параметров безопасности позволяет изменять конфигурацию безопасности объекта групповой политики, в свою очередь, затрагивая несколько компьютеров. С помощью параметров безопасности можно изменить параметры безопасности многих устройств в зависимости от объекта групповой политики, который вы измените, с одного устройства, присоединившись к домену.

Параметры безопасности или политики безопасности — это правила, настроенные на устройстве или нескольких устройствах для защиты ресурсов на устройстве или сети. Параметры безопасности могут управлять:

Конфигурацию безопасности на нескольких компьютерах можно изменить двумя способами:

Локальная политика безопасности

Политика безопасности — это сочетание параметров безопасности, влияющих на безопасность на устройстве. Вы можете использовать местную политику безопасности для редактирования политик учетных записей и локальных политик на локальном устройстве

С помощью локальной политики безопасности можно управлять:

Если локальное устройство присоединяется к домену, вы можете получить политику безопасности из политики домена или из политики любого организационного подразделения, в которое вы входите. Если вы получаете политику из более чем одного источника, конфликты решаются в следующем порядке приоритета.

Если вы измените параметры безопасности на локальном устройстве с помощью локальной политики безопасности, вы непосредственно измените параметры на устройстве. Поэтому параметры вступает в силу немедленно, но это может быть только временным. Фактически параметры будут действовать на локальном устройстве до следующего обновления параметров безопасности групповой политики, когда параметры безопасности, полученные из групповой политики, переопределяют локальные параметры, где бы ни были конфликты.

Использование диспетчера конфигурации безопасности

Процедуры использования диспетчера конфигурации безопасности см. в см. в руб. Диспетчер конфигурации безопасности How To. В этом разделе содержатся сведения в этом разделе о:

Применение параметров безопасности

После изменения параметров безопасности параметры обновляются на компьютерах в организационном подразделении, связанном с объектом групповой политики:

Приоритет политики, когда на компьютере применяется несколько политик

Для параметров безопасности, определенных более чем одной политикой, наблюдается следующий порядок приоритета:

Например, на рабочей станции, присоединяемой к домену, локальные параметры безопасности будут переопределяться политикой домена, где бы ни возник конфликт. Точно так же, если та же самая рабочих станция входит в организационную единицу, параметры, примененные в политике подразделения организации, переопределяют как домен, так и локальные параметры. Если рабочие станции входят в состав более чем одного организационного подразделения, то наиболее высокий порядок приоритета имеет подразделение организации, которое немедленно содержит рабочие станции.

Используйте gpresult.exe, чтобы узнать, какие политики применяются к устройству и в каком порядке.

Для учетных записей домена может быть только одна политика учетных записей, которая включает политики паролей, политики блокировки учетных записей и политики Kerberos.

Сохранение в параметрах безопасности

Параметры безопасности могут сохраняться, даже если параметр больше не определен в применяемой политике.

Сохранение параметров безопасности возникает, когда:

Все параметры, применяемые с помощью локальной политики или объекта групповой политики, хранятся в локальной базе данных на вашем устройстве. Всякий раз, когда параметр безопасности изменен, компьютер сохраняет значение параметра безопасности в локальной базе данных, которая сохраняет историю всех параметров, которые были применены к устройству. Если политика сначала определяет параметр безопасности, а затем больше не определяет этот параметр, то параметр берет на себя предыдущее значение в базе данных. Если предыдущее значение не существует в базе данных, то параметр не вернется к чему-либо и остается определенным как есть. Такое поведение иногда называется «татуировка».

Параметры реестра и файлов будут поддерживать значения, применяемые в политике, до тех пор, пока этот параметр не будет установлен для других значений.

Фильтрация параметров безопасности на основе членства в группе

Вы также можете решить, какие пользователи или группы будут или не будут применять объект групповой политики к ним независимо от того, на каком компьютере они вошли, отказав им применять групповую политику или читать разрешения на этот объект групповой политики. Оба этих разрешения необходимы для применения групповой политики.

Импорт и экспорт шаблонов безопасности

Конфигурация безопасности и анализ обеспечивают возможность импорта и экспорта шаблонов безопасности в базу данных или из нее.

Если в базу данных анализа внесены какие-либо изменения, эти параметры можно сохранить, экспортив их в шаблон. Функция экспорта предоставляет возможность сохранения параметров базы данных анализа в качестве нового файла шаблона. Этот файл шаблона можно использовать для анализа или настройки системы или его можно импортировать в объект групповой политики.

Анализ результатов безопасности и просмотра

Конфигурация и анализ безопасности выполняют анализ безопасности, сравнивая текущее состояние системной безопасности с базой данных анализа. При создании база данных анализа использует по крайней мере один шаблон безопасности. Если вы решите импортировать несколько шаблонов безопасности, база данных объединит различные шаблоны и создаст один композитный шаблон. Он устраняет конфликты в порядке импорта; последний импортируемый шаблон имеет приоритет.

Конфигурация безопасности и анализ отображают результаты анализа по области безопасности, используя визуальные флаги для отображения проблем. Он отображает текущие параметры конфигурации системы и базы для каждого атрибута безопасности в областях безопасности. Чтобы изменить параметры базы данных анализа, щелкните правой кнопкой мыши запись и нажмите кнопку Свойства.

| Визуальный флаг | Значение |

|---|---|

| Красный X | Запись определяется в базе данных анализа и в системе, но значения параметров безопасности не совпадают. |

| Зеленый знак проверки | Запись определяется в базе данных анализа, а также в системе и значениях параметров. |

| Знак вопроса | Запись не определена в базе данных анализа и, следовательно, не была проанализирована. Если запись не проанализирована, может быть, что она не была определена в базе данных анализа или что пользователь, который выполняет анализ, может не иметь достаточного разрешения для выполнения анализа на определенном объекте или области. |

| Восклицательный пункт | Этот элемент определяется в базе данных анализа, но не существует в фактической системе. Например, может существовать ограниченная группа, которая определяется в базе данных анализа, но фактически не существует в анализируемой системе. |

| Нет выделения | Элемент не определяется в базе данных анализа или в системе. |

Если вы решите принять текущие параметры, соответствующее значение в базовой конфигурации изменено, чтобы соответствовать им. Если изменить параметр системы в соответствие с базовой конфигурацией, изменение будет отражено при настройке системы с помощью конфигурации и анализа безопасности.

Чтобы избежать продолжения маркировки параметров, которые были исследованы и определены как разумные, можно изменить базовую конфигурацию. Изменения внося в копию шаблона.

Устранение несоответствий безопасности

Расхождения между базой данных анализа и настройками системы можно устранить с помощью:

Автоматизация задач конфигурации безопасности

Позвонив secedit.exe по командной подсказке из пакетного файла или автоматического расписания задач, вы можете использовать его для автоматического создания и применения шаблонов и анализа системной безопасности. Вы также можете динамически запустить его из командной подсказки. Secedit.exe полезно, если у вас есть несколько устройств, на которых необходимо анализировать или настраивать безопасность, и вам необходимо выполнять эти задачи в нечасовые часы.

Работа с инструментами групповой политики

Group Policy — это инфраструктура, которая позволяет указать управляемые конфигурации для пользователей и компьютеров с помощью параметров групповой политики и параметров групповой политики. Для параметров групповой политики, затрагивающих только локальное устройство или пользователя, можно использовать редактор локальной групповой политики. Вы можете управлять настройками групповой политики и предпочтениями групповой политики в среде служб домена Active Directory (AD DS) через консоль управления групповой политикой (GPMC). Средства управления групповой политикой также включены в пакет средств администрирования удаленного сервера, чтобы предоставить вам возможность администрирования параметров групповой политики с рабочего стола.