Шифр Цезаря — онлайн шифровка и расшифровка

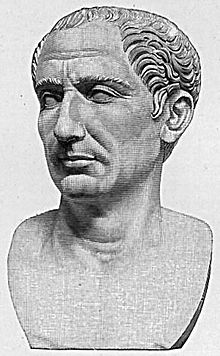

Пожалуй, шифр Цезаря один из самых простейших способов шифрования данных. Он использовался Цезарем еще до нашей эры для тайной переписки. И если предложить любому человеку придумать свой алгоритм шифровки, то он, наверняка, «придумает» именно такой способ, ввиду его простоты.

Шифр Цезаря часто называют шифром сдвига. Давайте разберемся, как шифровать данные с помощью этого метода криптографии.

Шифр Цезаря онлайн

Сервис предназначен для шифрования любого текста, используя для этого шифр сдвига (Цезаря). Шифруются только русские буквы, все остальные символы остаются без изменения.

Как шифровать

Предположим, что мы хотим зашифровать слово Россия. Рассмотрим, как для этого можно использовать шифр Цезаря. Для начала, вспомним русский алфавит и пронумеруем буквы по-порядку.

Итак, наше слово Россия. Попробуем его зашифровать. Для этого нам нужно определиться с шагом шифрования. Шаг шифрования или сдвиг — это число, которое указывает на сколько позиций мы будем смещаться влево или вправо по алфавиту. Часто сдвиг называют ключом. Его можно выбрать произвольно. В нашем примере выберем шаг равный 7. Таким образом каждую букву шифруемого слова мы будем смещать вправо (в сторону конца алфавита) на 7 позиций. Буква Р у нас имеет номер 18. Прибавим к 18 наш шаг и получим 25. Значит в зашифрованном слове вместо буквы Р будет буква с номером 25 — Ч. Буква о превратится в букву х. Буква с — в ш и так далее. В итоге после шифрования слово Россия превратится в Чхшшпё.

Задавая шаг шифрования можно зашифровать любой текст.

Как расшифровать

Во-первых, вы можете воспользоваться специально созданным калькулятором на этой странице. В поле для текста вводите зашифрованный текст, а наш сервис дешифрует его, используя все возможные варианты сдвига. На выходе вы получите все полученные результаты и вам останется только выбрать правильный. К примеру, у вас есть зашифрованный шифром Цезаря текст — «З шчхцж аьмцчн хлцчкнцен». Вставляем его в калькулятор и получаем варианты дешифрования, среди которого видим «Я помню чудное мгновенье» со сдвигом 24.

Ну и, естественно, вы можете произвести дешифровку вручную. Но такая расшифровка займет очень много времени.

Дидактический материал «В мире кодов»

Класс: 5

Введение

Информатика имеет очень большое и всевозрастающее число междисциплинарных связей.

| № п/п | |||||||||||||||||||||||||||||||

| Вариант 1 Декодируйте сообщение, записанное с помощью кода Цезаря. Ключ шифра – 1. Нь обфшймйтэ лпейспгбуэ! | ||||||||||||||||||||||||||||||

| Если у него было что-либо конфиденциальное для передачи, то он записывал это шифром, то есть так изменял порядок букв алфавита, что нельзя было разобрать ни одно слово. Если кто-либо хотел дешифровать его и понять его значение, то он должен был подставлять четвертую букву алфавита, а именно, D, для A, и так далее, с другими буквами. Гай Светоний Транквилл Жизнь двенадцати цезарей 56 |  |

Его племянник, Август, также использовал этот шифр, но со сдвигом вправо на один, и он не повторялся к началу алфавита:

| Всякий раз, когда он записывал шифром, он записал B для A, C для B, и остальной части букв на том же самом принципе, используя AA для X. Гай Светоний Транквилл, Жизнь Августа 88 |  |

Есть доказательства, что Юлий Цезарь использовал также и более сложные схемы. [1]

Неизвестно, насколько эффективным шифр Цезаря был в то время, но вероятно он был разумно безопасен, не в последнюю очередь благодаря тому, что большинство врагов Цезаря были неграмотными, и многие предполагали, что сообщения были написаны на неизвестном иностранном языке. [2] Нет никаких свидетельств того времени касательно методов взлома простых шифров подстановки. Самые ранние сохранившиеся записи о частотном анализе — это работы Ал-Кинди 9-ого века об открытии частотного анализа. [3]

Шифр Цезаря со сдвигом на один используется на обратной стороне мезузы, чтобы зашифровать имена Бога. Это может быть пережитком с раннего времени, когда еврейскому народу не разрешили иметь мезузы. [4]

В 19-ом столетии личная секция рекламных объявлений в газетах иногда использовалась, чтобы обмениваться сообщениями, зашифрованными с использованием простых шифров. Кан (1967) описывает случаи когда любители участвовали в секретных коммуникациях, зашифрованных с использованием шифра Цезаря в «Таймс». [5] Даже позднее, в 1915, шифр Цезаря находил применение: российская армия использовала его как замену для более сложных шифров, которые оказались слишком сложными для войск; у немецких и австрийских криптоаналитиков были лишь небольшие трудности в расшифровке этих сообщений. [6]

Шифр Цезаря со сдвигм тринадцать также используется в алгоритме ROT13, простом методе запутывания текста, широко испольуемого в Usenet, и используется скорее как способ сокрытия спойлеров, чем как метод шифрования. [7] Шифр Виженера использует шифр Цезаря с различными сдвигами в каждой позиции в тексте; значение сдвига определяется с помощью повторяющегося ключевого слова. Если ключевое слово такое же длинное, как и сообщение, тогда этот шифр становится невзламываемым до тех пор, пока пользователи поддерживают тайну ключевого слова.

Ключевые слова короче чем сообщение (например, «Complete Victory», используемое Конфедерацией во время гражданской войны в США), вводят циклический образец, который мог бы быть обнаружен с помощью улучшенной версии частотного анализа. [8]

В апреле 2006 беглый босс Мафии Бернардо Провенцано был пойман в Сицилии частично из-за криптоанализа его сообщений, написанных с использованием вариации шифра Цезаря. Шифр Провенцано использовал числа, так, чтобы «A» была написана как «4», «B» как «5», и так далее. [9]

Часто для удобство использования шифра Цезаря используют два насаженных на общую ось диска разного диаметра с нарисованными по краям дисков алфавитами. Изначально диски поворачиваются так, чтобы напротив каждой буквы алфавита внешнего диска находилась та же буква алфавита малого диска. Если теперь повернуть внутренний диск на несколько символов, то мы получим соответствие между символами внешнего диска и внутреннего — шифр Цезаря. Получившийся диск можно использовать как для шифрования, так и для расшифровки. [10]

Например, если внутреннее колесо повернуть так, чтобы символу A внешнего диска соответствовал символ D внутреннего диска, то мы получим шифр со сдвигом 3 влево.

Взлом шифра

| Сдвиг де- шифровки | Открытый текст |

|---|---|

| 0 | exxegoexsrgi |

| 1 | dwwdfndwrqfh |

| 2 | cvvcemcvqpeg |

| 3 | buubdlbupodf |

| 4 | attackatonce |

| 5 | zsszbjzsnmbd |

| 6 | yrryaiyrmlac |

| … | |

| 23 | haahjrhavujl |

| 24 | gzzgiqgzutik |

| 25 | fyyfhpfytshj |

Шифр Цезаря может быть легко взломан даже в случае, когда взломщик знает только зашифрованный текст. Можно рассмотреть две ситуации:

В первом случае шифр может быть взломан, используя те же самые методы что и для простого шифра подстановки, такие как частотный анализ и т. д., Используя эти методы, взломщик, вероятно, быстро заметит регулярность в решении и поймёт, что используемый шифр — это шифр Цезаря.

Во втором случае, взлом шифра является даже более простым. Существует не так много вариантов значений сдвига (26 для английского языка), все они могут быть проверены методом грубой силы. [11] Один из способов сделать это — выписать отрывок зашифрованного текста в столбец всех возможных сдвигов — техника, иногда называемая как «завершение простого компонента». [12] Рассмотрим пример для зашифрованного текста «EXXEGOEXSRGI»; открытый текст немедленно опознается глазом в четвертой строке.

Другой способ применения этого метода — это написать алфавит под каждой буквой зашифрованного текста, начиная с этой буквы. Метод может быть ускорен, если использовать заранее подготовленные полоски с алфавитом. Для этого нужно сложить полоски так, чтобы в одной строке образовался зашифрованый текст, тогда в некоторой другой строке мы увидим открытый текст.

Для обычного текста на естественном языке, скорее всего, будет только один вариант декодирования. Но, если использовать очень короткие сообщения, то возможны случаи, когда возможны несколько вариантов расшифровки с различными сдвигами. Например зашифрованный текст MPQY может быть расшифрован как «aden» так и как «know» (предполагая, что открытый текст написан на английском языке). Точно также «ALIIP» можно расшифровать как «dolls» или как «wheel»; «AFCCP» как «jolly» или как «cheer».

Многократное шифрование никак не улучшает стойкость, так как применение шифров со сдвигом a и b эквивалентно применению шифра со сдвигом a+b. В математических терминах шифрование с различными ключами образует группу. [13]

Шифр Цезаря или как просто зашифровать текст

Шифр Цезаря

1. Введение

2. Криптография

Рис. 2 Схема шифрования и дешифрования

3. Симметричное шифрование

Когда один и тот же ключ используется для шифрования и дешифрования сообщения, это называется криптографией с симметричным ключом. Это также известно как криптография с закрытым ключом; пользователи могут обновлять ключи и использовать их для получения дополнительных ключей. Это гораздо более эффективный и быстрый подход по сравнению с криптографией с асимметричным ключом. В криптографии с симметричным ключом, ключ был сгенерирован алгоритмом шифрования и затем отправлен в секцию получателя, где и происходит дешифрование. В этом методе есть несколько проблем:

Ключ должен быть передан по защищенному каналу от отправителя к получателю. Дело в том, что если защищенный канал уже существует, то данные передаются по тому же каналу, тогда зачем в таком случае шифрование.

Защищенного канала практически не существует, поэтому ключ должен быть передан вместе с данными, что увеличивает накладные расходы и снижает эффективную полосу пропускания.

В-третьих, шум канала наносит вред ключу и данным во время передачи.

Рис. 3 Симметричное шифрование

4. Асимметричное шифрование

Это также называется криптографией с открытым ключом. Он использует два ключа: открытый ключ, который известен широкой публике, используемый для шифрования, и закрытый ключ, который известен только пользователю этого ключа, используемый для дешифрования. Открытый и закрытый ключи связаны друг с другом математическими вычислениями. Другими словами, данные, зашифрованные одним открытым ключом, могут быть расшифрованы только соответствующим закрытым ключом. Эта возможность решает проблему симметричного шифрования управления секретными ключами. Но с другой стороны, эта уникальная особенность шифрования с открытым ключом делает его математически более уязвимым для атак. Более того, методы асимметричного шифрования почти в 1000 раз медленнее, чем методы симметричного шифрования, поскольку они требуют большей вычислительной мощности.

Есть два метода преобразования данных в нечитаемую форму:

1. Метод перестановки

Процедура шифрования и дешифрования, показана ниже на рисунке 5:

Рис. 4 Шифрование и дешифрование с открытым ключом

Шифр Цезаря является примером метода подстановки. Дальнейшее усовершенствование оригинального сдвига символа на три позиции в шифре Цезаря состоит в использовании арифметики по модулю двадцать шесть для ключа шифрования, который больше двадцати шести.

Большим существенным недостатком этого шифра является простота его алгоритмов шифрования и дешифрования. Система может быть расшифрована без знания ключа шифрования. Его легко взломать, изменив порядок шифрования и просто изменив порядок алфавита.

Если известно, что данный зашифрованный текст является шифром Цезаря, то криптоанализ методом грубой силы выполняется легко: попробуем все 25 ключей. У шифра Цезаря есть некоторые слабые места, которые позволяют нам использовать атаку методом грубой силы.

1. Алгоритм шифрования и дешифрования известен.

2. Всего 25 ключей.

3. Язык открытого текста известен и легко узнаваем.

Еще одна проблема безопасности заключается в том, что если одна буква уже известна, то смещение можно определить и расшифровать все сообщение. Лучшим подходом было бы использование статистических данных о частотности английских букв.

Рассмотрим более подробно «Частотный анализ» (один из методов в криптоанализе). Частотный анализ предполагает, что частота появления заданной буквы алфавита в достаточно длинных текстах одна и та же для разных текстов одного языка. В моноалфавитном шифровании, если в шифротексте будет символ с аналогичной вероятностью появления, то можно предположить, что он и является указанной зашифрованной буквой.

Метод частотного криптоанализа наиболее известен при дешифровке египетских иероглифов Ж.-Ф. Шампольоном в 1822 году.

Начиная с середины XX века большинство используемых алгоритмов шифрования разрабатываются устойчивыми к частотному криптоанализу, поэтому он применяется в основном в процессе обучения будущих криптографов.

Рис. 6 Классификация методов шифрования

Вывод

Окончательный зашифрованный текст настолько силен, что его очень сложно взломать. Вышеописанный второй метод (алгоритм) представляет собой комбинацию методов перестановки и замены, которая обеспечивает гораздо более безопасный шифр.

— символ открытого текста,

— символ открытого текста,  — символ шифрованного текста,

— символ шифрованного текста,  — мощность алфавита, а

— мощность алфавита, а  — ключ.

— ключ. . Буква «С» «сдвигается» на три буквы вперёд и становится буквой «Ф». Твёрдый знак, перемещённый на три буквы вперёд, становится буквой «Э», и так далее:

. Буква «С» «сдвигается» на три буквы вперёд и становится буквой «Ф». Твёрдый знак, перемещённый на три буквы вперёд, становится буквой «Э», и так далее: