Игровые форумы

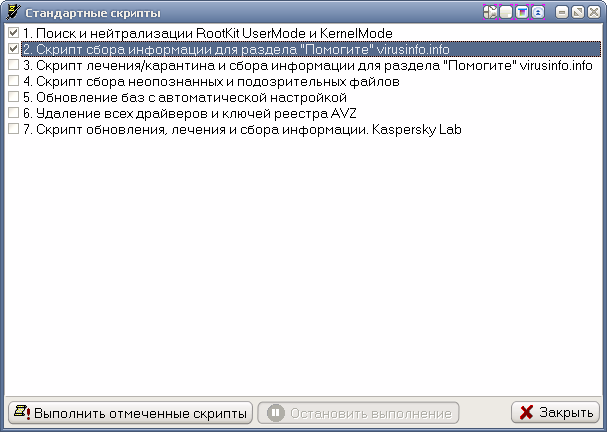

Выполнить скрипт.

3. В появившемся окошке программы нажать правую кнопку мыши и нажать Вставить.

1. Выберите скрипт в рамочке, который Вам порекомендовал консультант, вызовите правой клавишей меню и нажмите Копировать.

2. Запустите AVZ нажмите Файл => Выполнить скрипт.

3. В появившемся окошке программы нажать правую кнопку мыши и нажать Вставить.

____________________

. Обратите внимание, что утилиты необходимо запускать от имени Администратора. По умолчанию в Windows XP так и есть. В Windows Vista и Windows 7 администратор понижен в правах по умолчанию, поэтому, не забудьте нажать правой кнопкой на программу, выбрать Запуск от имени Администратора, при необходимости укажите пароль администратора и нажмите «Да«.

Avz как выполнить скрипт

Но AVZ имеет много разных сервисов и менеджеров, поэтому для ускорения анализа системы удобней создать лог, в котором будут выделены все элементы заслуживающие внимание. Лог AVZ представляет собой html файл с возможностью создать «на лету» скрипт лечения системы. Далее процесс лечения с помощью AVZ будет рассмотрен именно через анализ лога AVZ и создание скрипта лечения.

Нередко возникает проблема с запуском AVZ в зараженной системе из-за активного противостояния со стороны вируса. Рассмотрим способы как это преодолеть.

Если при запуске AVZ появляется окно «В устройстве нет диска. Вставьте диск в устройство. «, то нажимайте много раз «Отмена» пока не запуститься утилита.

Если возникли проблемы при выполнении этих скриптов, то повторите, но не выставляйте галку на первый скрипт.

Внимание! При создании скрипта лечения необходимо осознавать, что это связано с риском нанести серьезный урон системе неопытным пользователем. Будьте предельно внимательны. Если не уверены в своих действиях, то лучше обратитесь к более опытному специалисту.

В качестве подопытного изучите этот лог: virusinfo_syscheck.htm

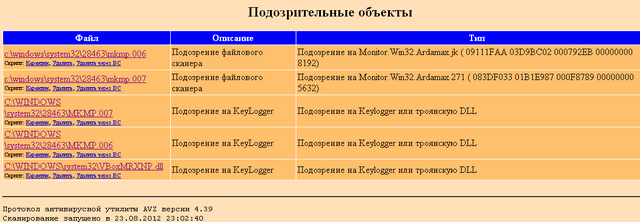

После открытия лога в браузере советую сразу промотать лог в раздел «Подозрительные объекты«.

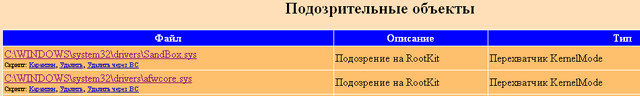

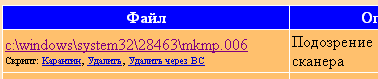

Внимание, если файл показался подозрительным утилите AVZ, то это не значит, что файл действительно зловредный. Произведите анализ расширения файла, имя файла, путь расположения файла. Сопоставьте с информацией в «Описании», изучите «Тип». И только после этого выносите ему приговор. Для примера посмотрите на скриншот:

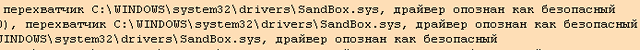

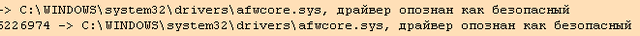

На скриншоте видно, что утилита AVZ посчитала подозрительными файлы SandBox.sys и afwcore.sys, пролистываем лог вниз и видим, что эти файлы опознаны как безопасные и удалять их категорически нельзя.

Аналогично с зловредными файлами «c:\windows\system32\28463\mkmp.007«, «C:\WINDOWS\system32\28463\MKMP.007«, «C:\WINDOWS\system32\28463\MKMP.006«. Вот уже и положено начало скрипту лечения. Теперь изучите запись «C:\WINDOWS\system32\VBoxMRXNP.dll«. Изучите ее по подозрительным критериям. Будете ее удалять? Если не будете, то правильно и сделаете, это нужный чистый файл, который удалять нельзя.

Далее следует вернуться к началу лога и проанализировать его полностью.

Первый раздел лога «Список процессов» отображает процессы, которые были активны на момент создания лога. Обратите внимание, что чистые процессы помечены зеленым цветом и удалять их не советую. Желтым цветом помечены неизвестные процессы, которые могут быть как вирусными, так и полезными (необходимыми!) и следует внимательно проанализировать запись.

Аналогично выносим смертный приговор записям «c:\windows\system32\28463\mkmp.exe«, «c:\documents and settings\admin\Рабочий стол\simolean-generator.exe«.

А вот записи «c:\windows\system32\vboxservice.exe» и «c:\windows\system32\vboxtray.exe» чистые и их нельзя удалять!

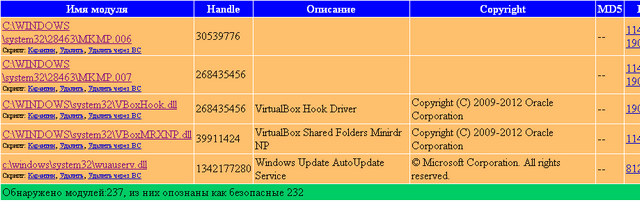

Далее изучаем модули:

Щелкаем «Удалить» в отношении записей «C:\WINDOWS\system32\28463\MKMP.006«, «C:\WINDOWS\system32\28463\MKMP.007«. Кстати, если их уже обрабатывали, то ничего страшного, если они будут упоминаться в скрипте несколько раз, пусть это и не очень красиво, но на эффективности скрипта никак не скажется.

Раздел «Модули пространства ядра«. Тут все записи чистые.

Раздел «Службы«. Тут только одна неизвестная запись, но которая является чистым файлом, удалять нельзя.

Раздел «Драйверы«. Здесь будьте предельно осторожны. Неизвестных записей много, и как правило, они чистые и крайне важны для работы системы.

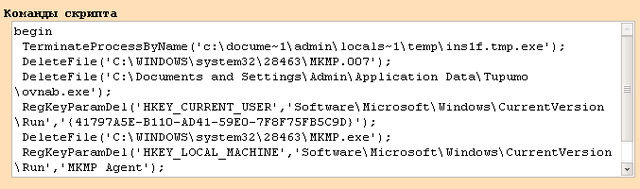

Раздел «Автозапуск«. Неизвестных записей (не зеленых) будет много, удаляйте только явно подозрительные. Например, «C:\Documents and Settings\Admin\Application Data\Tupumo\ovnab.exe» соответствует нескольким критериям подозрительности. Щелкните под этой записью «Удалить», в «Описание» тоже «Удалить». Аналогично поступить с «C:\WINDOWS\system32\28463\MKMP.exe«

Раздел «Модули расширения проводника«. Чисто.

1\temp\ins1f.tmp.exe«. Нажмите «Завершить», «Удалить».

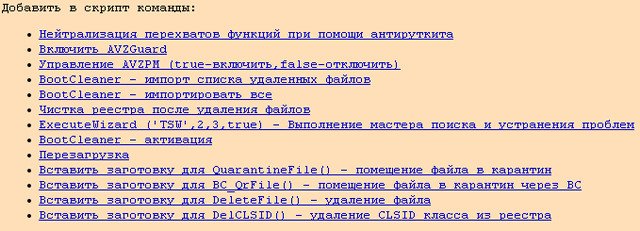

Под скриптом посмотрите какие можно еще добавить команды:

Щелкните по командам:

Внимание, команды «Нейтрализация перехватов функций при помощи антируткита» и «Включить AVZGuard» могут вызвать ошибки на 64-битных системах. Учитывайте это, не включайте эти команды при лечении 64 битной Windows. Если не известно, какая разрядность системы, то можно строки скрипта:

SetAVZGuardStatus(True);

SearchRootkit(true, true);

if not IsWOW64

then

begin

SearchRootkit(true, true);

SetAVZGuardStatus(True);

end;

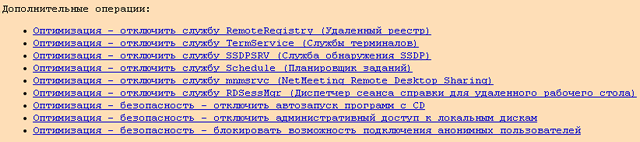

Посмотрите Дополнительные операции:

Добавление команд из Дополнительных операций позволяют немного оптимизировать систему с точки зрения безопасности. Для лечения системы в этом нет необходимости! Щелкать по данным командам нужно выборочно и с умом. Например, если вы добавите в скрипт «отключить службу Schedule (Планировщик заданий)«, то это с большой степенью вероятности негативно скажется на работе системы. Из данных команд можно добавить:

Повторюсь, Дополнительные операции не требуются для лечения системы.

После того, как закончили анализ лога, скопируйте код скрипта из окна «Команды скрипта», у вас должен получится примерно такой скрипт:

begin

SetAVZGuardStatus(True);

SearchRootkit(true, true);

TerminateProcessByName(‘c:\documents and settings\admin\Рабочий стол\simolean-generator.exe’);

TerminateProcessByName(‘c:\windows\system32\28463\mkmp.exe’);

TerminateProcessByName(‘c:\docume

1\temp\ins1f.tmp.exe’);

DeleteFile(‘c:\windows\system32\28463\mkmp.exe’);

DeleteFile(‘c:\documents and settings\admin\Рабочий стол\simolean-generator.exe’);

DeleteFile(‘C:\WINDOWS\system32\28463\MKMP.006’);

DeleteFile(‘C:\WINDOWS\system32\28463\MKMP.007’);

DeleteFile(‘C:\Documents and Settings\Admin\Application Data\Tupumo\ovnab.exe’);

RegKeyParamDel(‘HKEY_CURRENT_USER’,’Software\Microsoft\Windows\CurrentVersion\Run’,’<41797A5E-B110-AD41-59E0-7F8F75FB5C9D>‘);

DeleteFile(‘C:\WINDOWS\system32\28463\MKMP.exe’);

RegKeyParamDel(‘HKEY_LOCAL_MACHINE’,’Software\Microsoft\Windows\CurrentVersion\Run’,’MKMP Agent’);

BC_DeleteFile(‘c:\docume

1\temp\ins1f.tmp.exe’);

DeleteFile(‘c:\windows\system32\28463\mkmp.006’);

DeleteFile(‘c:\windows\system32\28463\mkmp.007’);

ExecuteSysClean;

ExecuteWizard(‘TSW’,2,3,true);

RebootWindows(true);

end.

Avz как выполнить скрипт

Последняя полная версия антивирусной утилиты AVZ 5.50: https://safezone.cc/resources/antivirusnaja-utilita-avz-5.227/

Для тех. поддержки ЛК урезанная версия утилиты AVZ 5.50: https://support.kaspersky.ru/14612

В этой версии появились новые возможности по восстановлению системы, добавлена эвристика для обнаружения вредоносных заданий планировщика, и ряд других улучшений.

Junior Member

Уже поставил новую. А действительноли нужен такой скрипт для удаления старой версии?

У меня она была в отдельной папке. А т.к. сама посебе не устанавливается, а просто запускалась из папки то и просто удалил папку с ней(старую версию). Каких-либо изменений ОС не заметил. А новую версию просто также установил в новой папке и запустил. И тоже проблем или заморочек не заметил.

Вот и мне интересно- обязателенли такой скрипт или если все работает- то и работает?!

| ||||

|

|

|

| ||||||

| ||||||

|

| |||||||||||||||||||||||