Смс-коды

Смс приходят на телефон, который вы указали при регистрации или привязали к кошельку потом. Каждый пароль действует только один раз.

Всё бесплатно: и переход на такие пароли, и смс.

Как поменять телефон, на который приходят смс

Если у вас остался доступ к старому телефону, можно привязать другой номер в настройках кошелька.

Нажмите «Изменить» около номера телефона.

Подтвердите доступ смс-кодом — он придёт на старый телефон.

Укажите свой новый телефон.

Подтвердите изменение смс-кодом, который придёт в смс на новый телефон.

Если не можете получить смс на старый номер, заполните форму для привязки телефона (возможно, придётся подать бумажное заявление).

Что делать, если смс не приходят

Возможно, у вашего оператора технические проблемы. В такой ситуации удобно, если вы заранее получили аварийные коды.

Иногда сообщения просто задерживаются. Если смс так и не пришло за 7 минут, попробуйте получить новый пароль (ссылка для получения всегда есть на форме).

Если ничего не помогает, напишите службе поддержки.

Что делать, если телефон потерялся

Прежде всего лучше временно заблокировать кошелёк: позвоните нам и приготовьтесь назвать номер кошелька.

У нас есть подробная инструкция о том, как обезопасить все важные аккаунты — почитайте, пожалуйста: что делать, если потерялся телефон или его украли.

Дальше всё зависит от того, восстановите ли вы прежний номер — тогда в кошельке ничего не нужно менять, или получите новый — тогда нужно заполнить форму для привязки нового телефона.

Подозрительно: массовые смс с кодами активации от разных сервисов

С десятка номеров пришли однотипные смс, одно за другим — «Ваш код подтверждения…»:

Некоторые сообщения продублировались утром и вечером. Что это может быть?

Анна, кто-то мог отправить смс и вручную, вводя ваш номер на разных сайтах. Но более вероятно, что это работа автоматического скрипта — программного кода, который выполняет действия по заранее заданному алгоритму.

Попробую разобраться, чего хотел автор этого скрипта. Некоторые варианты выглядят безобидно, другие в будущем могут стоить вам денег. Вот что приходит на ум:

Обычная шутка

Начну с самого безобидного. Кто-то из знакомых, знающих ваш номер, решил ради шутки завалить ваш телефон сообщениями. Это делают с помощью программ, которые называются « смс-бомберы », или « смс-флудеры ». Не знаю, почему некоторые считают это смешным, но шутка достаточно популярная.

Как защититься. Если не планируете пользоваться сервисами, от которых пришли сообщения, просто заблокируйте имена отправителей.

Самозащита от мошенников

Создание баз номеров

Другая возможная цель такого скрипта — сбор информации. Скрипт пытается восстановить пароль на разных сервисах. Если процесс запустился, аккаунт с таким телефонным номером существует. Его вносят в базу номеров.

Использовать базу могут как угодно. Например, статистику о владельцах дисконтных карт одной торговой сети передадут в другую — и вы начнете получать от них уведомления об акциях и скидках. Или через некоторое время вам позвонит «сотрудник банка» и попытается выманить данные карты.

Как защититься. Существуют сервисы, которые подменяют телефонные номера, поэтому доля паранойи не помешает. Если вам звонят и просят срочно назвать три цифры с обратной стороны карты, чтобы заблокировать списание денег, не верьте — даже если это звонок с номера банка, указанного на карте. Положите трубку и перезвоните в банк.

Еще вариант защиты — завести отдельную симкарту для регистрации на сайтах и больше нигде ее не использовать. Если на этот номер позвонят или напишут из банка, вы будете точно знать, что это мошенник.

Попытка регистрации с подбором кода

Для рассылки спама с разводом и «мусорной» рекламой мошенники обычно создают аккаунты на чужое имя или используют взломанные. Смс с кодами активации могут говорить о том, что ваши аккаунты пытаются взломать — или зарегистрировать новые на ваш номер телефона.

При регистрации сервисы отправляют на указанный номер мобильного код проверки. Вводя этот код, вы подтверждаете, что номер принадлежит вам и вы соглашаетесь с регистрацией. У мошенника нет вашего телефона, но он может попытаться подобрать присланный вам код.

Чем длиннее код, тем сложнее это сделать. Например, если код состоит из четырех цифр, существует 10 тысяч разных вариантов, а если из шести — вариантов уже миллион.

Скрипт можно научить проверять все эти варианты и автоматически вводить коды проверки один за другим — от 000000 до 999999. Здесь все зависит от защиты сайта: ограничивает ли он количество попыток, если ограничивает, то сколько их. И можно ли повторить процедуру с тем же номером через какое-то время.

Чем больше попыток дает сайт, тем выше вероятность, что скрипт успеет подобрать код и подтвердить «вашу» учетную запись без доступа к телефону и тексту смс. Например, в 2017 году на «Хабре» писали про угон аккаунтов одного каршеринга.

Многие сайты защищены хуже, чем кажется. Специально для этой статьи я написал небольшой скрипт и попытался с его помощью подобрать шестизначный код подтверждения одной социальной сети. На удивление, сайт разрешил моему скрипту ввести больше ста разных кодов подтверждения — и только после этого сказал, что я слишком часто пытаюсь это сделать, и попросил подождать 10 минут.

Я не стал перезапускать скрипт. Но даже за одну попытку вероятность подбора — 100 к 1 000 000, то есть 0,01%. Если перебрать 10 тысяч номеров, один из них удастся подтвердить. А если длина кода всего четыре символа, то при тех же условиях хватит ста номеров, чтобы подобрать код к одному из них и получить доступ к подтвержденному аккаунту. После этого можно рассылать с него спам от чужого имени.

Анна, вы написали, что сообщения приходили с определенными интервалами, утром и вечером. Это увеличивает вероятность того, что речь идет о подборе кода. Мошенник подождал предложенное сайтом время и снова запустил свой скрипт. Возможно, пытались взломать ваши аккаунты или зарегистрировать новые на ваш номер телефона.

Как защититься. К сожалению, гарантированной защиты от такого взлома нет. Не исключено, что мошеннику удастся подобрать код и активировать аккаунт. Отдельная симкарта для интернета не поможет: мошенник все равно сможет зарегистрировать аккаунт на основную. Тут все зависит от безопасности конкретного сайта.

Если какие-то сайты вам важны или у вас уже есть там аккаунт, попробуйте сменить пароль или написать в техподдержку и описать ситуацию. Возможно, ваш аккаунт заблокируют и создадут новый или предложат какой-то другой вариант.

Утечка паролей

Время от времени в руки злоумышленников попадают базы данных с паролями пользователей различных сервисов — из-за взломов, утечек и социальной инженерии. Пароль также могут украсть с помощью троянских программ или вирусов. Более того, вы сами могли нечаянно передать пароль мошенникам, например на поддельном сайте.

Если у вас одинаковый пароль на многих сайтах, это дополнительный риск. Узнав ваш пароль к одному сайту, мошенники получают доступ и к остальным. Проверяют это тоже с помощью скрипта, который вводит украденный у вас пароль на всех сайтах подряд. Где-то пароль не подойдет, где-то аутентификация двухфакторная — сначала надо ввести пароль, потом код из смс. Если пароль подошел на нескольких таких сайтах, то и сообщений будет много.

Дальше код подтверждения попытаются подобрать по уже описанной схеме.

Как защититься. Используйте для каждого сайта уникальный пароль. Это не так сложно, как кажется: например, добавьте к вашему обычному паролю несколько первых или последних символов из названия сайта. Так вы хотя бы защититесь от автоматического перебора, если мошенники украдут один из паролей.

Маскировка важного смс

Последний вариант, который мне показался возможным, — попытка скрыть какое-то важное сообщение. Возможно, злоумышленник украл данные вашей карты и не хотел, чтобы вы увидели смс о снятии средств. Поток сообщений отодвинет нужное на второй экран, и есть шанс, что вы его пропустите и не заблокируете карту вовремя. Надеюсь, это не ваш случай.

Как защититься. Внимательно проверяйте все пришедшие сообщения и блокируйте смс от ненужных сервисов. Так проще убедиться, что сообщение от банка о снятии крупной суммы или от мобильного оператора о замене симкарты не затерялось в спаме.

Если увидели что-то подозрительное, пишите. Возможно, кто-то пытается украсть ваши деньги.

Обход верификации телефонного номера по смс и звонку

Всем привет, недавно у меня окончательно бомбанул пукан. В последнее время участились случаи звонков на мой номер телефона от рекламных контор, которые предлагают различные услуги, мне не нужные. Я задумался над тем, что пора уже прекращать указывать свой номер телефона при регистрации на различных (не нужных) сайтах и сейчас расскажу мои наблюдения и с какими трудностями я столкнулся.

Сразу говорю, что это может оказаться баяном у знающих людей, но я эту инфу долго не мог найти и связать ее в одну цепочку, поэтому излагаю мои мысли тут.

Наверняка каждый сталкивался с верификацией (проверкой, подтверждением) номера телефона для регистрации на различных ресурсах в основном по смс. Но жизнь усложняется когда тебя просят ввести последние 4-5 цифр номера который тебе позвонил на телефон, объясню почему. Для чего нужна верификация и как она работает можно найти в гуголе, речь не об этом, а о том как эту схему обойти.

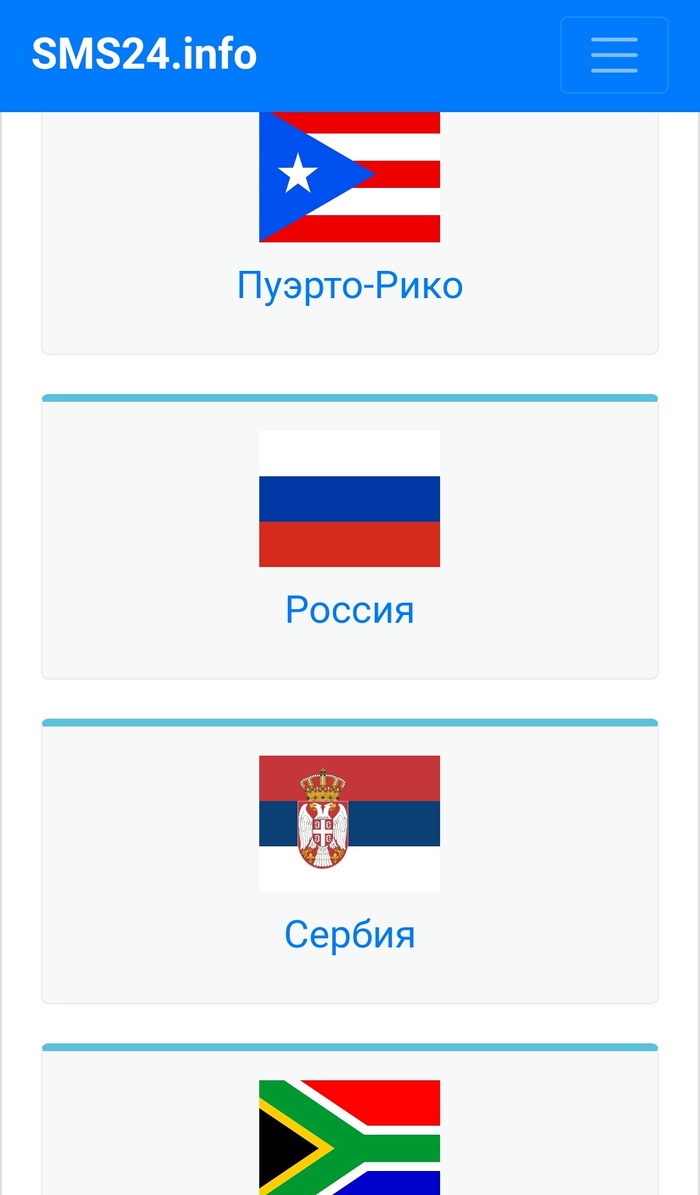

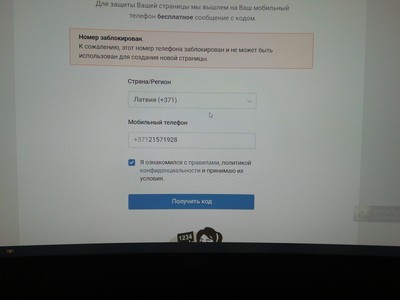

Способ борьбы тоже довольно легкий. Существуют различные сайты с временными общедоступными номерами телефонов (это когда одним номером пользуется куча народу) например смс24инфо. Заходишь на сайт, выбираешь страну в зависимости как какой код телефонного номера тебе нужен и выбираешь сам общий номер телефона. Фото для примера.

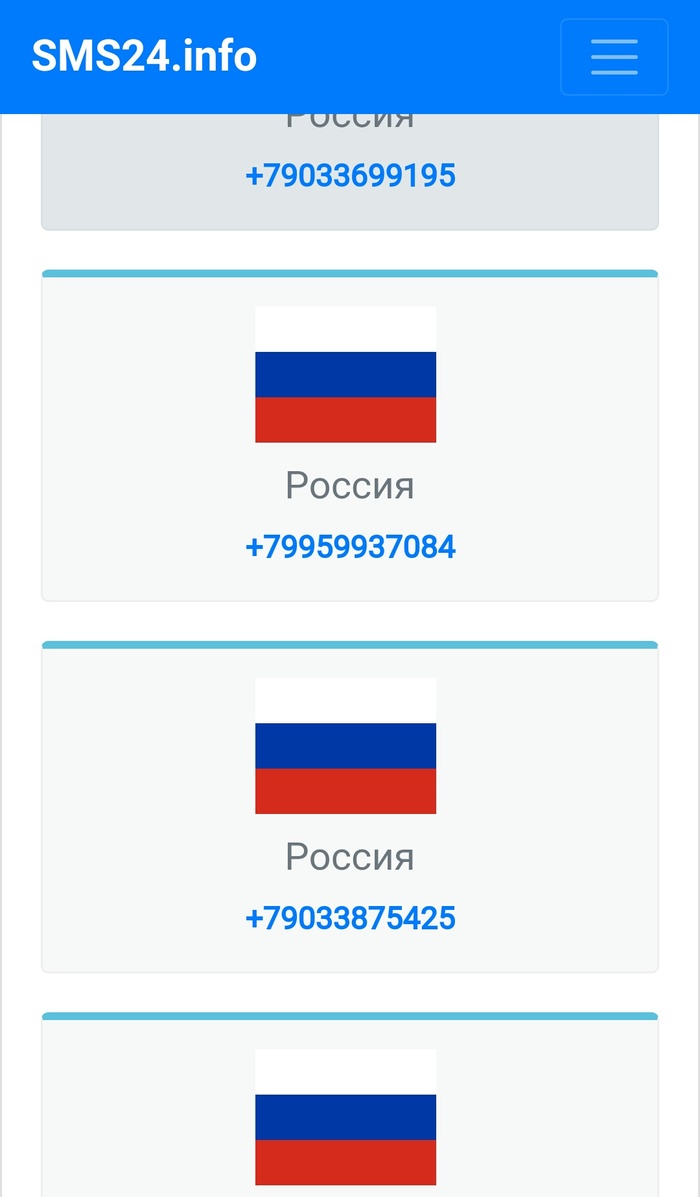

«Заходим» на номер а там уже катавасия из бесконечного числа кодов подтверждения. Дальше дело за малым, указываем этот номер при регистрации, ждем код и вы чисты. Главное что все абсолютно бесплатно. Но помните это подходит только для не очень важных для вас сайтах. На сайтах где вы будете иметь дело с финансами (расходом\начислением), государственных (по типу госуслуг) и др. лучше проходить белую регистрацию со своим телефоном, дабы иметь возможность двухфакторной аутентификации и возможности восстановления своих паролей и других важных функций.

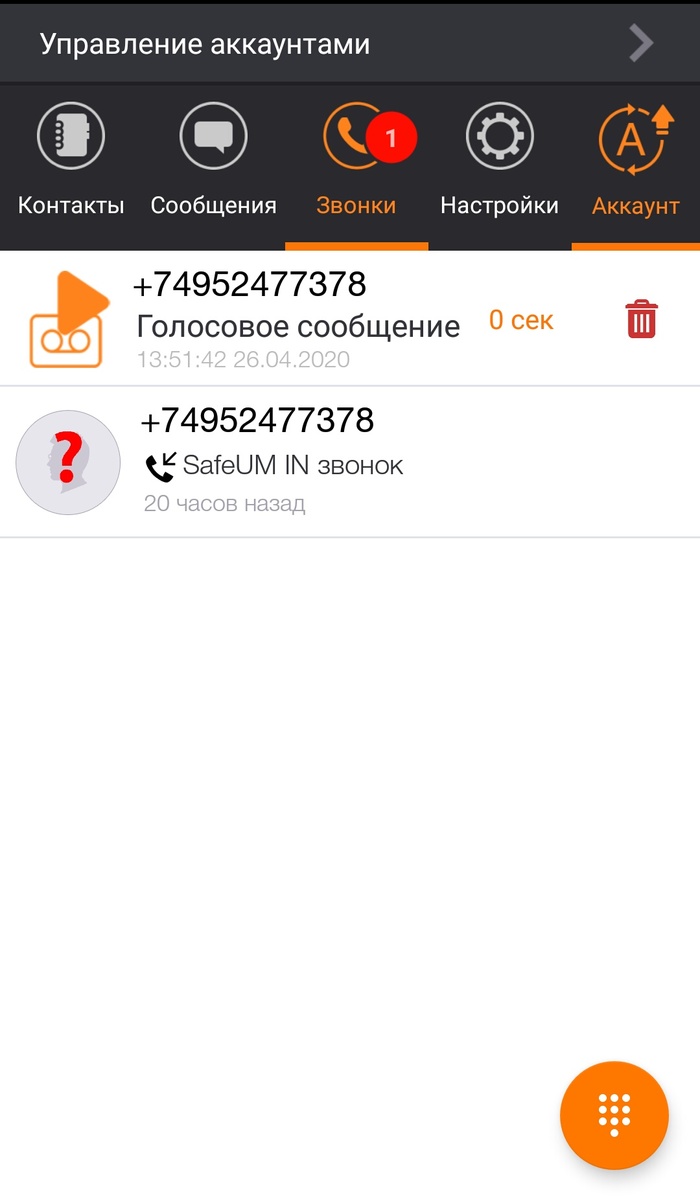

2. Верификация по номеру телефона. Тут начинается боль моя задница. Для данной верификации вам необходимо указать номер вашего телефона, на который позвонит «робот» и скинет звонок, а в свое время вам необходимо указать при регистрации последние например 4-5 последних цифр номера который вам только что позвонил.

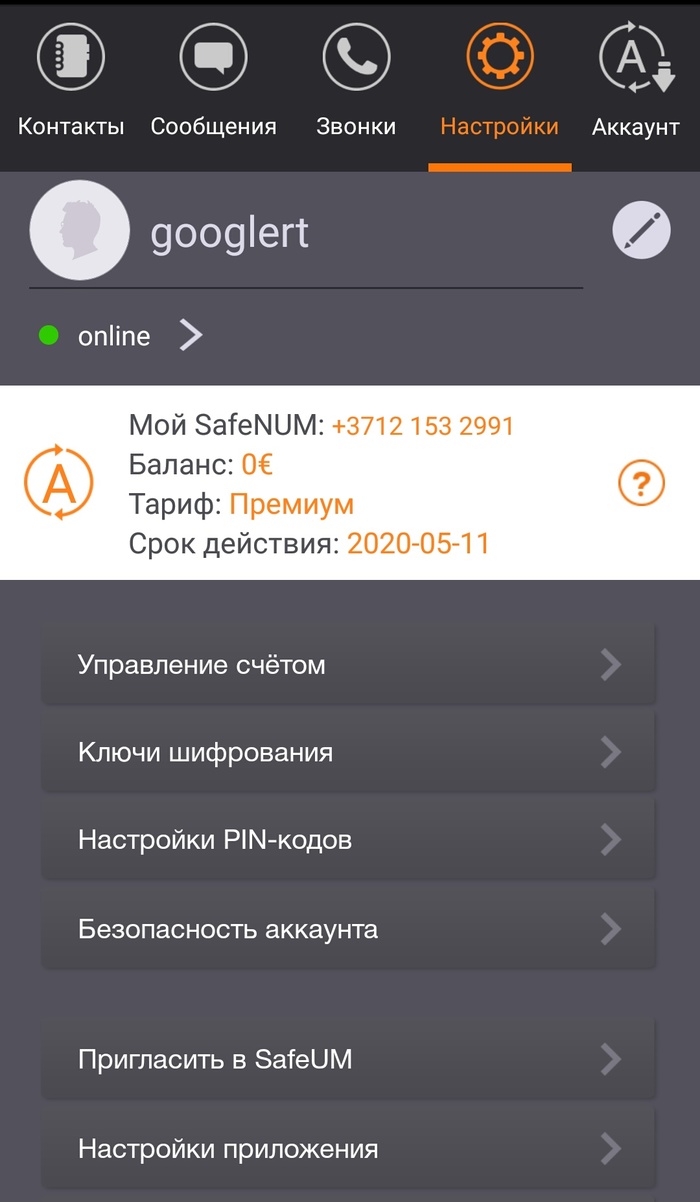

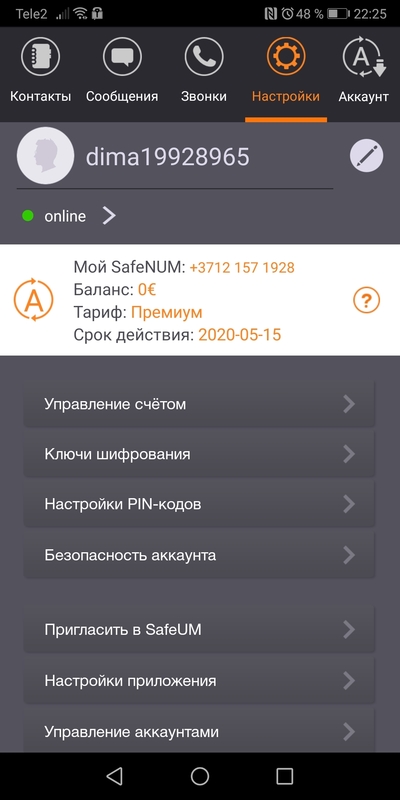

Ставим приложуху (при первом запуске не забываем поставить в режим выкл все разрешения проложения), регаемся, заходим в настройки и видим свой Латвийский номер телефона:

Запоминаем несколько цифр и вводим при регистрации.

Естественно существуют схожие приложения, но я наткнулся именно на это и мне оно показалось довольно удобным. Таким образом мы сможем обходить верификацию по звонку. Надеюсь был полезен. Всем добра.

Найдены дубликаты

Для андроид «Не бери трубку» практически гарантированно избавляет от спама, только совсем новые номера дозваниваются. Люди оставляют отзывы на номер. по ним работает фильтрация.

хорошее приложение, жаль что из-за политик гугла на новых андроид надо либо его ставить звонилкой, либо автоблок работать не будет.

для НЕЗАКОННЫХ действий «ДА» такой головняк оправдан только при значительной прибыли.

а для обычных сервисов, «СВОЯ, легально зарегистрированная сим-ка, с белым договором бумажная версия с синей печатью, на тарифном плане без абонентки, с полностью подключенными бесплатными услугами запрета на рекламные уведомления. опросы. маркетинговые акции, бонусные программы, с услугой разделения контентного счета, и прочими запретами и принудительным отключение интернет трафика и международого роуминга, с запретом на исходящие звонки, с запретом на переадресацию. только входящие звонки и только входящие смс.

сим-ка лежит, раз в месяц она вставляется в телефон делается «запрос баланса и один исходящий звонок длительностью от 5 сек» чтобы Якобы держать сим-ку «активной».

всё. за время пока вы там «подтверждаете чего то там через такую сим-ку» шанс что вас засыплет спам крайне минимально.

Самая большая беда это «сёрфинг с мобильного телефона с авторизацией в личном кабинете яндекс.почты» + привязанный номер сим-карты и всё что вы посещаете и проговариваете вслух+ ваши поисковые фразы, закладки, избранные страницы всё утекает в «агрегатор обработки рекламы» и на вас сыпется поисковым спам и исходящие звонки шо пистец.

Те кто (!) блюдит цифровую гигиену, стараются избавится от сервисов, банков и реше авторизовываться. всё только через «анонимные простые без обновлений браузеры».

кстати скорость работы браузера который НЕ следит в разы выше! и меньше ошибок.

я делал на хроме, но чую что любой?

да кстати Автоплатеж то же позволяет «держать в тонусе» сим-карту

(по поводу исходящих запрет на международные исходящие вызовы)

извините не уточнил.

История стара как мир. Я тоже имел плачевный опыт с личным номером телефона, теперь спам, спам и ещё раз спам атакует со всех щелей. Купить виртуальный номер для регистрации вконтакте тут https://hottelecom.net/virtual-number-for-vkontakte.html впервые было самой лучшей идеей.

На госуслугах, в банке и т.п., разуеетсячто, надо регистрироваться со своим номером. Официальным.

А на прочей херне проще всего так: сначала идешь в ближайшую скупку и пркупаешь там за несколько сотен любой телефон, лишь бы работал. Потом идешь к ближайшему метро и покупаешь там за сотню анонимную симку. Вставляешь ее вэтот телефон и хоть урегистрируйся. Конечно, с нее имеет смысл послать одну смску раз в три месяца. Кроме собственно регистрацииэтот телефон держишь выключеным. Вуаля.

Насчет метро,это да. А вот левые симки продаются везде, где я бывал, работая на связной.

Это само собой, но и суть поста в том что только рекламная или ненужная хрень)

Базы операторы сливают. Точнее их сотрудники. СПАМ периодически идет даже на номера, которые никогда и нигде не указывались.

Номер и перебором могут вписать в рассылку не? От этого никто никогда не застрахован.

Да действительно на вк, гугле и твиттере нельзя даже через латвийский прокси

Ты был очень полезен. Давно искал подобный сервис.

Отпишите сработало или есть еще подводные камни)

щас попробую через латвийский прокси

Т.е. вам в башку даже не приходит простая мысль, что нехер номер свой везде и каждому совать. Ооо, сколько у вас впереди еще, я про получение опыта жизненного. А проги ставьте, да. их тоже еще столько.

Ответ на пост «Знакомство»

Позвони мне, позвони

Подготовка полным ходом

Ответ на пост «Звонок»

В начале своей деятельности (электрика, сантехника), тоже частенько прилетали такие звонки.

Поведаю один из них.

Сообразив на ходу суть этого ОБРАТНО, пытаюсь выяснить большая ли задолженность и почему они вместо сбытовой, которая обычно и производит отключение/подключение неплательщиков, звонят мне?

С ее слов, задолженность была в районе 20к, и якобы они ее сегодня погасили, вечером. А придя домой, света уже не обнаружили. Попутно, рассказывает что без света им ну никак. Т.к. дети малые и прочее, прочее.

Ввиду того, что это уже чистой воды вандализм, и как я понял должны они были своей УК. За электроэнергию они тоже платили им, а не на прямую поставщику. Посоветовал вызвать полицию и зафиксировать сам факт порчи имущества.

Восстановить, конечно же можно было. Но уже точно не сегодня, да и особого смысла я не видел делать хозяевам это за свой счет. А на часах было уже далеко за 10 вечера. При том, что на лицо порча имущества, и в целом, можно было попробовать найти «крайнего». Дал рекомендации куда звонить/идти/писать. А в случае чего, уточнил, что завтра могу все восстановить если потребуется.

В качестве ответа на пост, хочу сказать:

С этого случая, прошло лет 5. Тогда уже практически ни где рекламу не давал своих услуг. Но все равно, «чудесные» звонки, изредка проскакивали по вечерам. Сейчас слава богу, работаю только по «сарафану», и если звонок поздний то только от постоянников и по делу. А не такое вот чудо.

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 1

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на водителей-дальнобойщиков. Бывают, конечно, и милые истории — родители забыли пароль от гаджета, а на нем осталось видео с первыми шагами их малыша, но таких, к сожалению, единицы. Но и они требуют профессионального подхода к вопросу. В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о способах, которые позволяют экспертам-криминалистам обойти блокировку смартфона.

Важно: эта статья написана для оценки безопасности паролей и графических паттернов, используемых владельцами мобильных устройств. Если вы решите разблокировать мобильное устройство с помощью описанных методов — помните, что все действия по разблокировке устройств вы совершаете на свой страх и риск. При манипуляции с мобильными устройствами вы можете заблокировать устройство, стереть пользовательские данные или привести устройство в неисправное состояние. Также даны рекомендации пользователям, как повысить уровень защиты своих устройств.

Итак, самым распространенным методом ограничения доступа к пользовательской информации, содержащейся в устройстве, является блокировка экрана мобильного устройства. Когда подобное устройство попадает в криминалистическую лабораторию, работа с ним бывает затруднена, так как для такого устройства невозможно активировать режим отладки по USB (для Android-устройств), невозможно подтвердить разрешение на взаимодействие компьютера эксперта с этим устройством (для мобильных устройств фирмы Apple) и, как следствие, невозможно получить доступ к данным, находящимся в памяти устройства.

Насколько обычная блокировка экрана мобильного устройства препятствует извлечению специалистами данных из него, говорит тот факт, что ФБР США заплатило крупную сумму за разблокировку iPhone террориста Сайеда Фарука, одного из участников теракта в калифорнийском городе Сан-Бернардино [1].

Методы разблокировки экрана мобильного устройства

Как правило, для блокировки экрана мобильного устройства используется:

Социальные методы разблокировки мобильного устройства

Кроме чисто технических, существуют и иные способы узнать или преодолеть PIN-код, или графический код (паттерн) блокировки экрана. В отдельных случаях социальные методы могут быть более эффективными, чем технические решения, и помочь в разблокировке устройств, перед которыми пасуют существующие технические разработки.

В данном разделе будут описаны методы разблокировки экрана мобильного устройства, которые не требуют (или требуют лишь ограниченного, частичного) применения технических средств.

Для совершения социальных атак нужно как можно глубже изучить психологию владельца заблокированного устройства, понять, по каким принципам он генерирует и сохраняет пароли или графические паттерны. Также исследователю понадобится капля везения.

При использовании методов, связанных с подбором пароля, следует учитывать, что:

Способ 1: cпроси пароль

Это покажется странным, но пароль разблокировки можно узнать, просто спросив у владельца устройства. Как показывает статистика, примерно 70% владельцев мобильных устройств охотно сообщают пароль. Особенно, если это сократит время исследования и, соответственно, владелец быстрее получит свое устройство назад. Если нет возможности спросить пароль у владельца (например, владелец устройства умер) или он отказывается его раскрыть — пароль можно узнать у его близких родственников. Как правило, родственники знают пароль или могут подсказать возможные варианты.

Рекомендация по защите: Пароль от вашего телефона — это универсальный ключ от всех данных, в том числе и платежных. Говорить, передавать, писать его в мессенджерах — плохая идея.

Способ 2: подгляди пароль

Пароль можно подсмотреть в момент, когда владелец пользуется устройством. Даже если вы запомните пароль (символьный или графический) лишь частично — это значительно сократит количество возможных вариантов, что позволит быстрее подобрать его.

Вариантом данного метода является использование записей камер видеонаблюдения, на которых запечатлен владелец, разблокирующий устройство с помощью графического пароля [2]. Описанный в работе «Cracking Android Pattern Lock in Five Attempts» [2] алгоритм, путем анализа видеозаписей, позволяет предположить варианты графического пароля и разблокировать устройство за несколько попыток (как правило, для этого нужно сделать не более пяти попыток). Как утверждают авторы, «чем сложнее графический пароль, тем проще его подобрать».

Рекомендация по защите: Использование графического ключа — не лучшая идея. Цифро-буквенный пароль подглядеть очень сложно.

Способ 3: найди пароль

Пароль можно найти в записях владельца устройства (файлы на компьютере, в ежедневнике, на фрагментах бумаги, лежащих в документах). Если человек использует несколько различных мобильных устройств и на них разные пароли, то иногда в батарейном отсеке этих устройств или в пространстве между корпусом смартфона и чехлом можно найти клочки бумаги с записанными паролями:

Рекомендация по защите: не надо вести «блокнотик» с паролями. Это плохая идея, кроме случая, когда все эти пароли заведомо ложные, чтобы уменьшить количество попыток разблокировки.

Способ 4: отпечатки пальцев (Smudge attack)

Этот метод позволяет выявить потожировые следы рук на дисплее устройства. Увидеть их можно, обработав экран устройства светлым дактилоскопическим порошком (вместо специального криминалистического порошка можно использовать детскую присыпку или иной химически неактивный мелкодисперсный порошок белого или светло-серого цвета) или посмотрев на экран устройства в косопадающих лучах света. Анализируя взаиморасположение следов рук и имея дополнительную информацию о владельце устройства (например, зная его год рождения), можно попробовать подобрать текстовый или графический пароль. Так выглядит потожировое наслоение на дисплее смартфона в виде стилизованной буквы Z:

Рекомендация по защите: Как мы и говорили, графический пароль — это не лучшая идея, как и стекла с плохим олеофобным покрытием.

Способ 5: искусственный палец

Если устройство может быть разблокировано по отпечатку пальца, а исследователь имеет образцы отпечатков рук владельца устройства, то на 3D-принтере можно изготовить трехмерную копию отпечатка пальца владельца и использовать ее для разблокировки устройства [3]:

Для более полной имитации пальца живого человека — например, когда датчик отпечатка пальца смартфона еще детектирует тепло — 3D-модель надевается (прислоняется) к пальцу живого человека.

Владелец устройства, даже забыв пароль блокировки экрана, может сам разблокировать устройство, используя отпечаток своего пальца. Это может быть использовано в определенных случаях, когда владелец не может сообщить пароль, но, тем не менее, готов помочь исследователю разблокировать свое устройство.

Исследователю следует помнить о поколениях сенсоров, примененных в различных моделях мобильных устройств. Старые модели сенсоров могут срабатывать практически на прикосновение любого пальца, не обязательно принадлежащего владельцу устройства. Современные ультразвуковые сенсоры, наоборот, сканируют весьма глубоко и четко. Кроме того, ряд современных подэкранных сенсоров — это просто CMOS-фотокамеры, которые не могут сканировать глубину изображения, из-за чего обмануть их намного проще.

Рекомендация по защите: Если палец, то только ультразвуковой сенсор. Но не забывайте, что приложить палец против вашей воли куда проще, чем лицо.

Способ 6: «рывок» (Mug attack)

Данный метод описан британскими полицейскими [4]. Он заключается в скрытой слежке за подозреваемым. В момент, когда подозреваемый разблокирует свой телефон, агент в штатском вырывает его из рук владельца и не дает устройству заблокироваться вновь до момента передачи его экспертам.

Рекомендация по защите: Думаю, если против вас собираются применять такие меры, то дело плохо. Но тут нужно понимать, что случайная блокировка обесценивает этот способ. А, например, многократное нажатие кнопки блокировки на iPhone запускает режим SOS, который в дополнение ко всему выключает FaceID и включает требование кода пароля.

Способ 7: ошибки в алгоритмах управления устройством

В новостных лентах профильных ресурсов часто можно встретить сообщения о том, что при определенных действиях с устройством происходит разблокировка его экрана. Например, экран блокировки ряда устройств может разблокироваться при входящем звонке. Недостаток данного метода в том, что выявленные уязвимости, как правило, оперативно устраняются производителями.

Примером подхода к разблокировке мобильных устройств, выпущенных ранее 2016 года, является разряд батареи. При низком заряде устройство разблокируется и предложит изменить настройки питания. При этом надо быстро перейти на страницу с настройками безопасности и отключить блокировку экрана [5].

Рекомендация по защите: не забывайте своевременно обновлять ОС своего устройства, а если оно уже не поддерживается — менять смартфон.

Способ 8: уязвимости в сторонних программах

Уязвимости, выявленные в установленных на устройстве сторонних программах, могут также полностью или частично предоставлять доступ к данным заблокированного устройства.

Примером подобной уязвимости может быть похищение данных из iPhone Джеффа Безоса, основного владельца Amazon. Уязвимость в мессенджере WhatsApp, проэксплуатированная неизвестными, привела к краже конфиденциальных данных, находившихся в памяти устройства [6].

Подобные уязвимости могут быть использованы исследователями для достижения своих целей — извлечения данных из заблокированных устройств или для их разблокировки.

Рекомендация по защите: Нужно обновлять не только ОС, но и прикладные программы, которыми вы пользуетесь.

Способ 9: корпоративный телефон

Корпоративные мобильные устройства могут быть разблокированы системными администраторами компаний. Так, например, корпоративные устройства Windows Phone привязываются к аккаунту Microsoft Exchange компании и могут быть разблокированы ее администраторами. Для корпоративных устройств Apple существует сервис Mobile Device Management, аналогичный Microsoft Exchange. Его администраторы также могут разблокировать корпоративное iOS-устройство. Кроме того, корпоративные мобильные устройства можно скоммутировать только с определенными компьютерами, указанными администратором в настройках мобильного устройства. Поэтому без взаимодействия с системными администраторами компании такое устройство невозможно подключить к компьютеру исследователя (или программно-аппаратному комплексу для криминалистического извлечения данных).

Рекомендация по защите: MDM — это и зло, и добро с точки зрения защиты. MDM-администратор всегда может удаленно сбросить устройство. В любом случае, не стоит хранить чувствительные личные данные на корпоративном устройстве.

Способ 10: информация из сенсоров

Анализируя информацию, получаемую от сенсоров устройства, можно подобрать пароль к устройству с помощью специального алгоритма. Адам Дж. Авив продемонстрировал возможность подобных атак, используя данные, полученные акселерометром смартфона. В ходе исследований ученому удалось правильно определить символьный пароль в 43% случаях, а графический пароль — в 73% [7].

Рекомендация по защите: Внимательно следите за тем, каким приложениям вы выдаете разрешение на отслеживание различных сенсоров.

Способ 11: разблокировка по лицу

Как и в случае с отпечатком пальца, успех разблокировки устройства с использованием технологии FaceID зависит от того, какие сенсоры и какой математический аппарат используются в конкретном мобильном устройстве. Так, в работе «Gezichtsherkenning op smartphone niet altijd veilig» [8] исследователи показали, что часть исследуемых смартфонов удалось разблокировать, просто продемонстрировав камере смартфона фотографию владельца. Это возможно, когда для разблокировки используется лишь одна фронтальная камера, которая не имеет возможности сканировать данные о глубине изображения. Компания Samsung после ряда громких публикаций и роликов в YouTube была вынуждена добавить предупреждение в прошивку своих смартфонов. Face Unlock Samsung:

Более продвинутые модели смартфонов можно разблокировать, используя маску или самообучение устройства. Например, в iPhone X используется специальная технология TrueDepth [9]: проектор устройства, с помощью двух камер и инфракрасного излучателя, проецирует на лицо владельца сетку, состоящую из более чем 30 000 точек. Такое устройство можно разблокировать с помощью маски, контуры которой имитируют контуры лица владельца. Маска для разблокировки iPhone [10]:

Так как подобная система очень сложна и не работает в идеальных условиях (происходит естественное старение владельца, изменение конфигурации лица из-за выражения эмоций, усталости, состояния здоровья и т.п.), она вынуждена постоянно самообучаться. Поэтому если разблокированное устройство подержит перед собой другой человек — его лицо будет запомнено как лицо владельца устройства и в дальнейшем он сможет разблокировать смартфон, используя технологию FaceID.

Рекомендация по защите: не используйте разблокировку по «фото» — только системы с полноценными сканерами лица (FaceID у Apple и аналоги на Android-аппаратах).

Основная рекомендация — не смотреть в камеру, достаточно отвести взгляд. Если даже зажмурить один глаз — шанс разблокировать сильно падает, как и при наличии рук на лице. Кроме того, для разблокировки по лицу (FaceID) дается всего 5 попыток, после чего потребуется ввод кода-пароля.

Способ 12: использование утечек

Базы утекших паролей — прекрасный способ понять психологию владельца устройства (при условии, что исследователь располагает информацией об адресах электронной почты владельца устройства). В приведенном примере поиск по адресу электронной почты принес два похожих пароля, которые использовал владелец. Можно предположить, что пароль 21454162 или его производные (например, 2145 или 4162) могли использоваться в качестве кода блокировки мобильного устройства. (Поиск по адресу электронной почты владельца в базах утечек показывает, какие пароли владелец мог использовать, в том числе для блокировки своего мобильного устройства).

Рекомендация по защите: действуйте превентивно, отслеживайте данные об утечках и своевременно меняйте пароли замеченные в утечках!

Способ 13: типовые пароли блокировки устройств

Как правило, у владельца изымается не одно мобильное устройство, а несколько. Часто таких устройств набирается с десяток. При этом можно подобрать пароль для уязвимого устройства и попробовать его применить к другим смартфонам и планшетам, изъятым у этого же владельца.

При анализе данных, извлеченных из мобильных устройств, такие данные отображаются в криминалистических программах (часто — даже при извлечении данных из заблокированных устройств с применением различных типов уязвимостей).

Как видно на скриншоте части рабочего окна программы UFED Physical Analyzer, устройство заблокировано достаточно необычным PIN-кодом fgkl.

Не стоит пренебрегать иными устройствами пользователя. Например, анализируя пароли, сохраненные в кэше веб-браузера компьютера владельца мобильного устройства, можно понять принципы генерации паролей, которых придерживался владелец. Просмотреть сохраненные пароли на компьютере можно с помощью утилиты компании NirSoft [11].

Также на компьютере (ноутбуке) владельца мобильного устройства могут быть Lockdown-файлы, которые могут помочь получить доступ к заблокированному мобильному устройству фирмы Apple. Об этом методе будет рассказано далее.

Рекомендация по защите: используйте везде разные, уникальные пароли.

Способ 14: типовые PIN-коды

Как было отмечено ранее, пользователи часто используют типовые пароли: номера телефонов, банковских карт, PIN-коды. Подобную информацию можно использовать, чтобы разблокировать предоставленное устройство.

Если ничего не помогает — можно воспользоваться следующей информацией: исследователи провели анализ и нашли наиболее популярные PIN-коды (приведенные PIN-коды покрывают 26,83% всех паролей) [12]:

| PIN | Частота, % |

|---|---|

| 1234 | 10,713 |

| 1111 | 6,016 |

| 0000 | 1,881 |

| 1212 | 1,197 |

| 7777 | 0,745 |

| 1004 | 0,616 |

| 2000 | 0,613 |

| 4444 | 0,526 |

| 2222 | 0,516 |

| 6969 | 0,512 |

| 9999 | 0,451 |

| 3333 | 0,419 |

| 5555 | 0,395 |

| 6666 | 0,391 |

| 1122 | 0,366 |

| 1313 | 0,304 |

| 8888 | 0,303 |

| 4321 | 0,293 |

| 2001 | 0,290 |

| 1010 | 0,285 |

Рекомендация по защите: проверьте свой PIN-код по таблице выше и, даже если он не совпал, все равно смените его, потому что 4 цифры — это слишком мало по меркам 2020 года.

Способ 15: типовые графические пароли

Как было описано выше, имея данные камер видеонаблюдения, на которых владелец устройства пробует его разблокировать, можно подобрать паттерн разблокировки с пяти попыток. Кроме того, точно так же, как существуют типовые PIN-коды, существуют и типовые паттерны, которые можно использовать для разблокировки заблокированных мобильных устройств [13, 14].

Простые паттерны [14]:

Паттерны средней сложности [14]:

Сложные паттерны [14]:

На некоторых мобильных устройствах, помимо графического кода, может быть установлен дополнительный PIN-код. В этом случае, если не удается подобрать графический код, исследователь может кликнуть на кнопку Доп.PIN-код (дополнительный PIN-код) после ввода неправильного графического кода и попытаться подобрать дополнительный PIN-код.

Рекомендация по защите: лучше вообще не использовать графические ключи.

Способ 16: буквенно-цифровые пароли

Если на устройстве можно использовать буквенно-цифровой пароль, то в качестве кода блокировки владелец мог использовать следующие популярные пароли [16]:

Способ 17: облачные или локальные хранилища

Если нет технической возможности изъять данные из заблокированного устройства криминалисты могут поискать его резервные копии на компьютерах владельца устройства или в соответствующих облачных хранилищах.

Часто владельцы смартфонов Apple, подключая их к своим компьютерам, не осознают, что в это время может осуществляться создание локальной или облачной резервной копии устройства.

В облачных хранилищах Google и Apple могут сохраняться не только данные из устройств, но и сохраненные устройством пароли. Извлечение этих паролей может помочь в подборе кода блокировки мобильного устройства.

Из Keychain, сохраненного в iCloud, можно извлечь пароль на резервную копию устройства, установленный владельцем, который, с высокой степенью вероятности, будет совпадать с PIN-кодом блокировки экрана.

Если правоохранительные органы обращаются в Google и Apple — компании могут передать имеющиеся данные, что, вероятно, сильно снизит необходимость разблокировки устройства, так как данные уже будут у правоохранителей.

Например, после террористического акта в Пенсоконе копии данных, хранящихся в iCloud, были переданы ФБР. Из заявления Apple:

«В течение нескольких часов, после первого запроса ФБР, 6 декабря 2019 года, мы представили широкий спектр информации, связанной с расследованием. С 7 по 14 декабря мы получили шесть дополнительных юридических запросов и в ответ предоставили информацию, включая резервные копии iCloud, информацию об аккаунте и транзакциях для нескольких учетных записей.

Мы отвечали на каждый запрос незамедлительно, зачастую в течение нескольких часов, обмениваясь информацией с офисами ФБР в Джексонвилле, Пенсаколе и Нью-Йорке. По запросам следствия было получено много гигабайт информации, которую мы передали следователям». [17, 18, 19]

Рекомендация по защите: все, что вы отдаете в облако в незашифрованном виде, может и будет использовано против вас.

Способ 18: Google-аккаунт

Данный способ подходит для снятия графического пароля, блокирующего экран мобильного устройства под управлением операционной системы Android. Для использования этого метода нужно знать имя пользователя и пароль от Google-аккаунта владельца устройства. Второе условие: устройство должно быть подключено к интернету.

При последовательном вводе неправильного графического пароля несколько раз подряд, устройство предложит восстановить пароль. После этого надо совершить вход в аккаунт пользователя, что приведет к разблокировке экрана устройства [5].

В связи с разнообразием аппаратных решений, операционных систем Android и дополнительных настроек безопасности данный метод применим только для ряда устройств.

Если у исследователя нет пароля к Google-аккаунту владельца устройства — его можно попробовать восстановить, используя стандартные методы восстановления паролей от подобных аккаунтов.

Если устройство в момент исследования не подключено к интернету (например, SIM-карта заблокирована или на ней недостаточно денег), то подобное устройство можно подключить к Wi-Fi по следующей инструкции:

Способ 19: гостевой аккаунт

На мобильных устройствах под управлением операционной системы Android 5 и выше может быть несколько аккаунтов. Для доступа к данным дополнительного аккаунта может отсутствовать блокировка PIN-кодом или графическим кодом. Для переключения нужно кликнуть на иконку аккаунта в правом верхнем углу и выбрать другой аккаунт:

Для дополнительного аккаунта доступ к некоторым данным или приложениям может быть ограничен.

Рекомендация по защите: тут важно обновлять ОС. В современных версиях Android (9 и выше с патчами безопасностями от июля 2020 года) учетная запись гостя, как правило, не дает никаких возможностей.

Способ 20: специализированные сервисы

Компании, занимающиеся разработкой специализированных криминалистических программ, в том числе предлагают услуги по разблокировке мобильных устройств и извлечению данных из них [20, 21]. Возможности подобных сервисов просто фантастические. С помощью них можно разблокировать топовые модели Android- и iOS-устройств, а также устройства, находящиеся в режиме восстановления (в которое устройство переходит после превышения количества попыток неправильного ввода пароля). Недостатком данного метода является высокая стоимость.

Фрагмент веб-страницы сайта компании Cellebrite, где описывается, из каких устройств они могут извлечь данные. Устройство может быть разблокировано в лаборатории разработчика (Cellebrite Advanced Service (CAS)) [20]:

Для подобной услуги устройство должно быть предоставлено в региональный (или головной) офис компании. Возможен выезд специалиста к заказчику. Как правило, взлом кода блокировки экрана занимает одни сутки.

Рекомендация по защите: практически невозможно защититься, кроме использования стойкого цифро-буквенного пароля и ежегодной смены устройств.