Ваш телефон — ключ к вашим деньгам или о безопасности входа в мобильное приложение Сбербанка

Представьте ситуацию: оставили вы на 5 минут без присмотра телефон (например, на зарядке). Возвращаетесь и видите SMSку о переводе крупной суммы денег 3-ему лицу. Представили? А это ведь легко может быть реальностью… В статье пойдёт речь о не очень безопасной системе входа в мобильное приложение Сбербанка, дабы предупредить пользователей о возможности финансовых потерь.

Сначала я подумал, что возможно где-то на карте памяти сохранился какой-нибудь идентификатор сессии, из-за которого не надо проходить процедуру ввода пароля, а достаточно пройти упрощённую процедуру подтверждения по SMS. Но это было не так.

Тогда мы с коллегой решили проверить на его телефоне, смогу ли я войти в его приложение. Мы берём его телефон, открываем приложение, выбираем «Сменить пользователя» в меню, вводим логин (который секретным не является и используется им на разных сервисах). И, бинго, опять вводим SMS-код и оказываюсь внутри приложения с полным доступом ко всем финансам! Всё дело заняло пару минут времени.

А как же блокировка телефона по паролю/секретному ключу/отпечатку пальца, спросите вы? Ну во-первых, дело тут не в устройстве а SIM-карте. И полный возврат к заводским настройкам также может свести на нет всю защиту, просто это будет немного дольше.

Кроме того, в ОС куча приложений, которые просят разрешений на чтение SMS. Не удивлюсь, если появится вирус, способный сымитировать вход в приложение с чтением и последующим входом кода из SMS.

А что Сбербанк?

Через обратную связь я писал дважды об этой проблеме сбербанку и оставил отзыв на banki.ru. Но сбербанк судя по всему не считает это проблемой. Кроме того, в условиях использования был найден следующий пункт:

Не совмещайте устройства доступа к системе «Сбербанк Онлайн» и устройства получения SMS-сообщений с подтверждающим одноразовым паролем (например, мобильный телефон, смартфон или планшет). Для мобильных устройств созданы специализированные версии системы.

При утрате мобильного телефона, на который Вы получаете сообщения с SMS-паролем, сразу же обратитесь к оператору сотовой связи и заблокируйте SIM-карту.

То есть фактически приложение нельзя ставить на тот же телефон, на который приходят SMS-ки.

Контрольный тест проверки знаний по теме «Мобильные устройства»

Просмотр содержимого документа

«Контрольный тест проверки знаний по теме «Мобильные устройства»»

ТЕСТ ПО ТЕМЕ Мобильные устройства

Какие случай или ситуация не позволят пользователю обновить ОС на устройстве Android?

Не были установлены необходимые исправления.

Не было получено разрешение от производителя.

Авторские права на программное обеспечение не были получены перед установкой.

+Оборудование не соответствует спецификациям.

————

Какие два условия необходимо обеспечить для работы таких средств обеспечения безопасности мобильных устройств, как дистанционная блокировка и удаленное стирание данных? (Выберите два варианта.)

Секретный код должен быть отключен.

+Устройство должно быть подключено к сети.

+Устройство должно быть включено.

Функция организации изолированной среды должна быть включена.

GPS-локатор должен быть включен.

—————

Какие два условия необходимо обеспечить для работы таких средств обеспечения безопасности мобильных устройств, как дистанционная блокировка и удаленное стирание данных? (Выберите два варианта.)

Секретный код должен быть отключен.

+Устройство должно быть подключено к сети.

+Устройство должно быть включено.

Функция организации изолированной среды должна быть включена.

GPS-локатор должен быть включен.

—————

Какие два элемента являются общими для устройств Android и iOS и поддерживают дистанционное резервное копирование? (Выберите два варианта.)

+календарь

сообщения

настройки

+контакты

фотографии

—————-

Какое утверждение о беспроводных подключениях на мобильном устройстве Android является верным?

+Если устройство выходит за пределы диапазона какой-либо сети Wi-Fi, оно может подключиться к сотовой сети передачи данных, если такая функция включена.

ОС Android не поддерживает беспроводную связь с использованием шифрования WPA2.

Если сеть Wi-Fi защищена паролем, эта сеть настраивается на устройстве вручную.

Без широковещательной рассылки имени сети (SSID) устройство не сможет подключиться к сети.

————

———-

Что обозначает термин «режим точки доступа» в контексте мобильных устройств?

подключение мобильного устройства к порту USB компьютера для подзарядки мобильного устройства

подключение мобильного устройства к гарнитуре

подключение мобильного устройства к сети сотовой связи 4G

+подключение мобильного устройства к другому мобильному устройству или компьютеру для совместного использования сетевого подключения

—————

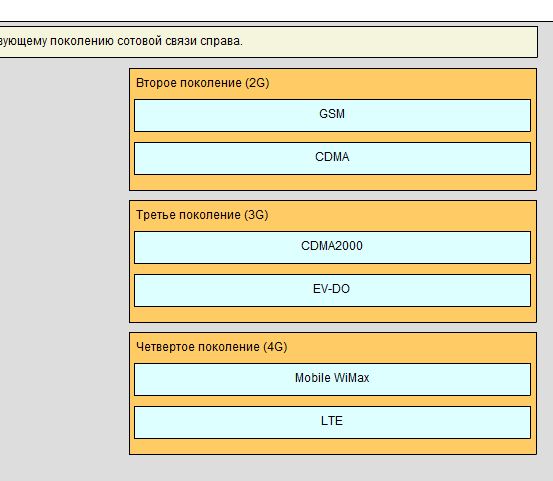

Какое утверждение об отраслевых стандартах сетей сотовой связи является верным?

Из-за применения стандартов сотовой связи звонки абонентам других сетей стали более трудновыполнимыми и дорогостоящими.

Третье поколение цифровых стандартов требует максимальной пропускной способности 1 Гбит/с для мобильных устройств при передвижении с небольшой скоростью, например когда пользователь мобильного телефона идет пешком.

+Сотовые телефоны, в которых используется один стандарт, часто могут использоваться только в определенных географических регионах.

Первое поколение стандартов сотовой связи — это в основном цифровые стандарты.

—————

Какое утверждение о синхронизации мобильного устройства с компьютером является верным?

+Для синхронизации данных на устройстве iOS на компьютере необходимо установить iTunes.

Синхронизация iOS может быть выполнена только через подключение по USB.

Данные на устройствах Android невозможно синхронизировать с компьютером.

Motocast USB можно использовать для синхронизации данных на устройстве iOS.

————-

Инженер настраивает электронную почту на мобильном устройстве. Пользователь хочет сохранить имеющуюся почту на сервере, упорядочить ее с помощью папок и синхронизировать эти папки между мобильным устройством и сервером. Какой протокол электронной почты следует использовать для этих целей?

+IMAP

MIME

POP3

SMTP

———————

Каковы два назначения функции блокирования с помощью секретного кода на мобильных устройствах? (Выберите два варианта.)

+предотвращение кражи личной информации

перевод устройства в режим энергосбережения

стирание всех личных данных с устройства

восстановление заводских настроек устройства по умолчанию

восстановление и повторная синхронизация устройства

+удаленное блокирование устройства в случае его кражи

Каковы две цели применения функции блокирования с помощью секретного кода на мобильных устройствах

Правильные ответы отмечены знаком +

Назовите подходящий источник безопасной загрузки приложений Android.

+Google Play

iTunes

сайты с бесплатным ПО

магазин приложений Apple

—————-

Какие две функции можно выполнить с помощью кнопки «Домой» на мобильном устройстве iOS? (Выберите два варианта.)

+те же функции, что и с помощью кнопок навигации Android

запуск интерфейса TouchFLO

сброс устройства до заводских настроек по умолчанию

блокирование устройства

+запуск голосового управления

——————-

Назовите два потенциальных преимущества для пользователей от обеспечения доступа с правами «root» и взлома защиты мобильных устройств. (Выберите два варианта.)

Блокирование корневого каталога устройства.

Возможное воздействие на работу сети сотовой связи оператора.

+Возможность тонкой настройки операционной системы для увеличения скорости работы устройства.

+Интерфейс пользователя может быть модифицирован в значительной степени.

В модифицированной ОС могут быть ограничены функции организации изолированной среды.

————-

Какая функция обеспечения безопасности мобильного устройства требует от пользователя определенным образом провести пальцем по экрану для разблокирования устройства?

простой секретный код

скольжение

+шаблон

дистанционное стирание

———————

В чем заключается преимущество использования флэш-памяти для хранения данных на мобильных устройствах?

Флэш-память оснащена двигающейся головкой диска, что позволяет сократить время поиска данных.

+Флэш-память потребляет крайне мало энергии для хранения и извлечения данных.

Флэш-память не реагирует на ЭСР.

Флэш-память обладает высокой устойчивостью к воздействию влаги и холода.

———————

Какие две характеристики сенсорных экранов используются в большинстве мобильных устройств? (Выберите два варианта.)

стеклянный экран, заключенный в конденсатор

+электрическое поле экрана, которое нарушается, когда пользователь касается экрана

+два прозрачных слоя материала, способного проводить электричество

три слоя, ответственные за электропроводность, с маленьким зазором между ними

два цветных слоя материала, способного проводить электричество

——————

Какой компонент может быть заменен пользователем в большинстве устройств?

ЦП

+карта памяти

сенсорный экран

ОЗУ

————-

Какой термин обозначает способность мобильного устройства распознавать выполнение нескольких касаний на экране?

крупное касание

+мультисенсорность

длительное касание

многосенсорность

——————

Какая процедура устранения неисправностей мобильного устройства является правильной?

+При возникновении проблемы с мобильным устройством его владелец должен проанализировать экономическую целесообразность его ремонта.

Проблемы с мобильными устройствами всегда требуют отправки устройства производителю для устранения неисправности.

Дизайн и функциональные возможности мобильных устройств меняются так часто, что всегда выгоднее заменить устройство, чем ремонтировать его.

Каждый раз при зависании мобильного устройства владелец может выполнить его повторную инициализацию, нажав кнопку сброса.

————-

Пользователь нечаянно уронил мобильное устройство в бассейн. Какие меры следует принять?

Высушить телефон с помощью фена.

Вскрыть устройство и заменить поврежденные компоненты.

Если мобильное устройство не включается, выбросить его и купить новое.

+Связаться с производителем для ремонта или замены устройства.

—————-

iPhone не удается включить после того, как его оставили в автомобиле на много часов в жаркий день. Что может сделать пользователь, чтобы решить эту проблему?

+Вернуть телефон производителю для ремонта.

Купить новую кнопку питания и заменить ее.

Поместить телефон в холодильную камеру и дождаться, пока он остынет.

Разобрать телефон и найти повреждение, связанное с перегревом.

—————

После обновления мобильного устройства некоторые приложения больше не работают, а другие работают хорошо. Пользователь может делать звонки и получать электронную почту. Какие два типа проблем могут быть причиной этой ситуации? (Выберите два варианта.)

проблема с монтажной платой

+проблема с памятью

проблема с сенсорным экраном

проблема со службой сотовой связи

+проблема с программным обеспечением

—————-

Какие случай или ситуация не позволят пользователю обновить ОС на устройстве Android?

Не были установлены необходимые исправления.

Не было получено разрешение от производителя.

Авторские права на программное обеспечение не были получены перед установкой.

+Оборудование не соответствует спецификациям.

————

Какие два условия необходимо обеспечить для работы таких средств обеспечения безопасности мобильных устройств, как дистанционная блокировка и удаленное стирание данных? (Выберите два варианта.)

Секретный код должен быть отключен.

+Устройство должно быть подключено к сети.

+Устройство должно быть включено.

Функция организации изолированной среды должна быть включена.

GPS-локатор должен быть включен.

—————

Какие два условия необходимо обеспечить для работы таких средств обеспечения безопасности мобильных устройств, как дистанционная блокировка и удаленное стирание данных? (Выберите два варианта.)

Секретный код должен быть отключен.

+Устройство должно быть подключено к сети.

+Устройство должно быть включено.

Функция организации изолированной среды должна быть включена.

GPS-локатор должен быть включен.

—————

Какие два элемента являются общими для устройств Android и iOS и поддерживают дистанционное резервное копирование? (Выберите два варианта.)

+календарь

сообщения

настройки

+контакты

фотографии

—————-

Какое утверждение о беспроводных подключениях на мобильном устройстве Android является верным?

+Если устройство выходит за пределы диапазона какой-либо сети Wi-Fi, оно может подключиться к сотовой сети передачи данных, если такая функция включена.

ОС Android не поддерживает беспроводную связь с использованием шифрования WPA2.

Если сеть Wi-Fi защищена паролем, эта сеть настраивается на устройстве вручную.

Без широковещательной рассылки имени сети (SSID) устройство не сможет подключиться к сети.

————

———-

Что обозначает термин «режим точки доступа» в контексте мобильных устройств?

подключение мобильного устройства к порту USB компьютера для подзарядки мобильного устройства

подключение мобильного устройства к гарнитуре

подключение мобильного устройства к сети сотовой связи 4G

+подключение мобильного устройства к другому мобильному устройству или компьютеру для совместного использования сетевого подключения

—————

Какое утверждение об отраслевых стандартах сетей сотовой связи является верным?

Из-за применения стандартов сотовой связи звонки абонентам других сетей стали более трудновыполнимыми и дорогостоящими.

Третье поколение цифровых стандартов требует максимальной пропускной способности 1 Гбит/с для мобильных устройств при передвижении с небольшой скоростью, например когда пользователь мобильного телефона идет пешком.

+Сотовые телефоны, в которых используется один стандарт, часто могут использоваться только в определенных географических регионах.

Первое поколение стандартов сотовой связи — это в основном цифровые стандарты.

—————

Какое утверждение о синхронизации мобильного устройства с компьютером является верным?

+Для синхронизации данных на устройстве iOS на компьютере необходимо установить iTunes.

Синхронизация iOS может быть выполнена только через подключение по USB.

Данные на устройствах Android невозможно синхронизировать с компьютером.

Motocast USB можно использовать для синхронизации данных на устройстве iOS.

————-

Инженер настраивает электронную почту на мобильном устройстве. Пользователь хочет сохранить имеющуюся почту на сервере, упорядочить ее с помощью папок и синхронизировать эти папки между мобильным устройством и сервером. Какой протокол электронной почты следует использовать для этих целей?

+IMAP

MIME

POP3

SMTP

———————

Каковы два назначения функции блокирования с помощью секретного кода на мобильных устройствах? (Выберите два варианта.)

+предотвращение кражи личной информации

+перевод устройства в режим энергосбережения

стирание всех личных данных с устройства

восстановление заводских настроек устройства по умолчанию

восстановление и повторная синхронизация устройства

удаленное блокирование устройства в случае его кражи

—————

Курс IT Essentials. Контрольная работа 10. Операционные системы Linux, OS X и мобильные операционные системы.

Курс IT Essentials: PC HArdware and Software.

Контрольная работа по главе 10. Операционные системы Linux, OS X и мобильные операционные системы.

Вопрос 1

Соотнесите команды интерфейса командной строки (CLI) Linux с их функциями. (Не все варианты применимы.)

man — отображение документации по определенной команде

ls — отображение файлов, хранящихся внутри каталога

cd — изменение текущего каталога

mkdir — создание каталога в текущем каталоге

cp — копирование файлов из источника в место назначения

mv — перемещение файлов в другой каталог

rm — удаление файлов

Вопрос 2

Какой протокол электронной почты, используемый мобильными устройствами, позволяет передавать изображения и документы?

SMTP

POP3

IMAP

+++ MIME

Вопрос 3

Посмотрите на изображение. Какое выражение наиболее точно определяет изображенный узор?

стандартный штрих-код, в котором указана стоимость приложения

+++ код быстрого отклика (QR-код), который может представлять ссылку на файл или веб-сайт

3D-узор для пользователей с нарушениями зрения

узор для калибровки камеры на мобильном устройстве

Вопрос 4

Пользователь мобильного устройства с Android удерживает кнопку питания и кнопку уменьшения громкости нажатыми, пока устройство не выключится. Затем пользователь снова включает устройство. Что этот пользователь сделал с устройством?

+++ стандартный сброс устройства

обновление операционной системы

сброс к заводским настройкам

полное резервное копирование в iCloud

обычное выключение

Вопрос 5

Какое утверждение характеризует режим «В самолете», который есть на большинстве мобильных устройств?

В этом режиме устройство может перемещаться между сотовыми сетями.

+++ В этом режиме на устройстве отключается передача сигналов сотовой связи, Wi-Fi и Bluetooth.

В этом режиме автоматически уменьшается громкость звука устройства.

В этом режиме в случае потери или кражи устройство блокируется таким образом, чтобы посторонний не мог воспользоваться им.

Вопрос 6

Какой термин определяет процесс создания подключения между двумя устройствами с поддержкой Bluetooth?

сопоставление

+++ сопряжение

стыковка

синхронизация

Вопрос 7

Какая особенность мобильных устройств на базе Android или iOS помогает предотвратить заражение устройства вредоносными программами?

Доступ приложения мобильного устройства к другим программам ограничен при помощи секретного кода.

Оператор сотовой связи блокирует доступ приложения мобильного устройства к некоторым функциям и программам смартфона.

Функция дистанционной блокировки предотвращает заражение устройства вредоносными программами.

+++ Приложения мобильного устройства работают в среде, изолированной от других ресурсов.

Вопрос 8

Назовите две задачи профилактического обслуживания, которые необходимо выполнять автоматически. (Выберите два варианта.)

сканирование файлов сигнатур

обновление ПО операционной системы

+++ выполнение резервного копирования

сброс устройств путем применения функции восстановления заводских настроек

+++ проверка дисков на наличие поврежденных секторов

Вопрос 9

Какие два термина описывают разблокировку мобильных устройств с Android и iOS для предоставления пользователям полного доступа к файловой системе и модулю ядра? (Выберите два варианта.)

установка патчей

+++ джейлбрейк

дистанционное стирание

помещение в песочницу

+++ получение рута

Вопрос 10

Назовите два типа сервисов, которые могут быть реализованы в виде облачных сервисов для мобильных устройств. (Выберите два варианта.)

+++ удаленное резервное копирование

настройка пароля

блокировка экрана приложения

калибровка экрана

+++ приложения для определения местоположения

Вопрос 11

Какие два источника информации используются для обеспечения геокэширования, геопривязки и отслеживания устройств на платформах Android и iOS? (Выберите два варианта.)

+++ сигналы GPS

фотографии окружающей обстановки, сделанные встроенной камерой

положение относительно других мобильных устройств

+++ сеть сотовой связи или Wi-Fi

профиль пользователя

Вопрос 12

Верно или неверно?

ОС Android и OS X основаны на операционной системе Unix.

+++ верно

неверно

Вопрос 13

Каким образом представление приложений в интерфейсе операционной системы Windows Phone отличается от представлений, используемых в Android и iOS?

В Windows Phone используются виджеты. Удаление виджета с начального экрана также приводит к удалению соответствующего приложения.

+++ В Windows Phone используются прямоугольники, которые могут отображать активное содержимое приложения и размер которых можно изменить.

В Windows Phone используются значки, которые указывают системные ресурсы, используемые каждым приложением.

В Windows Phone используются кнопки, которых необходимо коснуться для отображения приложения.

Вопрос 14

Какие три действия можно выполнить с помощью кнопки «Домой» на устройстве с iOS. (Выберите три варианта.)

помещение приложений в папки

ответ на уведомление

+++ открытие элементов управления аудио

+++ возврат на главный экран

+++вывод устройства из режима сна

отображение значков навигации

Вопрос 15

Назовите две особенности операционной системы Android. (Выберите два варианта.)

+++ ОС Android реализована на таких устройствах, как камеры, телевизоры Smart TV и устройства для чтения электронных книг.

Приложения Android можно загружать только из Google Play.

+++ Android — это ОС с открытым исходным кодом, поэтому любой пользователь может принять участие в ее разработке и совершенствовании.

Все доступные приложения Android были протестированы и одобрены компанией Google для использования в операционной системе с открытым исходным кодом.

За каждую реализацию Android необходимо платить Google авторские отчисления.

Как защитить смартфон и данные на нем на случай кражи

От кражи смартфона никто не застрахован. Но в ваших силах сделать так, чтобы у вора оказался бесполезный «кирпич» и ни байта важной информации.

Если у вас украли смартфон, потери могут не ограничиться самим аппаратом. Вор причинит гораздо больший ущерб, если доберется до банковских приложений, важных документов, личных фото и видео. Чтобы этого не случилось, лучше заранее позаботиться о надежной защите, чтобы в руках у вора оказался лишь бесполезный «кирпич», из которого никак не получить вашу личную информацию. Рассказываем, как правильно это сделать.

Что вор может сделать с телефоном

Для начала разберемся с тем, что может произойти с украденным телефоном и почему вообще стоит совершать какие-то дополнительные действия.

Продать на запчасти

Самый частый сценарий — смартфон просто продают на запчасти, особенно если он попал к вору заблокированным. Если целью злоумышленника было именно украсть телефон, а не навредить конкретному человеку, то довольно высок шанс, что он не станет намеренно заниматься взломом. Любые манипуляции с включенным аппаратом повышают риск попасться и пойти под суд.

Снять деньги с банковской карты

Однако есть ситуации, в которых соблазн получить дополнительную выгоду для карманника перевешивает осторожность. В первую очередь это касается телефонов, которые попали к преступнику незаблокированными, — например, выхваченных из рук или оставленных без присмотра. Если на них еще и открыто банковское приложение, вор может сорвать джекпот и за несколько минут вывести с ваших счетов все доступные деньги, а то и взять на ваше имя кредит.

Некоторые банки позволяют переводить средства через SMS с командами на короткий номер. В этом случае украсть деньги еще проще, ведь код подтверждения придет на тот же украденный аппарат.

Отформатировать и перепродать

Если вору тем или иным образом — обычно при помощи социальной инженерии — удастся зайти в учетную запись Google или Apple ID и сменить пароль, вы потеряете возможность удаленно блокировать аппарат, а похититель сможет сбросить настройки до заводских и получить рабочий смартфон, который можно продать целиком — это гораздо выгоднее, чем продажа на запчасти.

Использовать личную информацию для шантажа и вымогательства — или просто слить ее в Интернет

Если на вашем смартфоне хранятся важные документы, преступник может угрожать удалить их или, наоборот, разослать по списку контактов — и требовать с вас выкуп. То же самое касается и личных файлов, которые могут компрометировать вас или еще кого-то. Вор может скопировать и проанализировать информацию из приложения Файлы на iPhone (в первую очередь это все содержимое iCloud), всей памяти смартфона на Android или облачных дисков, доступ к которым открыт на вашем устройстве.

Еще вор может поискать что-нибудь интересной в вашей переписке — в первую очередь в мессенджерах. Или попытаться взломать ваши учетные записи в Facebook или Instagram и пойти выпрашивать деньги по друзьям и знакомым. Также в теории он может попробовать привязать ваш банковский аккаунт к другому устройству, но это уже маловероятно. К тому же ему придется держать телефон включенным, то есть подвергать себя риску быть пойманным.

Наши советы помогут сделать так, чтобы ваш телефон вор мог бы максимум сдать на запчасти, а все остальное у него бы не вышло.

Как надежно заблокировать смартфон на случай кражи

Как сделать так, чтобы в случае кражи у преступника не было доступа к важной информации, а вы могли восстановить свои данные на новом смартфоне и ни о чем не переживать?

Настройте блокировку экрана

Для начала убедитесь, что ваш телефон самостоятельно блокирует экран. В устройствах на базе Android это можно сделать в Настройках в разделе Безопасность. Правда, стоит учитывать, что производители аппаратов на Android любят кастомизировать интерфейсы своих продуктов, так что от телефона к телефону настройки могут немного различаться. Мы в этом посте ориентируемся на Android 11 в версии для Google Pixel как на максимально стандартную его реализацию. Ну а в iPhone этот параметр находится в секции FaceID и код-пароль (или TouchID и код-пароль для iPhone 8 и версий постарше).

Блокировать экран можно разными способами, и не все они одинаково надежны. Например, в случае Android не стоит всерьез полагаться на распознавание лица — его часто можно обмануть простой фотографией, тогда как на iPhone оно куда надежнее. Графический ключ слишком легко подглядеть из-за плеча, к тому же люди часто рисуют очень предсказуемые траектории, так что его еще и подобрать несложно. Безопаснее всего длинные пароли и сканер отпечатков пальца. Подделать рисунок пальца тоже возможно, но эта техника недоступна обычным воришкам. Впрочем, самое главное — блокировать телефон хоть как-нибудь, так что используйте тот метод, который вам удобен.

Установите PIN-код для SIM-карты

Да, его придется вводить при каждом включении телефона или смене устройства, но это происходит не так уж часто, а безопасность того стоит: без PIN-кода преступнику будет достаточно вставить вашу SIM-карту в любой смартфон и позвонить с него самому себе, чтобы узнать ее номер. Зная его, вор сможет авторизоваться в некоторых сервисах, проходить двухфакторную идентификацию и переводить деньги с банковских карт через SMS. Ну и конечно, PIN-код от SIM-карты должен отличаться от того, который вы используете для разблокировки телефона.

Как установить PIN-код для SIM-карты на Android:

Как установить PIN-код для SIM-карты на iOS:

Зашифруйте свои данные

Полнодисковое шифрование (FDE, full disk encryption) — еще одна функция, которая поможет защитить информацию. Если она включена, то все хранящие в смартфоне файлы по умолчанию шифруются, и их невозможно прочитать, не разблокировав смартфон. На iPhone и смартфонах с Android 5 и выше шифрование данных включено по умолчанию. Для более ранних версий Android его нужно активировать вручную.

Как включить полнодисковое шифрование на Android:

Защитите паролем отдельные приложения и уведомления от них

Установите отдельный пароль или графический ключ для критически важных приложений: банковских и системных (Google Play или App Store, платежные сервисы и SMS). Затем отключите для них показ уведомлений. Теперь прочесть оповещения и SMS вам будет немного сложнее, зато посторонним — практически невозможно поймать ваш разовый код для авторизации или перевести на свой счет ваши деньги: приложения и сообщения с кодами подтверждения останутся для него недоступны.

Настройки конфиденциальности могут отличаться у разных моделей смартфонов с Android. Найти инструкцию для вашей можно на сайте производителя, а мы приведем ее в общем виде:

На iOS функции блокировки приложений нет, но их можно защитить, установив лимит экранного времени. Для этого:

После того как время пользования приложением истечет, оно заблокируется, а продолжить работу получится, только если человек со смартфоном знает пароль.

Однако хоть эта функция и позволяет ограничить доступ, у нее есть недостатки: если вы подолгу пользуетесь приложением, постоянные требования ввести код и уведомления о лимите могут раздражать. В качестве альтернативы можете установить из App Store специализированные утилиты для защиты приложений — это проще, чем разбираться в настройках самому.

Настройте резервное копирование данных

Так вы не потеряете контакты и другую информацию, даже если смартфон не удастся вернуть. После покупки нового аппарата вы просто загрузите в него данные из резервной копии и получите клон утраченного телефона.

Как настроить резервное копирование на Android:

Настроить резервное копирование на iPhone можно двумя способами. Более простой вариант — использовать автоматическое резервное копирование с помощью iCloud:.

Если пользоваться облаком вам по каким-то причинам не хочется, то вы можете использовать резервное копирование с помощью компьютера — на сайте Apple есть подробная инструкция, как это сделать.

Включите функцию «Найти устройство»

Функции Find my iPhone (на iOS) и Найти мое устройство (на Android) позволяют отследить местоположение потерянного или украденного смартфона через аккаунт Google или Apple ID. Также с их помощью можно удаленно заблокировать устройство и даже полностью стереть с него все данные. Но есть важное условие: на момент кражи или потери эти функции должны быть уже активированы. Поэтому лучше это сделать, не откладывая в долгий ящик.

Как включить на Android функцию «Найти мое устройство»:

Как включить на iPhone функцию Find my iPhone:

Затем перейдите в раздел «Безопасность» в аккаунте Google или в приложение «Локатор» на iPhone или iPad и найдите смартфон в списке устройств. Вы увидите функции «Заблокировать» и «Стереть устройство». Они пригодятся, если телефон украли в разблокированном состоянии и на нем есть конфиденциальная информация.

Даже если вор выключит устройство сразу после кражи, но захочет потом в укромном месте попытаться его взломать, телефону достаточно всего лишь включиться и поймать сигнал. Отложенная команда на превращение в «кирпич» будет выполнена.

Если вы не уверены, что смартфон украден, а не потерян, то при удаленной блокировке можно указать сообщение и резервный номер для связи, которые появятся на экране. Правда, дальше придется быть бдительнее обычного: воры часто используют его как возможность для фишинга — например, чтобы отправлять фальшивые уведомления от службы поддержки. Цель мошенников — узнать пароль от вашего аккаунта Google или Apple ID и отвязать устройство от учетной записи. Так что в этом случае надо сохранять ясность ума и не переходить по сомнительным ссылкам, и уж тем более не вводить там конфиденциальную информацию.

С этими настройками кража смартфона останется неприятностью, но не станет катастрофой: до конфиденциальных файлов злоумышленник не доберется, а все самое дорогое вы сможете восстановить из резервной копии. Мы желаем вам, чтобы эти меры никогда не пригодились на практике, но будет мудро заранее подготовиться к худшему — на всякий случай.