Как взламывают сайты и как их от этого защитить

Если вы хотите, чтобы ваш сайт не взломали, не создавайте его. Рассказываем, почему взломать можно что угодно, и даём советы по защите.

Если вы следите за IT-новостями, то регулярно слышите, что обнаруживаются утечки данных клиентов крупных компаний, находятся критические уязвимости в популярных приложениях, а серверы подвергаются атакам.

Безопасность — большая проблема в современном мире. Как жаль, что все эти крупные компании пишут такой плохой код. То ли дело я — мне взлом не страшен. Или страшен?

Почему вообще одни компании взламывают, а у других всё в порядке? Давайте разберёмся, как работают хакеры и как от них защититься.

Пишет о программировании, в свободное время создает игры. Мечтает открыть свою студию и выпускать ламповые RPG.

Алгоритм взлома

Главное — помнить, что не существует систем, которые невозможно взломать. Примите это как аксиому. Вопрос лишь в том, сколько времени уйдёт на то, чтобы вас взломать. Наша задача — сделать так, чтобы хакеры тратили на обход защиты так много времени, чтобы им было попросту невыгодно на вас нападать.

Примерный алгоритм взлома следующий:

Давайте вместе пройдём путь хакера и посмотрим, как он всё это делает.

ВАЖНО!

Мы никого не взламываем и вам не советуем. Вся информация в статье предоставлена для того, чтобы вы научились защищать свои сайты и приложения.

Цель взлома

Представим, что хакер планирует доступ к аккаунту одного конкретного пользователя на конкретном сайте.

Шаг первый: социальная инженерия

Лучший взлом — тот, которого не было. А чтобы получить доступ без взлома, нужно, чтобы пользователь сам предоставил вам все данные. Для этого используется социальная инженерия. И вот самые известные способы.

Письма от администрации

Нужно написать письмо человеку, представившись сотрудником компании, которой принадлежит сайт. Для этого можно подменить заголовки письма, чтобы пользователь подумал, что оно действительно пришло от официальных представителей.

Содержание может быть следующим:

Когда получаешь такое письмо, в первую очередь начинаешь переживать, что случилось что-то ужасное. И только когда эмоции улягутся, здравый смысл может затрубить о том, что это, скорее всего, мошенники.

Очарование

Вам вдруг пишет человек, который хочет знать о вас всё: откуда вы, чем увлекаетесь, любите ли животных, какая девичья фамилия вашей матери и так далее. Обычно этот человек выглядит как девушка или парень мечты — разве можно не доверять такой очаровашке?

Вы, конечно, поддерживаете беседу, а потом общение вдруг сходит на нет. А через какое-то время вы замечаете, что не можете зайти на сайт. Произошло вот что: взломщик узнал ответ на секретный вопрос, который необходим, чтобы восстановить доступ к аккаунту.

Фишинг

Вы получаете сообщение от друга или знакомого, в котором он просит зайти на сайт и проголосовать в конкурсе. После перехода по ссылке почему-то нужно заново авторизоваться, но, если это сделать, ничего не происходит. Вы закрываете вкладку, но уже слишком поздно.

На самом деле это подставной сайт: у него может быть такой же дизайн и даже адрес как у настоящего, но это всего лишь муляж, который используется, чтобы вы сами ввели свои данные.

Методы защиты

Чтобы защитить пользователей от взлома методами социальной инженерии, нужно постоянно информировать их о следующих вещах:

Если же в аккаунт пользователя кто-то заходит с другого устройства, отправьте письмо с инструкцией, что нужно делать, если это авторизовался не сам пользователь.

Шаг второй: взлом с помощью известных уязвимостей

Если не удалось выведать пароль у пользователя, то нужно идти дальше и пробовать уязвимости, которым подвержены практически все сайты. Самая известная из них — SQL-инъекция.

SQL устроен так, что за один раз можно отправлять несколько запросов, которые разделяются точкой с запятой.

Structured Query Language —структурированный язык запросов. Используется для работы с базами данных.

Например, у вас на сайте есть форма входа, в которую нужно ввести логин и пароль. Чаще всего запрос, который отправляется для проверки пользователей, выглядит так:

Зная это, хакер может ввести в поле с паролем какую-нибудь команду-инъекцию. Например, такую:

Код для взлома или как что-нибудь взломать

Отзывы пользователей

Код для взлома или как что-нибудь взломать

Сейчас речь идет о хакерстве и о том, где можно найти код для взлома и как взломать страницу без установки специализированных программ…

Как взломать что-либо простому человеку…

А что делать простым смертным, которым тоже нужно знать, как что-нибудь взломать – сайт, например, или аккаунт, телефон или компьютер друга или подруги. Вот для этого и существует масса обычных программ для слежения.

Благодаря этим программам Вы сможете проникнуть внутрь устройства без всякого кода для взлома, без создания страниц или муторного подбирания пароля.

Скачать программу слежения можно здесь >>

Скачать руководство по установке можно здесь >>

Как можно взломать пароль…

Вскрытие сайтов происходит в подавляющем своем большинстве через взлом пароля. Абсолютно на любом сайте пароли не хранятся в виде букв и цифр, как это происходит с логинами, адресом электронной почты и других данных. Пароль хранится, в так сказать, зашифрованном виде. Но это не простое шифрование, которое можно расшифровать – это хеширование.

Для наглядности приведем пример. Вы решили зарегистрироваться на Фейсбуке. Вы придумываете себе логин (имя, никнейм), пароль, указываете свой возраст, существующую почту или номер телефона, к которым будет привязана данная страничка.

После регистрации все Ваши данные попадают в базу данных сайта и сохраняются вот в таком виде:

Если предположить, что хакеры взломали сайт и завладели данными пользователей, то они всё равно не смогут ими воспользоваться, так как пароль скрыт. И после хеширования выйдет на сам пароль, а его хеш (например, пароль имеет вид 12345, а его hash 827ccb0eea8a706c4c34a16891f84e7b).

Другими словами – заиметь данные серверной базы сайта – это еще полдела, нужно теперь расшифровать пароль. Именно поэтому, самая сложная проблема – узнать пароль! Так как остальные данные можно узнать и у самого человека.

Что будут делать хакеры…

Так как хакеры ломают сайты? Они будут переводить хеш (эти бесконечные буквы-цифры вместо пароля) в нормальный вид. Но, как мы уже знаем, хеширование это односторонняя функция.

Вариант 1. Радужные таблицы и базы паролей

Вот для этого и существуют различные таблицы и огромные базы данных возможных хешированных паролей. И хакеры это знают и они знают как хакнуть сайт – нужно запустить в поиск хеш пароля и подождать, когда таблица найдет идентичный. На это уйдет от силы 3 минуты. Но… чем сложнее будет у Вас пароль, тем сложнее его будет отыскать и подобрать в этих таблицах. И здесь уже речь будет идти о месяцах поиска.

Внимание! В таких «радужных таблицах» находятся только самые используемые пароли. Если у Вас действительно уникальный пароль, все эти базы данных с их миллиардами возможных вариантов, будут бесполезными.

Вариант 2. Брутофорс

Этот метод тоже поможет понять, как сайт сломать. Брутофорс – это своего рода перебор всех возможных вариантов паролей, конкретно для каждого аккаунта.

Чтобы было проще понять, можно представить себе документ, где написаны самые разные пароли и их хеши. Хакер, сравнивает возможный пароль данного аккаунта и сравнивает хеш, который он видит в базе сервиса данной соцсети. Если они совпали – всё, код для взлома сайта успешно найден и Вы теперь можете заходить спокойно на страничку.

В список возможных паролей, для того чтобы ломать сайты входит:

А как же службы безопасности…

Служба безопасности сервисов тоже не лыком сшиты и они прекрасно знают как хакеры ломают сайты – хеширование и брутофорс – это давно известные методы взлома.

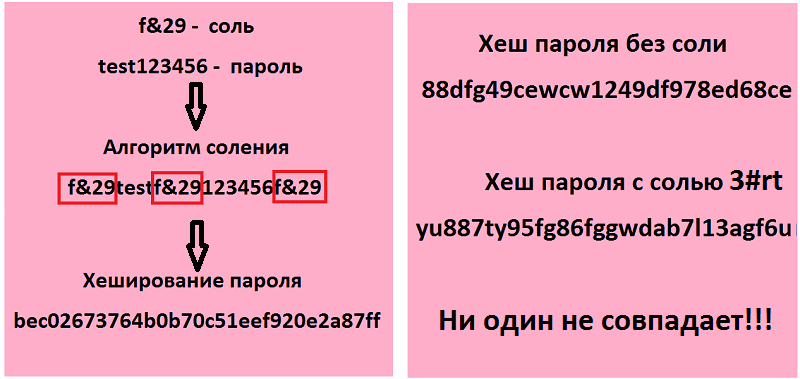

И поэтому, чтобы наиболее затруднить вскрытие сайтов они уже давно используют метод Salting (соление). Если простыми словами, то на пути хеширования пароля сначала его солят другими символами. У каждого сервиса своя «соль».

Например, соль какого-то сервиса f&2p. Значит все пароли, которые будут сохранены на данном сервисе, будут перед хешированием разбавляться (солиться) этими символами:

Как видите: хеш чистого пароля и хеш прошедшего Salting – это абсолютно разный набор символов. И получается, что даже самый легкий пароль в некоторых сервисах взломать не возможно. Так как «вытащить соль» из пароля невозможно.

Однако если пароль человека ни основан на событии из его жизни, а является набором цифр и букв в случайном порядке, то путем брутофорса подобрать пароль невозможно.

Фишинг – уникальный и безотказный взлом сайтов

Так как ломануть сайт через подбор паролей является задачей не из легких, а если пароль сложный, то и практически невыполнимый, хакеры используют еще один метод – создание фишинговой страницы.

Кстати, этим способом пользуются 90% хакеров, которые хотят взломать что-либо. Да и простые люди, у которых есть хоть какие-то знания по программированию, также используют данный 100% метод по взлому страниц (аккаунтов, сайтов) путем выуживания пароля.

Шаг 1. Готовим удочку с крючком (ведь фишинг — это рыбалка)

Фишинговая страница – это поддельная страница для входа в социальную сеть – полная ее копия за исключением одного – все введенные пароли и логины остаются в первоначальном виде и не поддаются хешированию. Это идеальный метод узнать пароль чужого человека, так как ломать сайты по вышеописанным методам смогут только реальные хакеры с углубленными знаниями программирования.

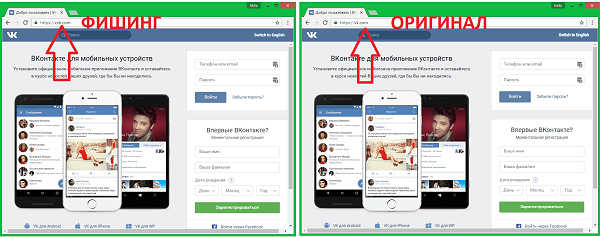

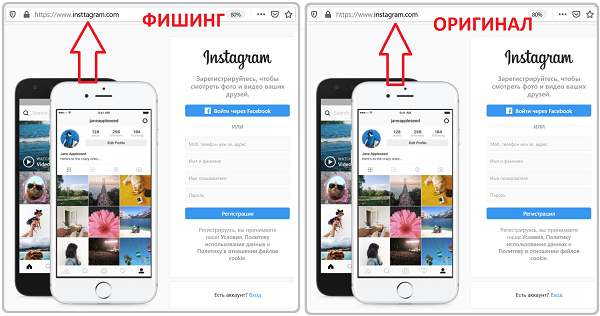

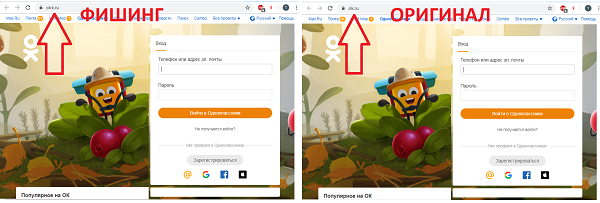

Узнать фишинговую страницу можно по незаметному символу, которого нет в реальной входной странице:

Входная страница Вконтакте

Входная страница Insagram

Входная страница Одноклассников

Видите, разница всего в одну букву, которая не сильно бросается в глаза. А года 3 назад, адрес сайтов был длинным и тогда фишинговую страницу практически не возможно было увидеть. Это совсем недавно адреса сделали предельно простыми и краткими. Так, например, у социальной сети Одноклассники был адрес www.odnoklassniki и конечно же внедрить незаметно букву было гораздо проще. А сейчас ее адрес стал www.ok. Опять же, служба безопасности не спит…

Шаг 2. Разбрасываем приманку

Для того чтобы не искать какой-то секретный код для взлома, вы включаете всю свою смекалку, чтобы завлечь человека на свою ложную входную страницу. Либо кидаете дружбу, начинаете общаться, ставить лайки, а потом просите пройти по этой ссылке куда-нибудь, куда ему интересно (вкусный рецепт, интересный тест или что интересует его).

Либо пишите письмо на почту, типа того, что если Вы не пройдете по этой ссылке, то будет то-то и то-то. Или, Ваш аккаунт заблокирован, для подтверждения, что вы его хозяин пройдите по этой ссылке и введите свой логин и пароль.

Шаг 3. Начинается непосредственно рыбалка

Терпеливо ждете, когда человек пройдет по ссылке. Как только он ввел туда свой логин и пароль – всё – для Вас рыбалка закончена. Вы смогли сайт сломать – Вы знаете логин и пароль.

Вот как можно узнать логин и пароль без кода для взлома. Но, как Вы уже поняли, это способы подходят исключительно для людей, владеющими навыками в программировании.

И напоследок…

P.P.S. Человек, страницу которого Вы хотите взломать, может подать на Вас в суд. и как показывает практика, на сегодняшний день такие дела реально выигрываются, а взломщика может ожидать либо солидный денежный штраф, либо реальное тюремное заключение.

Если у Вас возникнут вопросы – сразу пишите консультантам!

Взлом веб-приложений и игр | JS Injection

Взлом веб-приложений и игр

Взлом веб-приложений и игр – тема сегодняшнего обсуждения. Многие из нас хоть раз играли в игру через браузер, иногда даже очень длительное время. Мы с друзьями часто играем в Telegram и сегодня мы разберемся, как быстро побить рекорды друзей, а также получить желаемое.

То, что мы будем делать на самом деле нельзя назвать взломом, так как мы ничего не получаем, кроме игровых преимуществ. Всё, что на самом деле мы делаем называется javascript injection.

Примером для нас послужит игра под названием Kicker King из Telegram. На её примере мы получим 20000 очков с помощью всего 1 броска. Вообще в игре 1 бросок – 1 балл.

Взлом веб-приложений и игр | Практика javascript injection

Для начала нам нужно зайти в веб-версию самого Telegram и запустить игру. Это нужно для того, чтобы мы могли увидеть и найти нужный нам метод в js файле, который подключен для работы приложения.

После запуска игры заходим в исходный код фрейма, если игра открылась на полный экран, не во фрейме, то заходим в исходный код страницы.

Скрипты подключаются как в самом верху, так и внизу страницы, чаще всего скрипт игры находиться внизу. Редки случаи, когда игровой javascript файл подключают вверху.

Открыв код игры, которую мы используем для примера и пролистав страницу вниз мы видим вот такие подключенные скрипты.

Чтобы осуществить взлом веб-приложений и игр нам нужно найти тот участок кода, который отвечает за обновление игровых баллов, в данном случае. Вообще, в случае с другими веб-приложениями, веб-играми это может быть другой участок кода, например Coins, Radius, Scale, Points или Health. В общем, всё что душе угодно.

Чтобы долго не искать, вводим в поисковике Score и ищем то, что нам нужно.

Как вы видите, мы нашли метод отвечающий за обновление баллов. Копируем его и в нужный нам момент запускаем в Console.

n – количество очков, которые вы хотите получить.

Данная консоль находиться в инспекторе элементов, пункт может называться “просмотреть код элемента”, зависит от браузера.

Всё, теперь можем проигрывать, все очки сохраняются и отображаются в общем списке результатов.

Взлом веб-приложений и игр можно осуществить и подменой js кода, загрузив локально свой файл. Для этого можно воспользоваться плагином, в Google Chrome это Resource Override. Такой метод может пригодиться если на сайте используется функция замыкания. В таком случае через консоль ничего изменить не получиться, в общем окружении переменных js нам ничего не доступно и что-то делать через консоль бесполезно.

Взлом веб-приложений и игр | Выводы

Как вы уже поняли js injection довольно серьезный инструмент для WEB. С его помощью можно не только взламывать веб-приложения и игры, но и многое другое, например красть данные. Делать я этого никого не призываю, так как это будет считаться противозаконным действием и только вы несете ответственность за причиненный вами ущерб.

Не используйте данный метод для обмана, делайте всё себе в удовольствие и ради самообразования.

Сегодня мы поговорили о том, как взломать веб-приложения и игры. Если вам понравилась статья, оставляйте свои комментарии, подписывайтесь на обновления сайта, а также наш Telegram.

Как взломать сайт: лучшие способы взлома в 2019 году

Многие считают, что взломать сильно защищенные веб-сайты нельзя. Однако, данное суждение не верно, поскольку такие известные интернет-проекты, как Twitter, Facebook, Microsoft, NBC, Drupal и др. взламывали. В этой статье мы научим вас, как взломать сайт самыми доступными способами на 2019 год.

Хакерство — это и угроза для любого бизнеса, будь то совсем незначительный хак или крупномасштабная атака.

Но с другой стороны (со стороны самого взломщика) иметь возможность повлиять на сторонние ресурсы в сети это большое преимущество.

Чего позволяет достичь взлом сайта?

Взлом может нанести ущерб любому растущему бизнесу, будь то маленький или большой. Используя методы взлома, вы можете украсть конфиденциальные данные любой компании, получить полный контроль над вашим компьютером или даже повредить ваш сайт в любой момент времени.

Существуют специальные обучающие школы, созданные в целях обеспечения полной информационной безопасности для различных компаний и предотвращения атак на них. Проводятся курсы по этическому взлому. Так или иначе, обучают хакингу.

Все этические методы взлома, которым обучают в подобных заведениях, очень важны для любой фирмы. Они позволяют предотвратить кражу ее конфиденциальной информации. Чтобы обеспечить безопасность любой системы, нужно знать, как взломать сайт или какие методы могут быть использованы хакерами для взлома сайта. Итак, давайте разберемся, какие способы взлома сайта существуют.

Dos или DDOS атака: распределенный отказ в обслуживании

Атака DOS или DDOS является одной из самых мощных атак хакеров, когда они прекращают функционирование любой системы, отправляя очередь запросов сервера с количеством поддельных запросов. В DDOS-атаке используется множество атакующих систем. Многие компьютеры одновременно запускают DOS-атаки на один и тот же целевой сервер. Поскольку атака DOS распространяется на несколько компьютеров, она называется распределенной атакой отказа в обслуживании.

Для запуска DDOS-атак хакеры используют сеть зомби. Сеть зомби — это все те зараженные компьютеры, на которые хакеры тихо установили инструменты для атаки DOS. Чем больше участников в сети зомби, тем мощнее будет атака. То есть, если сотрудники кибербезопасности начнут просто блокировать ip-адреса пользователей, ничего хорошего из этого не выйдет.

В Интернете доступно множество инструментов, которые можно бесплатно загрузить на сервер для выполнения атаки, и лишь немногие из этих инструментов способы работать по системе зомби.

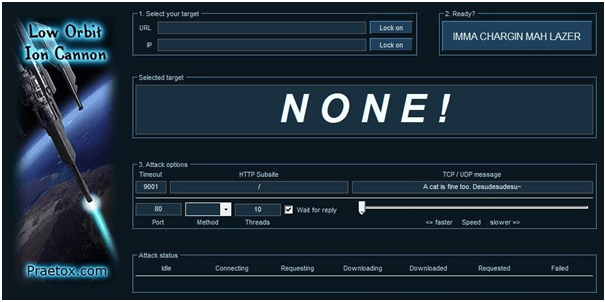

Как использовать инструмент LOIC Free для взлома сайта с помощью DOS / DDOS атак:

LOIC (низкоорбитальный ионный канон): нужно скачать LOIC из бесплатного открытого источника отсюда: http://sourceforge.net/projects/loic/. Как только вы загрузили его, извлеките файлы и сохраните их на рабочем столе.

Теперь, на втором шаге, откройте программное обеспечение, и вы получите экран, подобный следующему:

Здесь, на экране, найдите текст с надписью «Выберите цель и заполните ее». Теперь введите или скопируйте / вставьте URL-адрес веб-сайта в поле. Если вы хотите начать атаку на IP-адресе, поместите IP-адрес в поле и нажмите кнопку блокировки рядом с заполненным текстовым полем.

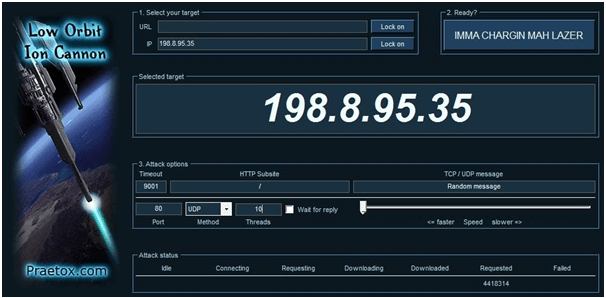

На третьем этапе просто пропустите кнопку с надписью «ima chargin mah lazer» и перейдите к третьему разделу, то есть к параметрам атаки. Оставьте другие параметры, такие как тайм-аут, дочерний сайт, http и панель скорости без изменений. Поменяйте только tcp / udp и введите случайные данные.

В типе порта просто укажите порт, на котором вы хотите начать атаку, и в поле метода выберите UDP. Если вы хотите атаковать сайт, оставьте порт таким, какой он есть, но измените его для серверов майнкрафт. Обычно номер порта для майнкрафта равен 25565. Также снимите флажок «ждать ответа» и оставьте нити на уровне 10. Если ваша компьютерная система имеет хорошую конфигурацию, вы также можете сделать ее равной 20, но не превышайте 20. В конечном итоге ваш экран будет выглядеть следующим образом:

Наконец, единственное, что требуется, — это нажать кнопку «IMMA CHARGIN MAH LAZER». После нажатия вы увидите запрошенный столбец в статусе атаки, который должен быть заполнен многочисленными цифрами и прочим.

Использование SQL Injection Attack для взлома сайта в 2019 году:

Еще одним успешным методом взлома сайта в 2018 году является атака SQL-инъекций. В этом методе мы можем вставить вредоносные операторы SQL в запись, поданную для выполнения. Чтобы успешно выполнить SQL-инъекцию, нужно выяснить уязвимость в прикладном программном обеспечении. Хакеры могут использовать уязвимости в этих системах. Инъекции SQL для взлома веб-сайта чаще всего называют вектором для веб-сайтов, но его можно использовать для атаки на любую базу данных SQL.

Большинство атак SQL-инъекций могут быть сделаны на базе данных SQL на многих сайтах ASP.

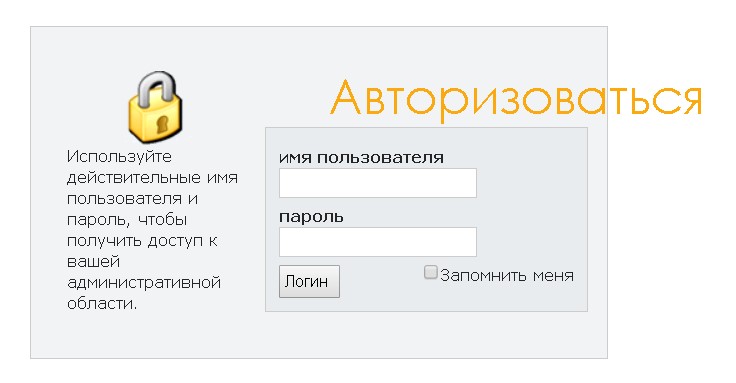

Шаги для взлома сайта в 2019 году с помощью SQL-инъекции:

Теперь попробуйте ввести имя пользователя как admin и пароль как 1’or’1 ‘=’ 1, как показано на рисунке ниже:

Вот и все, теперь вы вошли в админку.

Если указанный выше пароль не работает, вы можете использовать приведенный ниже список паролей для атак SQL-инъекций. Однако стоит помнить, что данный пример взят с иностранного источника и пароли могут отличаться. Тут наверное все-таки банальный подбор. У нас в РФ, скорее всего самые популярные пароли другие. Я писал про это в одной из статей.

Список паролей для зарубежных ресурсов:

Как использовать XSS или межсайтовые скриптовые атаки для взлома сайта в 2019 году:

Что такое XSS?

Атаки XSS, также известные как атаки межсайтовых сценариев, — это одна из лазеек в веб-приложениях, которая предлагает хакерам использовать сценарии на стороне клиента, чаще всего javascript на веб-страницах, которые посещают пользователи. Когда посетители посещают вредоносную ссылку, она выполняет javascript. После того, как хакеры воспользуются уязвимостью XSS, они могут легко запускать фишинговые атаки, атаки троянов или червей или даже красть учетные записи.

Например, предположим, что злоумышленник обнаружил уязвимость XSS в Gmail, а также внедрил в нее вредоносный скрипт. Каждый раз, когда посетитель посещает сайт, исполняется вредоносный скрипт и код перенаправляет пользователя на поддельную страницу Gmail или даже может захватить куки. После того, как хакер украл куки, он может либо войти в учетную запись Gmail других, либо даже сменить пароль.

Перед выполнением атаки XSS у вас должны быть следующие навыки:

Как выполнять XSS-атаки на веб-сайт в 2019 году:

Шаг 1: Поиск уязвимого веб-сайта. Чтобы запустить XSS-атаку, хакеры могут использовать Google dork, чтобы найти уязвимый веб-сайт, например: используйте dork «? Search =» или «.php? Q =». Этот придурок будет отображать некоторые конкретные сайты в результатах поиска Google, которые можно использовать для взлома.

Google dork — это сотрудник, который по незнанию раскрывает конфиденциальную корпоративную информацию в Интернете. Слово «придурок» — это сленг для дурака или неумелого человека.

Google dorks подвергают корпоративную информацию риску, потому что невольно создают черные двери, которые позволяют злоумышленнику войти в сеть без разрешения и / или получить доступ к несанкционированной информации. Чтобы найти конфиденциальную информацию, злоумышленники используют строкирасширенного поиска, называемые запросами Google dork.

Запросы Google dork созданы с помощью операторов расширенного поиска, которые ИТ-администраторы, исследователи и другие специалисты используют в своей повседневной работе для сужения результатов поиска. Обычно используемые поисковые операторы включают в себя:

site: ограничивает результаты запроса определенным сайтом или доменом.

Тип файла: ограничивает результаты запроса для файлов PDF или других конкретных типов файлов.

intext: ограничивает результаты теми записями содержимого, которые содержат определенные слова или фразы.

Шаг 2: Проверьте уязвимость:

Теперь нам нужно найти поле ввода, в которое мы можем внедрить вредоносный скрипт, например, поле поиска, поле имени пользователя или пароля или любое другое связанное поле.

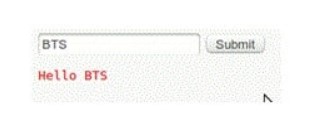

Теперь протестируйте уязвимость, поместив некоторую строку в поле, скажем, например, вставьте «BTS» в поле ввода. Результаты будут отображаться следующим образом:

Теперь щелкните правой кнопкой мыши на странице и просмотрите исходный код страницы. Найдите строку, которую вы ввели, это «BTS». Также отметьте место, где размещены входные данные.

Теперь нам нужно выяснить, что сервер дезинфицирует наш ввод или нет? Чтобы проверить это, вставьте тег

Сохранить моё имя, email и адрес сайта в этом браузере для последующих моих комментариев.