Какой способ блокировки смартфона самый надежный

С появлением NFC и привязкой пластиковых и карт к смартфону его защита – крайне актуальный вопрос.

Современный телефон легко защитить от несанкционированного использования с помощью блокировки различными способами. Причем чем дороже смартфон, тем больше вариантов.

Но какой из них надежнее? Пин-код, графический ключ или все-таки сканер отпечатков пальцев? Разбираемся вместе!

Дактилоскопический сканер

Прежде я вообще не видел нужды в этой опции и пользовался графическим ключом. Но стоило только приобрести смартфон с этой функцией и теперь даже если мне попадается в руки чужой гаджет, я начинаю искать сканер отпечатков пальцев в привычном для себя месте. Это удобный и быстрый способ разблокировки. Качество в данном случае означает скорость, с какой сканер сможет распознать ваш палец и разблокировать смартфон.

Он может быть расположен на передней кнопке как у Meizu, или на задней крышке, как это делают в аппаратах фирмы Xiaomi.

Что касается безопасности, то это, пожалуй, один из самых надежных методов потому как взломать дактилоскпопический сканер не так-то легко. Кстати, сканер обладает датчиком тепла, а это означает, что функция не будет работать с имитацией пальца.

Пин-код

Традиционный способ защиты гаджета, который подразумевает комбинацию из цифр. Их длина зависит от версии Android. Это самый надежный способ на данный момент. Можно потратить десятки часов на подбор различных комбинаций и так и не разблокировать смартфон. Пин-код хорошо комбинировать со сканером отпечатков пальца.

Сканер распознавания лица

Хотя и кажется, что подобный сканер – явление новое, на самом деле это не так. Функция впервые появилась на Android версии 4.0, а это примерно 2012 год. Опция использует фронтальную камеру для снятия фото вашего лица, а после сравнивает данные этой фотографии с данными фронтальной камеры в реальном времени. Уровень защиты у способа сомнительный. Были случаи, когда сканер принимал распечатанные фотографии за чистую монету и открывал все доступы потенциальному злоумышленнику.

Из минусов также отметим, что в помещении должно быть отличное освещение, чтобы камера могла сделать фото лица. Также многое зависит от качества модуля камеры и от того, каким образом вы держите телефон.

Сканер радужной оболочки глаза

Здесь, так же как и в случае с дактилоскопическим сканером, требуется второй способ защиты. Это может быть пароль, пин-код или графически ключ.

Распознавание зависит от уровня освещения и положения глаз пользователя. Сканеры в более дорогих моделях могут работать в условиях плохой видимости и с разными ракурсами. Оболочка глаза должна быть внесена в базу смартфона.

С технической точки зрения у функции много общего с дактилоскопическим сканером, но сканер радужной оболочки глаза проигрывает в удобстве использования.

Графически ключ

Этот способ – беда многих родителей! Маленькие дети очень любят копаться в настройках телефона и устанавливать графический ключ, принося родителям много головной боли.

Это также очень популярная функция блокировки. Её можно использовать вместе с пин-кодом или по отдельности, как вам больше нравится. Система дает несколько попыток, чтобы разблокировать смартфон, затем блокирует гаджет на несколько секунд.

Способ довольно надежный и простой. Единственное – некоторые смартфоны после череды неудачных попыток предлагают сбросить все пользовательские данные.

Пароль

Старейший способ. Он позволяет использовать набор из символов и цифр для блокировки смартфона. Способ надежный, но не самый удобный. Вводить каждый раз сложный пароль долго и нудно, а легкий пароль нетрудно подобрать.

Умная блокировка (Smart Lock)

Это не совсем способ блокировки, это скорее дополнение к нему. Функция впервые появилась на Android 5.0. Принцип работы прост: когда вы находитесь согласно данным геолокации в “безопасной зоне” или у вас есть доверенное устройство, например фитнес браслет с Bluetooth. Устройство будет работать в таких условиях, словно у него и нет никакой блокировки.

Заключение

Сканер радужной оболочки глаза, Smart Lock и сканер лица – второстепенные методы. Они не слишком удобны, надежны и хороши. Пин-код, графический ключ и пароль – по-прежнему самые надежные способы защиты смартфона от несанкционированного использования. Дактилоскопический сканер также удобен и вполне себе надежен, но он находится в моделях средней ценовой категории и все равно работает лишь в комбинации с графическим ключом или пин-кодом. Это сделано для того, чтобы, если сканер вдруг откажет, у вас был бы способ пользоваться телефоном.

Графический ключ или ПИН-код, что лучше выбрать?

Мобильные устройства стали неотъемлемой частью нашей жизни. Производители смартфонов используют множество ухищрений для привлечения потенциальных пользователей и в плане безопасности так же пытаются предоставить уникальные возможности и функции. Биометрические данные (отпечатки пальцев, форма лица) для разблокировки экрана телефона сейчас набирают свою популярность, однако на рынке по-прежнему широкий ассортимент гаджетов имеющих в своем арсенале более простые формы защиты телефона. В частности, к таким формам относится графический ключ и ПИН-код. Что лучше? Давайте рассмотрим более подробно.

Нужно ли блокировать экран телефона?

Графические ключи появились достаточно давно и зарекомендовали себя среди множества пользователей. Однако, более подробное исследование этого метода показало, что надежность способа можно сравнить с самыми очевидными паролями: «123456», «password», «qwerty» и т.д. То есть графический ключ не обладает достаточно хорошей степень защиты для Вашего мобильного устройства.

С чем это связано? Здесь играет свою роль человеческое восприятие. Мозгу человека гораздо проще запомнить рисунок или движение руки, нежели набор цифр. Таким образом человеку, который случайно или специально увидит, как Вы проводите пальцем по экрану с расстояния всего в несколько метров, будет в разы легче его повторить, нежели подобрать пароль.

Более того, люди предсказуемы и у хакеров есть свои базы наиболее распространенных паролей и комбинаций блокировки экрана. Ко всему этому, не каждое устройство имеет олеофобное покрытие экрана (пленка, отталкивающая жиры от телефона), что позволяет любому посмотревшему на экран увидеть следы пальца, а впоследствии методом подбора подобрать подлинную комбинацию.

Пин-код существует уже крайне длительный период времени. Он был актуальны еще в период кнопочных телефонов, он остается актуальным и в нынешнее время сенсорных устройств. PIN-код обладает более надежным уровнем защиты по сравнению с графическим ключом. Для случайного наблюдателя или потенциального злоумышленника его сложнее запомнить, опять-таки, вследствие восприятия человека.

При всем этом, при выборе PIN-кода также не следует расслабляться и отдавать предпочтение дате Вашего рождения. Пароль должен быть уникальным и никак не связанный с памятными для Вас датами, числами, цифрами. И следует учитывать, что здесь также, как и в предыдущем случае, актуальна проблема для экранов без специального покрытия. Поэтому, и в первом, и во втором случае протереть экран после ввода пароля будет не лишним.

Пин-код, графический ключ или сканер отпечатков пальцев: какой способ блокировки телефона самый надежный

Как надежно защитить телефон – один из важных вопросов современности. Ведь к большинству смартфонов привязаны банковские карты, да и личной информации на телефоне современного человека достаточно. Поэтому важно максимально надежно защитить смартфон от входа в систему постороннего человека.

Графический ключ

Графический ключ – самый популярный способ блокировки на телефоне, который не оборудован сканером отпечатка пальца. Такой пароль можно быстро и легко вести, но если ты его не знаешь, то угадать довольно трудно. Правда, большинство владельцев устанавливают самую простую и очевидную последовательность соединения кружков. К тому же, некоторые системы после нескольких неудачных попыток предлагают сбросить все данные пользователя.

Пин-код

Эта блокировка появилась на андроид-системах изначально. Точно такой же способ защиты стоит на большинстве моделей сейфов. Его суть заключается в вводе правильной последовательности цифр. Такая защита не самая лучшая. Ведь если задать в настройках сложный пароль, то каждый раз вводить его довольно трудно. А если настроить систему на простой набор цифр, то взломать телефон с такой защитой не составит труда.

Сканер отпечатков пальца

По-другому такую систему называют дактилоскопическим сканером. Это один из самых удобных и надежных способов защиты смартфона от рук посторонних людей. Чем качественнее сканер, тем быстрее он дает доступ в систему владельцу и тем труднее его взломать. Правда, тут есть один существенный недостаток. Если хозяин порезал палец, которым снимает блокировку телефона, то появляется вероятность, что система не откроет доступ. Поэтому рекомендуется заносить в базу любой другой свой отпечаток пальца.

Ну а если имеется страх, что телефон взломают имитатором пальца, как в кино, то можно расслабиться. Современные сканеры отпечатков пальца обладают датчиком тепла. Это означает, что на предмет, температура которого ниже 30 градусов, сканер не будет реагировать.

Сканер распознавания лица

Такое средство защиты появилось относительно давно – в 2012 году. Его суть заключается в том, что телефон, используя фронтальную камеру, сравнивает лицо человека с фотографией, занесенной в базу. Такой способ имеет больше минусов, чем плюсов. Во-первых, взломать такую систему можно обычной распечатанной фотографией владельца. Во-вторых, на более ранних смартфонах сканер распознавания лица открывал доступ любому человеку, более-менее похожему на владельца. Ну а в-третьих, в помещении при разблокировке должно быть яркое освещение, иначе система не узнает хозяина.

Сканер радужной оболочки глаза

Такой сканер есть только на самых современных и дорогих смартфонах. Он имеет некоторые минусы, которыми обладает сканер лица. Например, он также требует нормального освещения в помещении, да и телефон нужно держать определенным образом, иначе он не распознает оболочку глаза. Поэтому этот вариант не очень удобный, да и в скорости снятия блокировки он в некоторых ситуациях проигрывает пин-коду. Зато взломать такую систему ой как не просто.

Пароль

Пароль – это практически то же самое, что и пин-код. Главное их различие заключается в том, что в пин-коде нельзя вводить буквы, только цифры, а в пароле можно вводить любые знаки. Такое средство защиты достаточно надежное, но каждый раз вводить комбинацию символов утомительно.

Умная блокировка (Smart Lock)

Вообще, Smart Lock – это не совсем способ блокировки, это некое дополнение к нему. Он облегчает получение доступа к смартфону для владельца, не снижая уровень безопасности. Так, если человек находится в безопасной зоне, например, дома, то смартфон снимает с себя защиту, пока человек не покинет эту территорию. Настроить безопасные зоны можно в настройках приложения. Точно также ведет себя телефон, если подключено доверенное устройство, например, смарт-часы или фитнес-браслет.

Так какой способ самый надежный

Удобный и надежный – сканер отпечатка пальца. Но он проигрывает другим средствам защиты в том плане, что работает только совместно с паролем или графическим ключом. То есть, если злоумышленник знает комбинацию, то он сможет переключиться на эти средства защиты и получить доступ к телефону. Если говорить только о надежности, то тут на первый ряд выходит сканер радужной оболочки глаза. А вот удобнее всего пользоваться графическим ключом или сканером отпечатка пальца.

Резюмируя

Каждый человек должен самостоятельно выбрать то средство защиты, которое удобнее ему самому. Ведь каждый способ блокировки имеет свои плюсы и свои недостатки. Можно поэкспериментировать с каждым вариантом и решить, какой лучше всего подходит именно вам.

Измените свой пароль и защитите себя от взлома экрана блокировки Android

На данный момент Android является самой популярной мобильной операционной системой в мире, значительно опережая конкурентов. В 2014 году был произведён 1 миллиард устройств (на 800 миллионов больше чем у Apple, занимающей второе место). Android контролирует 82% мобильного рынка.

Отличные новости для Google, но это также означает, что баги и уязвимости могут привести к ужасающим последствиям, поскольку затронут значительную часть населения планеты.

К сожалению, в начале этой недели исследователи Техасского университета обнаружили очередной изъян в безопасности Android.

Сегодня мы взглянем на него подробнее и расскажем, какие меры защиты вы можете предпринять.

В чём проблема?

В современном телефоне на базе Android имеется три способа защиты экрана блокировки: ПИН-код, графический ключ и пароль. Новая уязвимость затрагивает пользователей, которые выбрали пароль.

Исследователи описали уязвимость в посте на сайте университета, сообщив: «Манипулируя достаточно большой строкой в поле пароля при включённой камере, атакующий можете дестабилизировать экран блокировки, вызывая вылет на домашний экран устройства».

На практике это означает, что потенциальный хакер может получить доступ к вашему телефону, списку контактов, данным приложений, информации в облачных хранилищах и другим личным данным, без необходимости применения сложных техник. Даже обычный человек, знакомый с современными технологиями, может взломать телефон, найдя его на улице.

Для осуществления взлома необходимо ввести набор случайных символов при помощи клавиатуры для экстренных вызовов, а затем постоянно нажимать кнопку «Сделать снимок». Это приведёт к неисправности экрана блокировки, в результате чего телефон перезагрузится на домашний экран пользователя.

Попав туда, хакер получит полный доступ к устройству, независимо от того, зашифрована ли файловая система. Он сможете даже активировать права разработчика.

Данный взлом демонстрируется в видеоролике ниже:

Находитесь ли вы в опасности?

К счастью, уязвимость присутствует не во всех версиях Android. Вы будете затронуты, только если пользуетесь устройством на базе Android Lollipop версии с 5.0 до 5.1.1.

Как уже упоминалось выше, хак работает, только если вы используете защиту паролем. Людям, предпочитающим ПИН-коды и графические ключи, не о чем беспокоиться.

Хотя эти два критерия, несомненно, ограничивают число людей, на которых может повлиять уязвимость, она затрагивает пользователей более всего заботящихся о безопасности и верящих, что длинный пароль гораздо лучше ПИН-кода или графического ключа. В обычных обстоятельствах они абсолютно правы, но эта дыра доказывает, что у любой защиты есть недостатки.

Что вы можете сделать?

Наиболее важная задача — как можно скорее защитить экран блокировки.

Уязвимость была исправлена в сборке LMY48M Android 5.1.1, выпущенной компанией Google.

Несмотря на доступность билда, несколько пользователей сообщили, что пока не получили свои обновления. Если вы входите в их число, посетите googlesource.com и загрузите сборку вручную.

Если у вас нет Nexus или вы ещё не получили обновление, вам стоит по крайней мере сменить пароль экрана блокировки на ПИН-код.

Почему нужно выбрать ПИН-код, а не графический ключ?

Графические ключи Android появились в 2008 году и применяются множеством людей. Однако не так давно исследователь предположил, что они нисколько не безопаснее очевидных паролей, вроде «пароль», «12345678» или «qwertyuiop».

Этим исследователем была Марте Лёге, выпускница Норвежского научно-технического университета. Она обнаружила, что 44 процента всех графических ключей начинаются в левом верхнем углу, в то время как 77 процентов ключей начинаются в одном из четырёх углов экрана.

Она также выяснила, что большинство ключей включают лишь пять движений, тогда как пользователям разрешено использовать до девяти. Это означает, что число возможных комбинаций уменьшается с 389112 до 7152. Если ключ содержит всего четыре движения, эта цифра падает до 1624.

«Люди предсказуемы», сообщила она. «При создании графических ключей люди руководствуются теми же принципами, что и при выборе ПИН-кодов или паролей».

Если вы всё же хотите использовать графический ключ, убедитесь, что он достаточно сложен. Кроме этого, избегайте инициалов ваших близких или домашних животных. Согласно исследованию Марте, используя эти инициалы, атакующий имеет шанс 1 к 10 угадать ключ всего за 100 попыток.

На изображении ниже вы можете видеть наиболее часто встречающиеся графические ключи. Если вы пользуетесь одним из них, немедленно смените его.

Выберите разумный ПИН-код

Это означает, что самым безопасным методом защиты вашего устройства на Android будет ПИН-код. Но вам всё равно нужно следовать основным принципам безопасности.

К примеру, убедитесь, что используете код, отличный от ПИН-кода вашей банковской карты или других ПИН-кодов. Так же как использование одного и того же пароля для всех ваших онлайновых аккаунтов увеличивает вашу уязвимость, применение одного ПИН-кода несколько раз снижает эффективность любой системы защиты. Вдобавок к этому, избегайте годовщин, дней рождения и повторяющихся цифр.

Microsoft тоже одобряет этот подход. Компания недавно рекомендовала пользователям Windows 10 использовать ПИН-код для входа в свои машины. Взломав ваш пароль, хакер получит доступ ко всей учётной записи Microsoft, тогда как ПИН-код даст ему лишь доступ к этому конкретному устройству.

А вы защитили себя?

Относитесь ли вы к числу пользователей, которых затрагивает данная уязвимость? Какие шаги вы предприняли для своей защиты?

Вызывает ли эта ситуация беспокойство касательно безопасности Android? Какие ещё уязвимости до сих пор не обнаружены? Учитывая фрагментацию операционной системы, их наверняка немало.

Возможно, вы обнаружили другие новые или уникальные методы авторизации?

Как всегда, мы с удовольствием вас выслушаем. Вы можете поделиться своим мнением и мыслями в комментариях.

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 1

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на водителей-дальнобойщиков. Бывают, конечно, и милые истории — родители забыли пароль от гаджета, а на нем осталось видео с первыми шагами их малыша, но таких, к сожалению, единицы. Но и они требуют профессионального подхода к вопросу. В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о способах, которые позволяют экспертам-криминалистам обойти блокировку смартфона.

Важно: эта статья написана для оценки безопасности паролей и графических паттернов, используемых владельцами мобильных устройств. Если вы решите разблокировать мобильное устройство с помощью описанных методов — помните, что все действия по разблокировке устройств вы совершаете на свой страх и риск. При манипуляции с мобильными устройствами вы можете заблокировать устройство, стереть пользовательские данные или привести устройство в неисправное состояние. Также даны рекомендации пользователям, как повысить уровень защиты своих устройств.

Итак, самым распространенным методом ограничения доступа к пользовательской информации, содержащейся в устройстве, является блокировка экрана мобильного устройства. Когда подобное устройство попадает в криминалистическую лабораторию, работа с ним бывает затруднена, так как для такого устройства невозможно активировать режим отладки по USB (для Android-устройств), невозможно подтвердить разрешение на взаимодействие компьютера эксперта с этим устройством (для мобильных устройств фирмы Apple) и, как следствие, невозможно получить доступ к данным, находящимся в памяти устройства.

Насколько обычная блокировка экрана мобильного устройства препятствует извлечению специалистами данных из него, говорит тот факт, что ФБР США заплатило крупную сумму за разблокировку iPhone террориста Сайеда Фарука, одного из участников теракта в калифорнийском городе Сан-Бернардино [1].

Методы разблокировки экрана мобильного устройства

Как правило, для блокировки экрана мобильного устройства используется:

Социальные методы разблокировки мобильного устройства

Кроме чисто технических, существуют и иные способы узнать или преодолеть PIN-код, или графический код (паттерн) блокировки экрана. В отдельных случаях социальные методы могут быть более эффективными, чем технические решения, и помочь в разблокировке устройств, перед которыми пасуют существующие технические разработки.

В данном разделе будут описаны методы разблокировки экрана мобильного устройства, которые не требуют (или требуют лишь ограниченного, частичного) применения технических средств.

Для совершения социальных атак нужно как можно глубже изучить психологию владельца заблокированного устройства, понять, по каким принципам он генерирует и сохраняет пароли или графические паттерны. Также исследователю понадобится капля везения.

При использовании методов, связанных с подбором пароля, следует учитывать, что:

Способ 1: cпроси пароль

Это покажется странным, но пароль разблокировки можно узнать, просто спросив у владельца устройства. Как показывает статистика, примерно 70% владельцев мобильных устройств охотно сообщают пароль. Особенно, если это сократит время исследования и, соответственно, владелец быстрее получит свое устройство назад. Если нет возможности спросить пароль у владельца (например, владелец устройства умер) или он отказывается его раскрыть — пароль можно узнать у его близких родственников. Как правило, родственники знают пароль или могут подсказать возможные варианты.

Рекомендация по защите: Пароль от вашего телефона — это универсальный ключ от всех данных, в том числе и платежных. Говорить, передавать, писать его в мессенджерах — плохая идея.

Способ 2: подгляди пароль

Пароль можно подсмотреть в момент, когда владелец пользуется устройством. Даже если вы запомните пароль (символьный или графический) лишь частично — это значительно сократит количество возможных вариантов, что позволит быстрее подобрать его.

Вариантом данного метода является использование записей камер видеонаблюдения, на которых запечатлен владелец, разблокирующий устройство с помощью графического пароля [2]. Описанный в работе «Cracking Android Pattern Lock in Five Attempts» [2] алгоритм, путем анализа видеозаписей, позволяет предположить варианты графического пароля и разблокировать устройство за несколько попыток (как правило, для этого нужно сделать не более пяти попыток). Как утверждают авторы, «чем сложнее графический пароль, тем проще его подобрать».

Рекомендация по защите: Использование графического ключа — не лучшая идея. Цифро-буквенный пароль подглядеть очень сложно.

Способ 3: найди пароль

Пароль можно найти в записях владельца устройства (файлы на компьютере, в ежедневнике, на фрагментах бумаги, лежащих в документах). Если человек использует несколько различных мобильных устройств и на них разные пароли, то иногда в батарейном отсеке этих устройств или в пространстве между корпусом смартфона и чехлом можно найти клочки бумаги с записанными паролями:

Рекомендация по защите: не надо вести «блокнотик» с паролями. Это плохая идея, кроме случая, когда все эти пароли заведомо ложные, чтобы уменьшить количество попыток разблокировки.

Способ 4: отпечатки пальцев (Smudge attack)

Этот метод позволяет выявить потожировые следы рук на дисплее устройства. Увидеть их можно, обработав экран устройства светлым дактилоскопическим порошком (вместо специального криминалистического порошка можно использовать детскую присыпку или иной химически неактивный мелкодисперсный порошок белого или светло-серого цвета) или посмотрев на экран устройства в косопадающих лучах света. Анализируя взаиморасположение следов рук и имея дополнительную информацию о владельце устройства (например, зная его год рождения), можно попробовать подобрать текстовый или графический пароль. Так выглядит потожировое наслоение на дисплее смартфона в виде стилизованной буквы Z:

Рекомендация по защите: Как мы и говорили, графический пароль — это не лучшая идея, как и стекла с плохим олеофобным покрытием.

Способ 5: искусственный палец

Если устройство может быть разблокировано по отпечатку пальца, а исследователь имеет образцы отпечатков рук владельца устройства, то на 3D-принтере можно изготовить трехмерную копию отпечатка пальца владельца и использовать ее для разблокировки устройства [3]:

Для более полной имитации пальца живого человека — например, когда датчик отпечатка пальца смартфона еще детектирует тепло — 3D-модель надевается (прислоняется) к пальцу живого человека.

Владелец устройства, даже забыв пароль блокировки экрана, может сам разблокировать устройство, используя отпечаток своего пальца. Это может быть использовано в определенных случаях, когда владелец не может сообщить пароль, но, тем не менее, готов помочь исследователю разблокировать свое устройство.

Исследователю следует помнить о поколениях сенсоров, примененных в различных моделях мобильных устройств. Старые модели сенсоров могут срабатывать практически на прикосновение любого пальца, не обязательно принадлежащего владельцу устройства. Современные ультразвуковые сенсоры, наоборот, сканируют весьма глубоко и четко. Кроме того, ряд современных подэкранных сенсоров — это просто CMOS-фотокамеры, которые не могут сканировать глубину изображения, из-за чего обмануть их намного проще.

Рекомендация по защите: Если палец, то только ультразвуковой сенсор. Но не забывайте, что приложить палец против вашей воли куда проще, чем лицо.

Способ 6: «рывок» (Mug attack)

Данный метод описан британскими полицейскими [4]. Он заключается в скрытой слежке за подозреваемым. В момент, когда подозреваемый разблокирует свой телефон, агент в штатском вырывает его из рук владельца и не дает устройству заблокироваться вновь до момента передачи его экспертам.

Рекомендация по защите: Думаю, если против вас собираются применять такие меры, то дело плохо. Но тут нужно понимать, что случайная блокировка обесценивает этот способ. А, например, многократное нажатие кнопки блокировки на iPhone запускает режим SOS, который в дополнение ко всему выключает FaceID и включает требование кода пароля.

Способ 7: ошибки в алгоритмах управления устройством

В новостных лентах профильных ресурсов часто можно встретить сообщения о том, что при определенных действиях с устройством происходит разблокировка его экрана. Например, экран блокировки ряда устройств может разблокироваться при входящем звонке. Недостаток данного метода в том, что выявленные уязвимости, как правило, оперативно устраняются производителями.

Примером подхода к разблокировке мобильных устройств, выпущенных ранее 2016 года, является разряд батареи. При низком заряде устройство разблокируется и предложит изменить настройки питания. При этом надо быстро перейти на страницу с настройками безопасности и отключить блокировку экрана [5].

Рекомендация по защите: не забывайте своевременно обновлять ОС своего устройства, а если оно уже не поддерживается — менять смартфон.

Способ 8: уязвимости в сторонних программах

Уязвимости, выявленные в установленных на устройстве сторонних программах, могут также полностью или частично предоставлять доступ к данным заблокированного устройства.

Примером подобной уязвимости может быть похищение данных из iPhone Джеффа Безоса, основного владельца Amazon. Уязвимость в мессенджере WhatsApp, проэксплуатированная неизвестными, привела к краже конфиденциальных данных, находившихся в памяти устройства [6].

Подобные уязвимости могут быть использованы исследователями для достижения своих целей — извлечения данных из заблокированных устройств или для их разблокировки.

Рекомендация по защите: Нужно обновлять не только ОС, но и прикладные программы, которыми вы пользуетесь.

Способ 9: корпоративный телефон

Корпоративные мобильные устройства могут быть разблокированы системными администраторами компаний. Так, например, корпоративные устройства Windows Phone привязываются к аккаунту Microsoft Exchange компании и могут быть разблокированы ее администраторами. Для корпоративных устройств Apple существует сервис Mobile Device Management, аналогичный Microsoft Exchange. Его администраторы также могут разблокировать корпоративное iOS-устройство. Кроме того, корпоративные мобильные устройства можно скоммутировать только с определенными компьютерами, указанными администратором в настройках мобильного устройства. Поэтому без взаимодействия с системными администраторами компании такое устройство невозможно подключить к компьютеру исследователя (или программно-аппаратному комплексу для криминалистического извлечения данных).

Рекомендация по защите: MDM — это и зло, и добро с точки зрения защиты. MDM-администратор всегда может удаленно сбросить устройство. В любом случае, не стоит хранить чувствительные личные данные на корпоративном устройстве.

Способ 10: информация из сенсоров

Анализируя информацию, получаемую от сенсоров устройства, можно подобрать пароль к устройству с помощью специального алгоритма. Адам Дж. Авив продемонстрировал возможность подобных атак, используя данные, полученные акселерометром смартфона. В ходе исследований ученому удалось правильно определить символьный пароль в 43% случаях, а графический пароль — в 73% [7].

Рекомендация по защите: Внимательно следите за тем, каким приложениям вы выдаете разрешение на отслеживание различных сенсоров.

Способ 11: разблокировка по лицу

Как и в случае с отпечатком пальца, успех разблокировки устройства с использованием технологии FaceID зависит от того, какие сенсоры и какой математический аппарат используются в конкретном мобильном устройстве. Так, в работе «Gezichtsherkenning op smartphone niet altijd veilig» [8] исследователи показали, что часть исследуемых смартфонов удалось разблокировать, просто продемонстрировав камере смартфона фотографию владельца. Это возможно, когда для разблокировки используется лишь одна фронтальная камера, которая не имеет возможности сканировать данные о глубине изображения. Компания Samsung после ряда громких публикаций и роликов в YouTube была вынуждена добавить предупреждение в прошивку своих смартфонов. Face Unlock Samsung:

Более продвинутые модели смартфонов можно разблокировать, используя маску или самообучение устройства. Например, в iPhone X используется специальная технология TrueDepth [9]: проектор устройства, с помощью двух камер и инфракрасного излучателя, проецирует на лицо владельца сетку, состоящую из более чем 30 000 точек. Такое устройство можно разблокировать с помощью маски, контуры которой имитируют контуры лица владельца. Маска для разблокировки iPhone [10]:

Так как подобная система очень сложна и не работает в идеальных условиях (происходит естественное старение владельца, изменение конфигурации лица из-за выражения эмоций, усталости, состояния здоровья и т.п.), она вынуждена постоянно самообучаться. Поэтому если разблокированное устройство подержит перед собой другой человек — его лицо будет запомнено как лицо владельца устройства и в дальнейшем он сможет разблокировать смартфон, используя технологию FaceID.

Рекомендация по защите: не используйте разблокировку по «фото» — только системы с полноценными сканерами лица (FaceID у Apple и аналоги на Android-аппаратах).

Основная рекомендация — не смотреть в камеру, достаточно отвести взгляд. Если даже зажмурить один глаз — шанс разблокировать сильно падает, как и при наличии рук на лице. Кроме того, для разблокировки по лицу (FaceID) дается всего 5 попыток, после чего потребуется ввод кода-пароля.

Способ 12: использование утечек

Базы утекших паролей — прекрасный способ понять психологию владельца устройства (при условии, что исследователь располагает информацией об адресах электронной почты владельца устройства). В приведенном примере поиск по адресу электронной почты принес два похожих пароля, которые использовал владелец. Можно предположить, что пароль 21454162 или его производные (например, 2145 или 4162) могли использоваться в качестве кода блокировки мобильного устройства. (Поиск по адресу электронной почты владельца в базах утечек показывает, какие пароли владелец мог использовать, в том числе для блокировки своего мобильного устройства).

Рекомендация по защите: действуйте превентивно, отслеживайте данные об утечках и своевременно меняйте пароли замеченные в утечках!

Способ 13: типовые пароли блокировки устройств

Как правило, у владельца изымается не одно мобильное устройство, а несколько. Часто таких устройств набирается с десяток. При этом можно подобрать пароль для уязвимого устройства и попробовать его применить к другим смартфонам и планшетам, изъятым у этого же владельца.

При анализе данных, извлеченных из мобильных устройств, такие данные отображаются в криминалистических программах (часто — даже при извлечении данных из заблокированных устройств с применением различных типов уязвимостей).

Как видно на скриншоте части рабочего окна программы UFED Physical Analyzer, устройство заблокировано достаточно необычным PIN-кодом fgkl.

Не стоит пренебрегать иными устройствами пользователя. Например, анализируя пароли, сохраненные в кэше веб-браузера компьютера владельца мобильного устройства, можно понять принципы генерации паролей, которых придерживался владелец. Просмотреть сохраненные пароли на компьютере можно с помощью утилиты компании NirSoft [11].

Также на компьютере (ноутбуке) владельца мобильного устройства могут быть Lockdown-файлы, которые могут помочь получить доступ к заблокированному мобильному устройству фирмы Apple. Об этом методе будет рассказано далее.

Рекомендация по защите: используйте везде разные, уникальные пароли.

Способ 14: типовые PIN-коды

Как было отмечено ранее, пользователи часто используют типовые пароли: номера телефонов, банковских карт, PIN-коды. Подобную информацию можно использовать, чтобы разблокировать предоставленное устройство.

Если ничего не помогает — можно воспользоваться следующей информацией: исследователи провели анализ и нашли наиболее популярные PIN-коды (приведенные PIN-коды покрывают 26,83% всех паролей) [12]:

| PIN | Частота, % |

|---|---|

| 1234 | 10,713 |

| 1111 | 6,016 |

| 0000 | 1,881 |

| 1212 | 1,197 |

| 7777 | 0,745 |

| 1004 | 0,616 |

| 2000 | 0,613 |

| 4444 | 0,526 |

| 2222 | 0,516 |

| 6969 | 0,512 |

| 9999 | 0,451 |

| 3333 | 0,419 |

| 5555 | 0,395 |

| 6666 | 0,391 |

| 1122 | 0,366 |

| 1313 | 0,304 |

| 8888 | 0,303 |

| 4321 | 0,293 |

| 2001 | 0,290 |

| 1010 | 0,285 |

Рекомендация по защите: проверьте свой PIN-код по таблице выше и, даже если он не совпал, все равно смените его, потому что 4 цифры — это слишком мало по меркам 2020 года.

Способ 15: типовые графические пароли

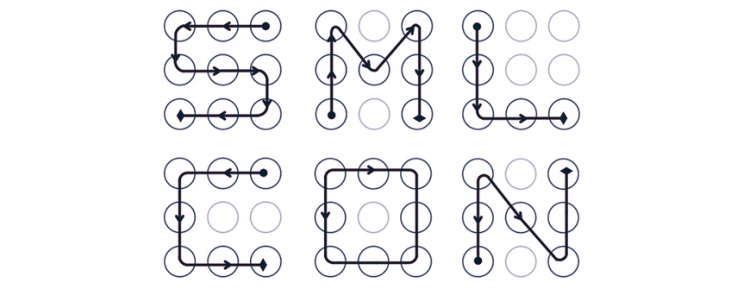

Как было описано выше, имея данные камер видеонаблюдения, на которых владелец устройства пробует его разблокировать, можно подобрать паттерн разблокировки с пяти попыток. Кроме того, точно так же, как существуют типовые PIN-коды, существуют и типовые паттерны, которые можно использовать для разблокировки заблокированных мобильных устройств [13, 14].

Простые паттерны [14]:

Паттерны средней сложности [14]:

Сложные паттерны [14]:

На некоторых мобильных устройствах, помимо графического кода, может быть установлен дополнительный PIN-код. В этом случае, если не удается подобрать графический код, исследователь может кликнуть на кнопку Доп.PIN-код (дополнительный PIN-код) после ввода неправильного графического кода и попытаться подобрать дополнительный PIN-код.

Рекомендация по защите: лучше вообще не использовать графические ключи.

Способ 16: буквенно-цифровые пароли

Если на устройстве можно использовать буквенно-цифровой пароль, то в качестве кода блокировки владелец мог использовать следующие популярные пароли [16]:

Способ 17: облачные или локальные хранилища

Если нет технической возможности изъять данные из заблокированного устройства криминалисты могут поискать его резервные копии на компьютерах владельца устройства или в соответствующих облачных хранилищах.

Часто владельцы смартфонов Apple, подключая их к своим компьютерам, не осознают, что в это время может осуществляться создание локальной или облачной резервной копии устройства.

В облачных хранилищах Google и Apple могут сохраняться не только данные из устройств, но и сохраненные устройством пароли. Извлечение этих паролей может помочь в подборе кода блокировки мобильного устройства.

Из Keychain, сохраненного в iCloud, можно извлечь пароль на резервную копию устройства, установленный владельцем, который, с высокой степенью вероятности, будет совпадать с PIN-кодом блокировки экрана.

Если правоохранительные органы обращаются в Google и Apple — компании могут передать имеющиеся данные, что, вероятно, сильно снизит необходимость разблокировки устройства, так как данные уже будут у правоохранителей.

Например, после террористического акта в Пенсоконе копии данных, хранящихся в iCloud, были переданы ФБР. Из заявления Apple:

«В течение нескольких часов, после первого запроса ФБР, 6 декабря 2019 года, мы представили широкий спектр информации, связанной с расследованием. С 7 по 14 декабря мы получили шесть дополнительных юридических запросов и в ответ предоставили информацию, включая резервные копии iCloud, информацию об аккаунте и транзакциях для нескольких учетных записей.

Мы отвечали на каждый запрос незамедлительно, зачастую в течение нескольких часов, обмениваясь информацией с офисами ФБР в Джексонвилле, Пенсаколе и Нью-Йорке. По запросам следствия было получено много гигабайт информации, которую мы передали следователям». [17, 18, 19]

Рекомендация по защите: все, что вы отдаете в облако в незашифрованном виде, может и будет использовано против вас.

Способ 18: Google-аккаунт

Данный способ подходит для снятия графического пароля, блокирующего экран мобильного устройства под управлением операционной системы Android. Для использования этого метода нужно знать имя пользователя и пароль от Google-аккаунта владельца устройства. Второе условие: устройство должно быть подключено к интернету.

При последовательном вводе неправильного графического пароля несколько раз подряд, устройство предложит восстановить пароль. После этого надо совершить вход в аккаунт пользователя, что приведет к разблокировке экрана устройства [5].

В связи с разнообразием аппаратных решений, операционных систем Android и дополнительных настроек безопасности данный метод применим только для ряда устройств.

Если у исследователя нет пароля к Google-аккаунту владельца устройства — его можно попробовать восстановить, используя стандартные методы восстановления паролей от подобных аккаунтов.

Если устройство в момент исследования не подключено к интернету (например, SIM-карта заблокирована или на ней недостаточно денег), то подобное устройство можно подключить к Wi-Fi по следующей инструкции:

Способ 19: гостевой аккаунт

На мобильных устройствах под управлением операционной системы Android 5 и выше может быть несколько аккаунтов. Для доступа к данным дополнительного аккаунта может отсутствовать блокировка PIN-кодом или графическим кодом. Для переключения нужно кликнуть на иконку аккаунта в правом верхнем углу и выбрать другой аккаунт:

Для дополнительного аккаунта доступ к некоторым данным или приложениям может быть ограничен.

Рекомендация по защите: тут важно обновлять ОС. В современных версиях Android (9 и выше с патчами безопасностями от июля 2020 года) учетная запись гостя, как правило, не дает никаких возможностей.

Способ 20: специализированные сервисы

Компании, занимающиеся разработкой специализированных криминалистических программ, в том числе предлагают услуги по разблокировке мобильных устройств и извлечению данных из них [20, 21]. Возможности подобных сервисов просто фантастические. С помощью них можно разблокировать топовые модели Android- и iOS-устройств, а также устройства, находящиеся в режиме восстановления (в которое устройство переходит после превышения количества попыток неправильного ввода пароля). Недостатком данного метода является высокая стоимость.

Фрагмент веб-страницы сайта компании Cellebrite, где описывается, из каких устройств они могут извлечь данные. Устройство может быть разблокировано в лаборатории разработчика (Cellebrite Advanced Service (CAS)) [20]:

Для подобной услуги устройство должно быть предоставлено в региональный (или головной) офис компании. Возможен выезд специалиста к заказчику. Как правило, взлом кода блокировки экрана занимает одни сутки.

Рекомендация по защите: практически невозможно защититься, кроме использования стойкого цифро-буквенного пароля и ежегодной смены устройств.