Анонимные функции в JavaScript

Разбираемся в том, что является анонимной функцией или какая связь между анонимными функциями в JavaScript и подбрасыванием монетки? Может ли функция с именем быть анонимной?

JavaScript-разработчик, запомни! Если после function есть имя — функция именованная, во всех остальных случая анонимная.

В интернете кто-то не прав

Все началось с простого вопроса в канале Telegram для изучающих JavaScript, в котором, помимо всего прочего, появился вопрос касательно обработчиков событий в браузере. Вопрос был в том, как они «навешиваются» и «снимаются» с DOM-элемента. Среди ответов от вполне опытного разработчика был следующий:

Обработчик снимается также, как он вешался. Если вешалась анонимная функция, то никак. Только удалять элемент из DOM и из памяти.

Далее ответ был подкреплен блоком кода похожим на этот:

На что в качестве возражения с моей стороны был приведен следующий блок кода, показывающий, что анонимная функция может быть удалена как обработчик:

В twitter как на работу

После этого недопонимания мною же было решено поинтересоваться у общественности через twitter, касательно вытекающего вопроса, что же является анонимной функцией, а что нет?

И для этого было вполне достаточно спросить насчёт небольшого блока кода:

Учитывая возможные колебания в результатах из-за появившихся ответов в комментариях, статистика практически 50/50, это все равно, если бы мы подбрасывали монетку.

Также задавал этот вопрос в личной беседе опытным JavaScript-разработчикам, выступающим на митапах с докладами, и людям не из мира фронтенда, результат развед-опроса был сильно похож на статистику ответов в twitter.

Я знал ответ, это же просто

Если на опрос выше вы ответили, что функция myFunc является анонимной, поздравляю—это правильно! Отметьте этот день красным цветом в календаре, позовите родных и близких, начинайте разливать шампанское по бокалам.

Итак, значит функция в коде блока выше является анонимной:

А что, если я тебе скажу, что ты можешь обратится к свойству name, и получить конкретное значение?

Полученное значение не пустое, но при этом функция выше, как мы выяснили, анонимная, но это же какой-то понятийный коллапс, товарищи! Не торопитесь уходить в backend-разработку, Шерлок Холмс уже начал свое расследование.

Как задать функцию в JavaScript

К тому же, не стоит забывать о существовании Generator Function и об специальном синтаксисе с использованием async, плюс вспомним о setters, getters. Все это добавляет вариации в вышеуказанные способы определения функций.

Усиливаем пример с определением имени. Тесты

Теперь, используя описанные способы выше, возьмём у каждой функции свойство name, и начнем с функций, заданных как Function expression:

Функции, объявленные как Object Method:

Вопросов возникает ещё больше. А может функция в опросе из twitter все таки именованная? Может я ввел вас в заблуждение?

Спецификация. Хардкор

Возможно кто-то считает, что когда-то трава была зеленее, небо голубее и вода мокрее, но в мире JavaScript раньше было определенно хуже! И только начиная со стандарта ECMA-262 6th Edition появилась определенность в понятии анонимной функции, в частности в главе 14 ECMAScript Language: Functions and Classes, посвященной функциям и классам, в пункте 14.1.9 IsAnonymousFunctionDefinition :

Откуда получаем, что для полного понимания придется разобраться в семантике IsFunctionDefinition :

А также разобраться в семантике hasName :

Из семантики hasName для Arrow Function следует, что стрелочные функции всегда анонимны:

С описанием метода объекта дела обстоят несколько сложнее, поскольку может использоваться старый синтаксис через AssignmentExpression или новый через MethodDefinition:

Также помним, что свойству объекта может быть присвоена в качестве значения функция, откуда получаем следующие вариации для метода:

Не удивлюсь, если вы уже устали и запутались, а ведь это далеко не все и я опустил часть перекрестных ссылок между разделами и пунктами спецификации. Лично мне в процессе подготовки статьи удалось запутаться дважды.

Что же стоит запомнить? Все случаи с описанием методов сводятся к Function Expression, где свойству объекта задается в качестве значения функция.

Собирая все воедино, для себя выделил простое правило: если после function есть идентификатор, другими словами имя, тогда функция именованная, во всех остальных случаях анонимная.

Возвращаемся к тестам и ставим точку.

Весь этот путь был проделан не зря, теперь мы с полной уверенностью и без капли сомнения сможем определить, когда функция именованная, когда нет:

Стойте! А как же name?

Не стоит забывать, что JavaScript мультипарадигмальный язык программирования, где есть элементы объектно-ориентированного подхода, где функцию можно рассматривать как объект со своими свойствами. К таким свойствам относится свойство name, и в спецификации легко обнаружить (нет) описание SetFunctionName в 9.2. ECMAScript Function Objects:

И собственно в описаниях классов, методов и функций используется эта абстрактная операция SetFunctionName, которая описывает алгоритм как задается свойство name.

Например, для методов именем функции будет являться имя свойства, согласно 14.3.8 Runtime Semantics: DefineMethod и 14.3.9 Runtime Semantics: PropertyDefinitionEvaluation, а для функций созданных с помощью конструктора Function, именем функции будет “anonymous”:

И лично для себя открыл в спецификации то, как задается имя для функции, привязанной к контексту с помощью метода bind, что описано в разделе 19.2.3.2 Function.prototype.bind, например:

Также подобные префиксы в именах имеют функции, созданные как getter-метод объекта или setter-метод объекта, согласно 14.3.9 Runtime Semantics: PropertyDefinitionEvaluation, например:

AST-ановитесь!

На мой субъективный взгляд, по большей мере спецификация это предписание для интерпретатора EcmaScript, держать такой же в собственной голове есть дело тяжелое и неблагодарное.

Чтобы не тратить драгоценное мыслетопливо на разбор синтаксиса, как вариант, достаточно воспользоваться одним из существующих EcmaScript-парсеров, который поможет определить наличие идентификатора функции и каким способом она была задана.

Например, здесь представлено абстрактное синтаксическое дерево, для ранее созданных тестов, с помощью инструмента ASTExplorer.

Вывод

Как мы выяснили функция, будучи анонимной, может иметь имя, поскольку одновременно является также и объектом, что есть следствие мультипарадигмальной природы языка JavaScript.

В спорах о синтаксисе языка, обращайтесь к первоисточнику, то есть к спецификации EcmaScript актуальной версии.

Изучайте JavaScript! JavaScript — во имя добра!

Практическое руководство по анонимности в онлайне

Направленная антенна для удалённого доступа к публичному Wi-Fi

Обеспечить собственную безопасность (анонимность) в онлайне — тяжкий труд, требующий массивного объёма знаний. Даже лучшие профессионалы не всегда справляются.

Предупреждение. Для усвоения информации в полном объёме требуется несколько недель.

Пожалуй, наиболее полное практическое руководство по анонимности опубликовано на сайте Anonymous Planet. Оно периодически дополняется и актуализируется силами сообщества (текущая версия 0.9.3, см. историю изменений). Возможно, кто-нибудь возьмёт на себя поддержку русскоязычной версии, тем более в России и Беларуси эта информация становится с каждым годом всё актуальнее. Люди рискуют свободой и жизнью, не зная базовых вещей. В первую очередь это касается администраторов телеграм-каналов. Но и всех обычных пользователей, которые могут совершенно случайно попасть «под раздачу».

Содержание

Это настоящая энциклопедия анонимности. Хотя информация представлена в максимально лаконичном виде, документ весьма объёмный: около 563 423 символов.

По сути, из руководства становится понятно, что ни один человек в обычной жизни не соблюдает все необходимые требования по анонимности. Поэтому для безопасного использования интернета в современных условиях России и Беларуси нужно по сути отказаться от использования существующей цифровой личности, от всех существующих аккаунтов, номеров телефонов, IP-адресов, MAC-адресов и т. д. Другими словами, придётся построить новую цифровую личность с нуля, по крайней мере, как технический конструкт на время существующего правового дефолта в стране. Когда ситуация нормализуется или после переезда в правовое государство от неё можно будет отказаться.

В то же время желательно продолжать использование старой (обычной) цифровой личности хотя бы периодически по стандартному паттерну, чтобы не вызывать подозрений.

Построение новой цифровой личности с нуля

Как указано в практическом руководстве, есть несколько путей достижения достойной анонимности. Это же касается и построения новой цифровой личности. Хотя во всех путях есть несколько общих шагов.

Можно поставить вопрос шире. Как создать совершенно новую личность не только в цифровом мире, но и в офлайне? Очевидно, что это гораздо более надёжный способ замести следы и избавиться от хвоста старых идентификаторов. Здесь требуется замена офлайновых документов и/или смена места жительства. Иногда достаточно просто временного переезда в деревню или в другую страну (так делают некоторые граждане, попавшие под административную или уголовную ответственность по политическим делам). Но эта тема достаточно хорошо раскрыта в литературе, так что сосредоточимся на создании новой цифровой личности.

Примерный порядок действий такой.

Наличные деньги

В первую очередь понадобятся наличные. Старые добрые государства до сих пор выпускают бумажные банкноты. Нужно снять их со счёта или заработать. По идее, понадобится как минимум 1000 долларов, но чем больше — тем лучше.

Покупка устройств

Можно пойти в компьютерный клуб или другое место, где есть компьютер с доступом в интернет. Он нужен для создания адреса электронной почты. Для входа в компьютерный клуб расплачиваемся наличными и входим анонимно.

Вместо стандартного Gmail лучше зарегистрировать бесплатный аккаунт Protonmail. Нигде нельзя указывать личные данные или даты, в том числе в почтовом адресе, только псевдоним. Пароль из трёх-четырёх слов. Лучше запомнить его, а не записывать на листе бумаги. Менеджеры паролей — отдельный разговор.

Далее можно поискать на барахолках типа Авито/Куфар хорошие смартфоны и ноутбуки. Например, смартфон Google Pixel 3a и ноутбук Lenovo Thinkpad. На барахолке можно сэкономить 250-300 долларов на телефоне и 450-500 долларов на ноутбуке, по сравнению с ценой нового устройства в магазине. Проверьте, что устройства в рабочем состоянии и с приличными характеристиками. Договоритесь с продавцом о подходящем времени встрече в общественном месте, чтобы совершить сделку, заплатите наличными.

Как только у нас появились устройства, пришло время поработать над ними.

Ноутбук

По всей вероятности, ноутбук придёт с Windows. Её придётся удалить. Можно пойти в ближайший торговый центр и купить USB-флэшку на 8 ГБ. В торговых центрах, как правило, также есть бесплатный Wi-Fi, поэтому идём на фудкорт, открываем ноутбук и скачиваем Pop!OS и Balena Etcher (это как один из вариантов: анонимный доступ можно обеспечить и на других дистрибутивах Linux: использование Windows в качестве основной операционной системы не рекомендуется, только в виртуальной машине). Делаем загрузочную флэшку помощью Pop!OS с помощью Balena Etcher. Устанавливаем Pop!OS на ноутбуке поверх Windows.

Телефон

Когда завершена установка Pop!OS на компьютере, возвращаемся на бесплатный Wi-Fi, загружаем CalyxOS и инструмент для прошивки. Используем последний для установки CalyxOS на Pixel 3a. При первой загрузке активируем MicroG — опенсорсную реализацию гугловских библиотек. Она позволит использовать фейковый аккаунт Google для некоторых фоновых служб.

Достать биткоины

Теперь, когда мобильный телефон вступил в строй, пришло время установить на него биткоин-кошелёк. Например, Samourai Wallet. Можно записать на листе парольную фразу и 12 слов восстановления. Затем сходить на местную криптотусовку и найти, кто продаст биткоинов на 300 долларов. Монеты придут непосредственно в мобильное приложение Samourai Wallet.

Получить SIM-карту

Следующий шаг — получить доступ к оператору мобильной связи и завести мобильный номер анонимным способом. Здесь тоже есть разные варианты. Например, за небольшую сумму настоящую SIM-карту зарегистрирует на себя бедный студент или другой малообеспеченный гражданин. Другой вариант — использовать сервисы по анонимной продаже eSIM вроде silent.link. Покупаем eSIM и зачисляем кредит на счёт, оплатив его биткоинами. Импортируем eSIM в устройство Pixel 3a, и теперь у нас совершенно анонимный доступ к мобильной сети по всему миру.

Обновление домашней конфигурации

Эта часть предполагает, что у вас есть домашнее подключение к интернету. К сожалению, подключение к домашнему интернету требует подтверждения личности и оплаты через традиционные банковские системы, а не биткоины.

Лучше вообще не использовать домашнее соединение в новой цифровой личности. Только в старой личности, которая привязана к настоящему имени. Для соблюдения безопасности желательно подключаться к интернету через публичный Wi-Fi. При необходимости установить направленную антенну. Такую же антенну можно носить в рюкзаке.

В России интернет-провайдер обязан хранить метаданные о вашем интернет-соединении в течение нескольких месяцев или лет. Это как минимум логи с указанием времени, когда вы посещали определённые веб-сайты.

При острой необходимости использовать домашний интернет (это практически невозможно сделать анонимно) желательно приобрести VPN типа Mullvad и оплатить биткоинами годовую подписку. Также купить маршрутизатор, на который можно установить прошивку типа pfSense. Система на маршрутизаторе настраивается таким образом, чтобы все устройства в домашней сети были защищены VPN.

На маршрутизаторе pfSense можно установить свой VPN-сервер, чтобы получить доступ к своей сети из любой точки мира.

В идеале работать через VPN/прокси на своём сервере на хостинге, оплаченном наличными или Monero. Список подходящих хостинг-провайдеров можно см. на сайте Monero.

Некоторые детали

Далее можно сосредоточиться на самостоятельном хостинге своих данных, не используя сторонние сервисы, к которым могут легко получить доступ третьи лица.

Покупаем недорогой десктоп на барахолке, ставим Pop!_OS или другой любимый Linux-дистрибутив, создаём виртуальную машину Nextcloud и виртуальную машину Bitwardenrs для хостинга сервисов. Nextcloud будет хранить календарь, контакты, фотографии и другие документы. BitwardenRS будет менеджером паролей. Обязательно делайте резервные копии всей этой информации, сохраняя образы виртуальных машин на отдельном зашифрованном SSD/HDD или на нескольких накопителях, физически удалённых друг от друга для безопасности.

Далее можно подумать о настройке собственного биткоин-узла на компьютере с сервером Ubuntu, а также о майнинге или другом способе анонимного заработка криптовалюты. На сервере можно установить Bitcoin, Block Explorer, Samourai Wallet Dojo, Whirlpool, Lightning и BTCPay Server для приёма платежей. Здесь создаём новый кошелёк Samourai, соединяем его с Dojo и смешиваем монеты через миксер Whirlpool.

Миксер Whirlpool

Если у вас мало времени и нужно быстрое и простое решение, можно взглянуть в один из пакетов для Raspberry Pi — myNode, Umbrel, Raspiblitz или Ronin.

Заключение

Чего лучше вообще никогда не делать, так это регистрироваться в Google, Facebook, Tiktok, WhatsApp или Instagram. Для общения в социальных сетях можно установить на своём хостинге инстанс Mastodon/Pleroma.

Не стоит нигде указывать реальный адрес электронной почты, лучше использовать алиасы типа simplelogin.io, одноразовые адреса Guerrilla Mail (сайт временно отключён хостером) или Getnada.

Везде по возможности лучше использовать бесплатный софт с открытым исходным кодом.

Конечно, это только один из путей по созданию новой цифровой личности и по анонимной работе в интернете. Более подробно о других вариантах см. в практическом руководстве Anonymous Planet.

И помните, что никакие советы не помогут сохранить анонимность, если вами заинтересуются действительно серьёзные ребята (типа АНБ/ФСБ/Моссад). Так что лучше соблюдать осторожность и не привлекать внимание.

«Безопасность», xkcd

Замечания и дополнения приветствуются.

На правах рекламы

VDSina предлагает безопасные серверы в аренду с посуточной оплатой, возможностью установить любую операционную систему, каждый сервер подключён к интернет-каналу в 500 Мегабит и бесплатно защищён от DDoS-атак!

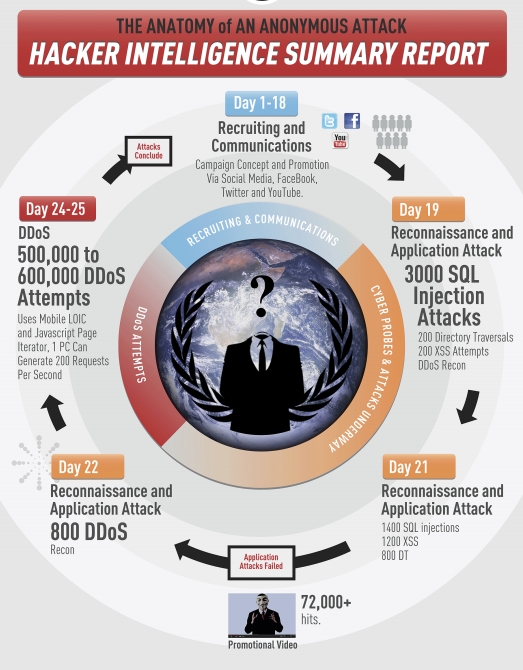

«Анатомия анонимных атак» — как работают Anonymous?

Американская компания Imperva, которая занимается разработкой решений для защиты данных, опубликовала свой 17-страничный отчёт, посвященный исследованию работы известной группы хактивистов Anonymous. Нельзя сказать, что отчёт вскрывает страшные тайны подпольной организации злоумышленников, но, тем не менее, в качестве систематизированной картины он весьма удобен.

Итак, согласно отчёту, Anonymous — это не группа сверхгениальных хакеров, способных в считанные часы или дни взломать любой сервер и украсть любую информацию. Хотя и имели место прецеденты с успешными атаками на столь солидные организации как StratFor и ряд других, успешность атаки объясняется скорее безалаберностью администраторов ресурсов, а не какой-либо сверхизобретательной технике злоумышленников. Так исследователи считают, что хотя у Anonymous и имеются некоторые специфические приёмы, тем не менее, группа предпочитает широко известные методы — прежде всего, это SQL-инъекции и DDOS-атаки, причём, Anonymous, как правило, сначала пробуют украсть данные, а потом, если это не увенчивается успехом, организуют DDOS на ресурс жертвы.

Саму группу исследователи делят на две неравные части: квалифицированных хакеров (Skilled hackers) и добровольцев (Laypeople). Первая представляет из себя группу экспертов, число которых не превышает 10-15 человек с весьма высоким уровнем знаний в различных областях IT и реальным опытом взлома сложных систем. Добровольцы — значительно более многочисленная группа, число участников которой оценивают от нескольких десятков до нескольких сотен человек, уровень квалификации и знаний которых чаще всего средний или ниже среднего и которые руководствуются указаниями первой группы — квалифицированных хакеров.

Инфографика типичной атаки Anonymous представлена ниже

Какие инструменты использует квалифицированная часть злоумышленников?

Любопытно, что после анализа атак Anonymous компания-автор отчёта описывает и способы защиты от кражи данных и DDOS, причём не последнюю роль играют инструменты Imperva, что, впрочем, вполне ожидаемо.

Более подробно с pdf-отчётом Imperva’s Hacker Intelligence Summary Report: The Anatomy of an Anonymous Attack можно познакомиться здесь.

Анонимус на фоне скрипты

| « Сентябрь 2021 » | ||||||

|---|---|---|---|---|---|---|

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | |||

Скрипт новостного портала с главными новостями, вирусными новостями, удивительные опросы и популярные видео. Создавайте красивые вирусные сайты, такие как BuzzFeed, с Buzzy! У вас есть продвинутые инструменты для этого. С отличным редактором сообщений, мощной административной панелью и впечатляющим дизайном. Вы будете мыслить масштабно!

Afterlogic Aurora Corporate v8.8.1 NULLED

Ваше частное облако, объединяющее групповое ПО и хранилище файлов и электронная почта в единой унифицированной среде.

Скрипт InfixHub позволяет продавать свои проекты без комиссии реселлеров, занимает половину стоимости вашего проекта. Вся прибыль только для вас, нужно просто установить скрипт и добавить свои продукты. Или вы можете настроить свою торговую площадку и разрешить любому пользователю загружать свои продукты и получать комиссию за продажу.

StoreGo предлагает вам плавный переход от серверной части вашего магазина к клиентской части. Прямо от управления товарными запасами до выполнения заказов, каждый аспект вашего магазина может быть урегулирован через StoreGo на одной вкладке. Наслаждайтесь управляемой витриной с простым пользовательским интерфейсом.

Это многопользовательский скрипт для создания сайта визитки (vCard) или резюме. Он идет с чистым, безопасным, отзывчивым, SEO дружественным и привлекательным дизайном, который привлечет Вашего будущего работодателя. Вы можете легко добавлять свои услуги, опыт, навыки, портфолио и блоги без каких-либо навыков кодирования. Этот скрипт идеально подходит для продвижения себя и вашего бизнеса, ориентированных на: портфолио, фрилансера, фотографа, произведения искусства, портфолио художника, веб-дизайнера, иллюстратора, дизайнера, разработчика, программиста.

Почему бесконтактная система заказов является обязательным решением для восстановления вашего ресторана после блокировки?

Это скрипт поддержки с онлайн чатом, тикетами и базой знаний. Он обрабатывает заявку в службу поддержки, управляет электронной почтой, собирает любые платежи через PayPal Он имеет простой установщик, поэтому вам не нужно никаких навыков программирования.

Данное программное обеспечение «все в одном» изобилует функциями, удобными для клиентов, безопасными, масштабируемыми, надежными, красивыми, синхронизированными, расширяемыми и гибкими.

Это приложение PHP, написанное на основе Laravel, которое позволяет владельцам сайтов быстро добавлять и активировать аутентификацию, авторизацию и управление пользователями на их веб-сайт. Он разработан в соответствии с последними стандартами безопасности и кода и готов для сайтов высокой доступности. Хотя он написан в Laravel, его можно использовать для обеспечения безопасного входа в систему, аутентификации, авторизации и полного управления пользователями для любого веб-сайта, работающего на PHP. Vanguard также поставляется с полностью документированным API JSON, который позволяет легко аутентифицировать пользователей с вашего мобильного (или любого другого) приложения.